《维他命》每日安全简讯20181019

发布时间 2018-10-22

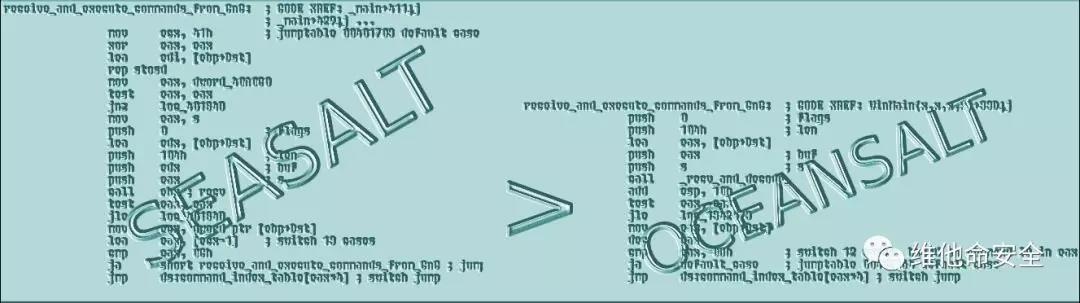

McAfee研究人员披露针对韩国、美国和加拿大的新攻击活动Operation Oceansalt。研究人员观察到针对不同目标的5波攻击浪潮,攻击者使用的代码与8年前的黑客团伙APT1非常相似,但这并不意味着APT1已经卷土重来,也有可能是犯罪团伙之间共享了部分代码或原始代码被泄露或窃取,或者是攻击者故意设置的用于误导研究人员的False Flag。

原文链接:

https://securingtomorrow.mcafee.com/mcafee-labs/operation-oceansalt-delivers-wave-after-wave/2,安全厂商披露针对意大利海军工业的新网络间谍活动MartyMcFly

安全厂商Yoroi披露针对意大利海军工业的新网络间谍活动MartyMcFly。攻击者通过钓鱼邮件分发恶意的xls文件,其最终有效荷载是从一个土耳其网站下载得到。该网站属于一家合法的机械配件销售公司,但很可能已遭到入侵。研究人员认为这可能是一个针对海军工业的新兴威胁,目前还没有办法对其进行归因。

原文链接:

https://securityaffairs.co/wordpress/77195/malware/martymcfly-malware-cyber-espionage.html3,GandCrab开发者为叙利亚受害者发布解密密钥

在一个叙利亚受害者表示他已故孩子的照片被GandCrab加密并在twitter上寻求帮助之后,GandCrab开发者公布了所有叙利亚受害者的解密密钥。其披露的SY_keys.txt文件包含978个叙利亚受害者的解密密钥,版本包括1.0.0r到5.0。GandCrab开发者还表示,叙利亚不在GandCrab的白名单列表中是一个错误,但没有说明是否会在未来将其加入白名单。对于其它国家的受害者,开发者表示永远不会发布解密密钥。

原文链接:

https://www.bleepingcomputer.com/news/security/gandcrab-devs-release-decryption-keys-for-syrian-victims/4,研究团队披露APT组织Tick针对东亚的新攻击活动

思科Talos团队披露APT组织Tick近期针对东亚地区的新攻击活动。攻击者使用的新恶意软件是Datper,该恶意软件可在受害者的计算机上执行shell命令和获取主机/硬盘信息。Datper的C2服务器是位于韩国和日本的网站。研究人员发现恶意软件家族Datper、后门xxmm和Emdivi使用了相同的基础设施,这三个恶意软件都属于APT组织Tick。

原文链接:

https://blog.talosintelligence.com/2018/10/tracking-tick-through-recent-campaigns.html5,Tumblr修复官网中的可导致用户信息泄露的漏洞

Tumblr修复一个可导致用户敏感信息泄露的安全漏洞。该漏洞存在于Tumblr桌面版的博客推荐功能中,攻击者可利用该漏洞窃取用户的电子邮件地址、加盐的哈希密码、位置、历史电子邮件地址、最后登录IP以及账户关联的博客名称等信息。该公司没有透露漏洞的相关技术细节,也没有透露受影响的用户数量。

原文链接:

https://thehackernews.com/2018/10/tumblr-account-hacking.html6,D-Link路由器被曝存在3个安全漏洞,可导致设备接管

波兰西里西亚理工大学的研究人员BłażejAdamczyk发现多个型号的D-Link路由器易受三个安全漏洞的影响。这些漏洞包括路径遍历漏洞(CVE-2018-10822)、密码明文存储漏洞(CVE-2018-10824)和shell命令注入漏洞(CVE-2018-10823),综合利用这些漏洞可导致代码执行和设备接管。研究人员披露了相关PoC代码。共有8个型号的D-Link路由器受到影响,但供应商表示只在两个型号中修复了这些漏洞,其它型号已停止支持。

原文链接:

https://www.bleepingcomputer.com/news/security/bug-trio-affecting-eight-d-link-models-leads-to-full-compromise/声明:本资讯由启明星辰维他命安全小组翻译和整理

京公网安备11010802024551号

京公网安备11010802024551号