《维他命》每日安全简讯20190123

发布时间 2019-01-23

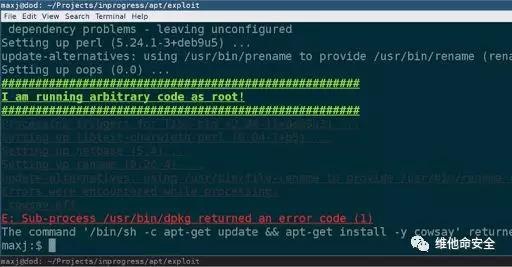

研究人员Max Justicz发现Linux包管理器apt/apt-get存在远程代码执行漏洞,该漏洞(CVE-2019-3462)允许攻击者进行中间人攻击并获取root权限执行任意代码。该漏洞的起因是apt默认使用HTTP通信,而其transport方法中处理HTTP重定向的代码没有正确检查某些参数,攻击者可通过中间人攻击使用伪造签名骗过该检查,进而在用户主机上安装任意程序。由于apt本身已经获取了root权限,该恶意程序可在root权限下执行。该漏洞影响范围极为广泛,所有使用老版本apt的主机都受到影响。apt开发人员已在版本1.4.9中修复了该漏洞。

原文链接:

https://thehackernews.com/2019/01/linux-apt-http-hacking.html2、Check Point发布2019网络安全报告,重点分析网络攻击趋势

原文链接:

https://blog.checkpoint.com/2019/01/21/threat-trends-analysis-report/3、新勒索软件Phobos利用RDP服务传播,针对全球企业

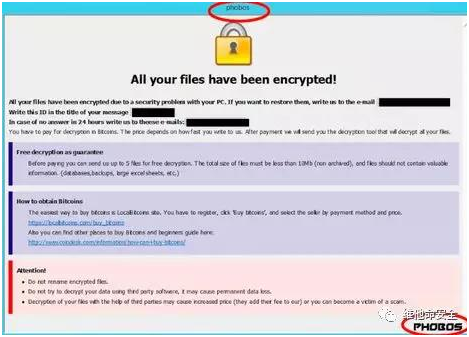

CoveWare研究人员发现针对全球企业的新勒索软件Phobos,Phobos出现于2018年12月份,并且与勒索软件Dharma存在许多相似之处。与Dharma一样,Phobos利用开放的或安全性较差的RDP端口进行入侵。被加密的文件会被添加.phobos扩展名。Phobos要求以比特币的方式支付赎金,其勒索单据上的字体和文本与Dharma完全相同。研究人员还称Phobos的大部分代码也与Dharma一致。

原文链接:

https://www.zdnet.com/article/new-phobos-ransomware-exploits-weak-security-to-hit-targets-around-the-world/4、勒索软件STOP新变种Rumba,主要通过盗版软件传播

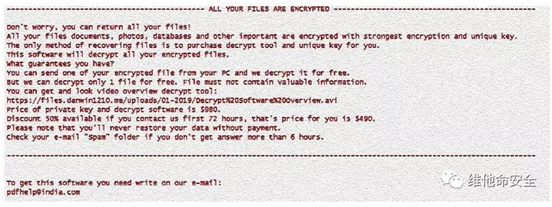

勒索软件STOP的新变种Rumba在过去30天内积极进行分发,该变体将.rumba扩展名附加到加密文件后,主要捆绑在广告软件包和破解版软件中传播。据报道,这些盗版软件包括Windows激活工具(例如KMSPico)、Cubase、Photoshop以及其它流行软件的破解版等。好消息是,研究团队已经发布了STOP的免费解密工具,受到感染的用户可以下载该工具进行解密。

原文链接:

https://www.bleepingcomputer.com/news/security/new-rumba-stop-ransomware-being-installed-by-software-cracks/5、青年学生组织AIESEC意外泄露400多万实习生申请书

原文链接:

https://techcrunch.com/2019/01/21/aiesec-data-leak/6、美国多家赌博网站泄露1.08亿赌博信息,包括用户支付数据

原文链接:

https://www.zdnet.com/article/online-casino-group-leaks-information-on-108-million-bets-including-user-details/声明:本资讯由启明星辰维他命安全小组翻译和整理

京公网安备11010802024551号

京公网安备11010802024551号