2018年IoT攻击增长217.5%;间谍软件Exodus;银行木马Anubis感染300多家金融机构

发布时间 2019-04-01

— 维他命每日安全简讯 —

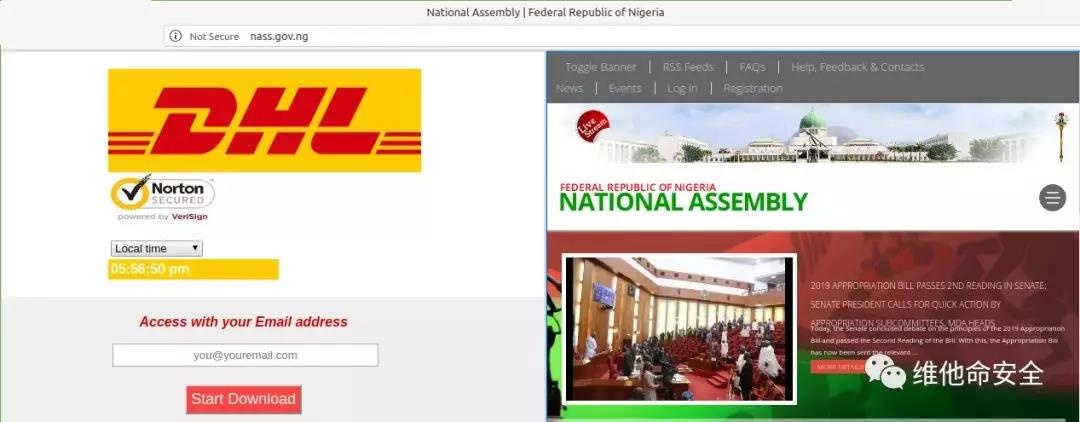

1.尼日利亚国民议会NASS官网被植入钓鱼代码

MalwareHunterTeam研究团队发现尼日利亚国民议会(NASS)官网上托管了一个伪装成国际快递服务DHL的钓鱼页面,该页面至少存在了两周的时间,主要窃取用户的DHL账户凭据。这个钓鱼页面u.php存在于多个被渗透的合法网站上,包括onlinequranglobal[.]com、pioneer-sys[.]net等。研究团队还称NASS的官网之前就曾托管过多个恶意站点。

原文链接:

2.GOG Galaxy多个漏洞,可导致提权、信息泄露及DoS

思科Talos披露GOG Galaxy中的多个安全漏洞,GOG Galaxy是一个流行的游戏平台,研究人员在其客户端版本1.2.48.36中发现6个漏洞,包括4个提权漏洞(CVE-2018-4048~CVE-2018-4051)、1个信息泄露漏洞(CVE-2018-4052)和1个可导致DoS的漏洞(CVE-2018-4053)。所有漏洞都已在最新版本的GOG Galaxy中得到修复,建议用户尽快进行更新。

原文链接:

https://cyware.com/news/gog-galaxy-riddled-with-multilple-security-vulnerabilities-859d95fd

3.SonicWall新报告称2018年IoT攻击增长217.5%

根据SonicWall的年度网络威胁报告(2019版),2018年SonicWall共检测到3270万次IoT攻击,比2017年的1030万次增长了217.5%。这一增长的原因是IoT设备制造商未能实施适当的安全控制。全球超过46%的IoT僵尸网络其IP地址源于美国,其次是中国(13%)。此外,2018年SonicWall共检测到2600万次钓鱼攻击,比2017年下降4.1%。

原文链接:

4.Google Play中发现新间谍软件Exodus,主要针对意大利

研究人员在Google Play Store中发现一个间谍软件Exodus。Exodus伪装成意大利移动通信商的促销/营销APP或手机性能优化工具,主要窃取用户的敏感数据,包括录音、电话、浏览历史、日历、地理位置、Facebook Messenger日志、WhatsApp聊天信息和短信等。Exodus还会在受感染的设备上创建一个shell后门。Exodus通过CheckValidTarget功能瞄准特定的意大利用户,但研究人员称该功能不能正常工作,因此其他用户也会受到损害。

原文链接:

https://securityaffairs.co/wordpress/83102/breaking-news/exodus-malware-google-play.html

5.银行木马Anubis,自2017年来已感染300多家金融机构

Android银行木马Anubis主要通过Google Play Store分发,自2017年以来,Anubis已经感染了全球超过300家金融机构。Anubis通常伪装成手机游戏、邮件APP、实用小工具甚至是浏览器和聊天APP等,其主要针对欧洲、亚洲和美洲。2019年3月,一个名为Aldesa的攻击者在地下论坛上销售最新变体Anubis 3。

原文链接:

6.微软接管伊朗Phosphorus APT的99个攻击域名

微软宣布已成功接管伊朗Phosphorus APT(又称APT35)所使用的99个攻击域名。根据相关文件,微软向美国地方法院提出申诉,称这些域名与该APT组织的非法入侵活动有关。在法院命令的授权下,微软接管了这些攻击域名并将来自受感染设备的流量重定向至sinkhole。

原文链接:https://securityaffairs.co/wordpress/83128/apt/phosphorus-apt-seized-domains.html

京公网安备11010802024551号

京公网安备11010802024551号