GandCrab停止运营;利用Realtek SDK RCE漏洞的攻击活动激增;理光Theta360意外泄露1100万张用户照片

发布时间 2019-06-03

勒索软件GandCrab的开发者在黑客论坛上宣布将在一个月内关闭其RaaS(勒索软件即服务)业务,自2018年1月正式推出以来,GandCrab RaaS一直在该论坛上宣传自己的服务。攻击者表示他们已经靠该勒索软件赚取了超过20亿美元的赎金,因此决定“退休”,但这一数字的真实性存疑。攻击者还表示将删除所有的解密密钥,使得受害者无法恢复文件。

原文链接:https://www.zdnet.com/article/gandcrab-ransomware-operation-says-its-shutting-down/

2、利用Live Chat插件弹窗攻击活动,潜在受害者达数万

ZScaler的ThreatLabZ研究团队发现攻击者正在积极利用WP Live Chat插件中的XSS漏洞,向WordPress网站注入恶意JavaScript代码以进行恶意重定向和弹窗攻击。至少已有47个网站受到攻击,这一数量还在增长,由于该插件的安装量达5万,因此潜在受害者可达数万。该恶意JavaScript代码向blackawardago[.]com发出请求,后者负责推送弹窗广告和虚假订阅消息。根据该域名的WhoIs记录,该服务器的IP地址位于印度。

原文链接:https://www.bleepingcomputer.com/news/security/wordpress-plugin-flaw-used-for-malicious-redirects-and-pop-ups/

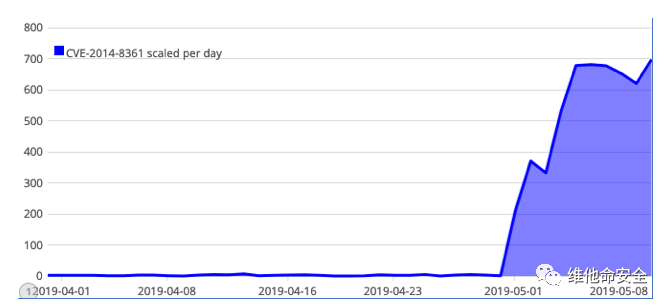

3、利用Realtek SDK RCE漏洞的攻击活动激增

NetScout研究团队发现从2019年4月底到2019年5月上半月期间,利用Realtek SDK RCE漏洞(CVE-2014-8361)的攻击活动激增,攻击数量在此期间增长了5043%。这些攻击主要来自埃及,针对南非地区的路由器,分发的payload主要是Hakai DDoS bot的变体,该变体可用于发起基于HTTP、TCP、UDP的DDoS攻击。

原文链接:https://www.netscout.com/blog/asert/realtek-sdk-exploits-rise-egypt

vpnMonitor研究人员Noam Rotem和Ran Locar发现理光的Theta360照片共享系统意外泄露1100万张用户照片。研究人员表示该系统的一个数据库可公开访问,导致数千名用户的照片泄露,该数据库并未泄露用户的个人信息,但研究人员在许多案例中发现了用户的姓名、用户名、照片UUID、隐私设置等信息。

原文链接:https://www.scmagazine.com/home/security-news/privacy-compliance/theta360-leak-exposes-11-million-photos-user-data/?

5、Leicester足球俱乐部官网遭黑客入侵,客户支付信息泄露

Leicester足球俱乐部表示其官网https://shop.lcfc.com/遭黑客入侵,部分客户的支付信息泄露,包括信用卡号码、持卡人姓名、有效期和CVV等。该事件发生在4月23日至5月4日期间,该俱乐部在发现攻击后立刻通知了信息专员办公室和相关当局。调查仍在进行中,目前尚不清楚攻击的详细信息和黑客入侵的方式,也不清楚有多少客户受到影响。

原文链接:https://securityaffairs.co/wordpress/86479/data-breach/leicester-city-site-card-brech.html

6、研究团队发布Hidden Bee新变体的分析报告

Malwarebytes Labs研究团队发布关于Hidden Bee新变体的分析报告。Hidden Bee是一个恶意挖矿软件,由用户组件和bootkit组成。该变体将自己安装为Windows服务,并在下载下一阶段组件后删除此服务,然后将payload注入svchost.exe、msdtc.exe、dllhost.exe和WmiPrvSE.exe等进程,其包含的恶意挖矿组件是Cryptonight。

原文链接:https://blog.malwarebytes.com/threat-analysis/2019/05/hidden-bee-lets-go-down-the-rabbit-hole/

京公网安备11010802024551号

京公网安备11010802024551号