美国国家标准与技术研究院发布隐私框架初稿;Verizon Wireless漏洞导致约200万客户的合同泄露

发布时间 2019-09-111.美国国家标准与技术研究院发布隐私框架初稿

美国国家标准与技术研究院(NIST)发布了一个隐私框架初稿,旨在通过企业风险管理帮助企业改善个人隐私。NIST表示,隐私框架旨在通过三个事项帮助企业保护个人隐私:通过在服务和产品中支持道德决策来建立客户信任;履行合规义务;以及促进与客户和监管机构就隐私实践进行沟通。该政策遵循网络安全框架的结构,由核心、概况和实施层组成。核心部分旨在促进关于隐私保护运营和期望结果的对话,而概况部分则推进满足组织使命和隐私价值的活动和结果的优先次序。实施层则对组织处理隐私风险流程的充分性进行沟通和决策提供支持。

原文链接:

https://www.executivegov.com/2019/09/nist-issues-preliminary-draft-of-privacy-framework/

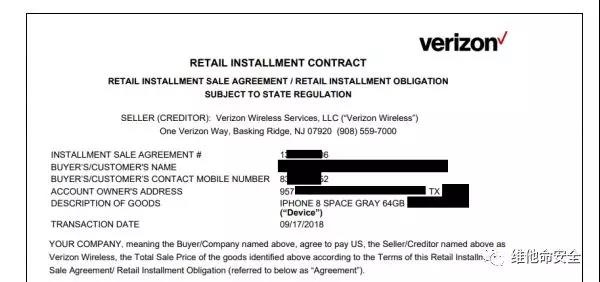

2.Verizon Wireless漏洞导致约200万客户的合同泄露

英国安全研究员Daley Bee发现Verizon Wireless系统的一个子域存在不安全的直接对象引用(IDOR)漏洞,可能被黑客利用来获取200万客户合同。该子域名是telestore.verizonwireless.com,似乎被公司员工用来访问内部PoS工具和查看客户信息。进一步分析发现了一个指向PDF格式的Verizon客户合同的URL,研究人员通过修改GET参数值可访问约200万个合同,其中包含姓名、地址、电话号码、设备型号和序列号以及客户签名等内容。Verizon证实了这一漏洞,并在接到通知的一个月后修复了该问题。

原文链接:

https://www.securityweek.com/vulnerabilities-exposed-2-million-verizon-customer-contracts

3.Stealth Falcon新后门利用Windows BITS服务窃取数据

ESET研究人员发现APT组织Stealth Falcon的新后门滥用Windows BITS服务来隐藏其与命令和控制(C&C)服务器的通信流量。Windows BITS是微软向全球用户发送Windows更新的默认系统,研究人员认为该后门这样做是为了绕过防火墙,因为企业认为BITS流量很可能包含软件更新而倾向于忽略它。ESET将该后门命名为Win32/StealthFalcon,它允许攻击者在受感染的系统上下载和运行其它恶意代码或窃取数据发送到远程服务器。该后门似乎是2015年创建的,使用了与2016年Citizen Lab报告中详述的Powershell后门相同的C&C域名。ESET没有透露新后门的攻击情况或目标。

原文链接:

https://securityaffairs.co/wordpress/91019/apt/stealth-falcon-backdoor-bits.html

4.ZDI披露Red Lion公司HMI产品中的多个安全漏洞

研究人员在美国Red Lion公司制造的人机界面(HMI)编程软件中发现多个安全漏洞。Red Lion是Spectris的子公司,根据美国CISA的信息,Red Lion的产品在全球范围内使用,主要用于关键制造领域。趋势科技研究人员发现Red Lion的Crimson编程软件,特别是3.0及之前版本和3.112.00之前的3.1版本存在四个漏洞,包括CVE-2019-10996、CVE-2019-10978、CVE-2019-10984和CVE-2019-10990。其中最严重的一个漏洞允许攻击者通过诱使目标用户打开恶意CD3文件,在当前进程的上下文中远程执行任意代码。另一个漏洞与硬编码的凭据有关。Red Lion发布了Crimson 3.1版本3112.00以修补漏洞,但告知客户它不打算发布Crimson 3.0的更新。

原文链接:

https://www.securityweek.com/several-vulnerabilities-found-red-lion-hmi-software

5.思科Talos披露NETGEAR无线路由器中的DoS漏洞

思科Talos发现NETGEAR N300系列无线路由器包含两个拒绝服务漏洞。未经身份验证的攻击者可以通过向路由器的不同功能发送恶意SOAP和HTTP请求来利用这些漏洞,从而导致其完全崩溃。第一个漏洞是CVE-2019-5054,存在于HTTP服务器的会话处理功能中,发送到身份验证页面的空User-Agent字符串HTTP请求可能导致空指针解引用,从而导致HTTP服务崩溃。第二个漏洞CVE-2019-5055存在于主机访问点守护程序(hostapd)中,发送到<WFAWLANConfig:1#PutMessage>服务的无效序列SOAP请求可能导致空指针解引用,从而导致hostapd服务崩溃。Talos确认N300 WNR2000v5路由器(固件版本V1.0.0.70)受到影响。

原文链接:

https://blog.talosintelligence.com/2019/09/vuln-spotlight-Netgear-N300-routers-DoS-sept-2019.html

6.微软发布9月安全更新,修复两个0day

微软在9月的Windows安全更新中修复了80个漏洞,其中包括17个严重漏洞。有两个漏洞是0day,在微软发布补丁之前它们已在野外被利用。这两个漏洞分别是Windows通用日志文件系统(CLFS)驱动程序中的EoP(CVE-2019-1214)和影响ws2ifsl.sys(Winsock)服务的EoP(CVE-2019-1215),微软没有披露漏洞在野外利用的更多细节。本月微软也修复了远程桌面协议中的两个漏洞,包括CVE-2019-1290和CVE-2019-1291。完整漏洞列表请参考以下链接。

原文链接:

https://www.zdnet.com/article/microsoft-patches-two-zero-days-in-massive-september-2019-patch-tuesday/

京公网安备11010802024551号

京公网安备11010802024551号