2019年美国超过3800万条医疗保健记录泄露;2019年Q3垃圾邮件和钓鱼攻击报告

发布时间 2019-11-27

10月份,美国卫生与公众服务部(HHS)公民权利办公室收到52起数据泄露通知,影响数十万条医疗记录。这一数字为2014年1月以来的单月最高数字,共涉及661830条医疗保健记录。据HIPAA Journal报道,截至10月底,今年暴露、丢失或被盗的医疗记录数量已突破了3800万大关,是2018年全年数字的三倍多,是2017年的七倍。但历史最高记录出现在2015年,当时的数字为1.14亿条记录。

原文链接:

https://www.bleepingcomputer.com/news/security/over-38-million-healthcare-records-exposed-in-breaches-over-2019/2、两个Android SDK非法收集Facebook及Twitter用户数据

研究人员发现两个第三方SDK(OneAudience和Mobiburn)可秘密收集Twitter和Facebook用户数据,Twitter和Facebook正在进行调查。这两个SDK都是数据货币化服务,通过向开发人员付费以将其SDK集成到应用中,然后收集用户的行为数据用于广告营销。通常此类套件不会访问用户登录Facebook或Twitter后生成的个人信息、账户密码等数据。Twitter在一篇博客中确认OneAudience SDK可未经授权从Twitter帐户中收集用户的个人信息。Twitter没有透露受影响的用户数量,但表示只有Android用户受到影响。Facebook表示也受到该问题影响,包括OneAudience SDK和MobiBurn SDK。两家SDK开发者回应称他们仅提供工具,但不以任何方式参与数据收集,将责任归咎于滥用其SDK的app开发人员。

原文链接:

https://thehackernews.com/2019/11/sdk-twitter-facebook-android.html3、犯罪团伙Fullz House从钓鱼攻击转向Magecart恶意活动

本周二RiskQ发布了一份关于犯罪团伙Fullz House的攻击活动及其作案手法变化的报告。Fullz House以前专门从事网络钓鱼,但现在已决定转向Magecart攻击。该组织经营着一个名为BlueMagicStore的暗网交易网站,用于出售个人身份信息和被盗的银行数据,最近Fullz House开设了CardHouse页面,用于出售被盗的信用卡信息。钓鱼攻击通常模仿PayPal等支付商,但Fullz House现在编写了自己的撇渣器代码,RiskIQ研究人员认为这种情况很少见。该代码类似于2014年发现的第一种撇渣器,检查用户输入字段的变化而不是等待受害者完成购买。

原文链接:

https://www.zdnet.com/article/fullz-house-threat-group-pivots-from-phishing-to-magecart-card-skimming-attacks/4、三分之一的漏洞利用工具包迁移到无文件攻击

原文链接:

https://www.zdnet.com/article/exploit-kits-are-slowly-migrating-toward-fileless-attacks/

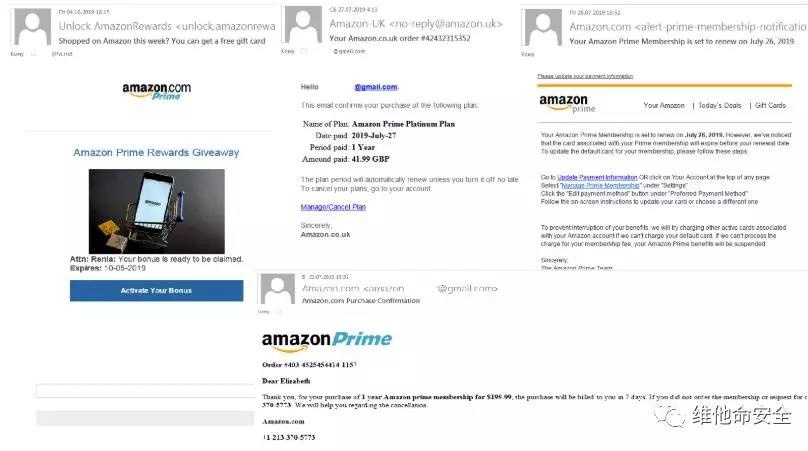

5、卡巴斯基发布2019年Q3垃圾邮件和钓鱼攻击报告

卡巴斯基发布2019年第三季度的垃圾邮件和钓鱼攻击报告。本季度垃圾邮件在全球电子邮件流量中的平均占比(56.26%)比上一季度降低了1.38个百分点,同时重定向到钓鱼网站的攻击数量与上一季度相比下降了2500万,仅为1.05亿次。本季度垃圾邮件来源的国家排名中第一名是中国,其份额为20.43%。卡巴斯基安全解决方案共阻止了约4809万个恶意的邮件附件,其中Backdoor.Win32.Androm成为最常见的恶意软件家族,其占邮件流量的份额为7.49%。

原文链接:

https://securelist.com/spam-report-q3-2019/95177/

6、纽约警察局遭勒索软件攻击,指纹数据库关闭

原文链接:

https://news.softpedia.com/news/ransomware-infiltrates-nypd-s-fingerprint-database-causes-system-shutdown-528314.shtml

京公网安备11010802024551号

京公网安备11010802024551号