卡巴斯基-生物识别数据威胁趋势报告

发布时间 2019-12-06

数字生物特征数据处理系统最初主要由政府机构和特勤服务(警察、海关等)使用,但信息技术的迅速发展使得生物识别系统早已民用。它们正日益成为我们日常生活的一部分,并且增强和替代了传统的身份验证方法(例如基于登录名和密码的身份验证)。确实,利用每个人独有的生物特征(指纹、声音、面部形状或眼睛结构)进行身份识别看起来是一种方便且自然的方法。

如今生物特征识别认证被用于商业/政府办公室、工业自动化系统、企业和私人笔记本电脑以及手机的授权访问中。应用这些技术的app在数量和种类方面都在持续增长。

不幸的是,与最近迅速发展的许多其它技术一样,生物特征认证系统已被证明存在重大缺陷。该技术的主要缺点与信息安全问题有关。

在本报告中,我们将讨论影响生物特征认证系统的多个信息安全问题,并通过我们的研究成果为更客观地评估和使用现有生物特征认证系统的风险提供更多信息。

生物识别数据的处理与存储

生物识别数据作为一个无法被伪造的个体特征的概念从根本上来说就是错的,并且可能会导致虚假的安全感。

首先,生物识别认证系统的准确率虽然相对较高,但对于许多应用来说仍然不够。毕竟这种认证方法不像密码认证只需要计算两个哈希值是否相等那样简单,生物识别系统通常都会有一个大于0的假阴性和假阳性概率。

其次,研究表明许多人类生物特征是可以被伪造的,而且复制数字生物特征数据比复制物理生物特征还要简单一些。

第三(也是最重要的一点),生物特征数据一旦被盗,就永远受到损害:用户无法像更改密码那样更换其指纹。而且,生物特征数据可能导致所有应用在同一时间遭到损害。用户余下的一生可能都会受到影响。

鉴于上述所有的问题,显而易见现在的生物特征识别系统开发人员和用户在保护他们的系统和生物特征数据方面所做的努力有多么糟糕。

事实证明,攻击者可能很容易就访问到企业存储的生物识别数据。一个引人注目的例子是臭名昭著的BioStar 2大规模数据泄露事件。BioStar 2是一个基于Web的生物特征安全智能锁平台。根据研究人员的说法,该公司的一个数据库可公开访问,其中存储了超过2780万条记录,包括来自83个国家的5700个企业的23GB员工数据。除了其它机密数据之外,该数据库还包含约100万条指纹记录和面部识别信息。根据该报告,“…他们存储了人们的实际指纹(可被复制用于恶意目的)而不是保存指纹的哈希(不可逆)”。

不幸的是,研究人员在BioStar 2事件中指出的问题绝不是个例。攻击者瞄准生物识别数据的案例早已存在。例如,2015年的一次网络攻击中与美国政府雇员有关的近600万枚指纹数据被盗。

随着生物认证系统潜在应用数量的增长,可以很容易想到生物识别数据将成为各类攻击者的目标。

生物识别数据风险分析

考虑到上述风险,我们决定评估生物识别系统(处理和存储数据的服务器、工作站等)在恶意软件攻击中暴露的程度,因此我们分析了卡巴斯基产品中的数据。

研究对象

用于收集、处理和存储生物识别数据(包括指纹、掌纹、面部、声音及虹膜)并且安装了卡巴斯基安全产品的计算机(服务器和工作站等)。

报告期间

2019年第三季度。

三分之一的系统遭受威胁

根据卡巴斯基安全网络(KSN)的数据,2019年第三季度卡巴斯基在37%的生物识别系统计算机上阻止了恶意软件攻击 – 换句话说,用于收集、处理和存储生物识别数据的计算机中有三分之一存在被恶意软件感染的风险。

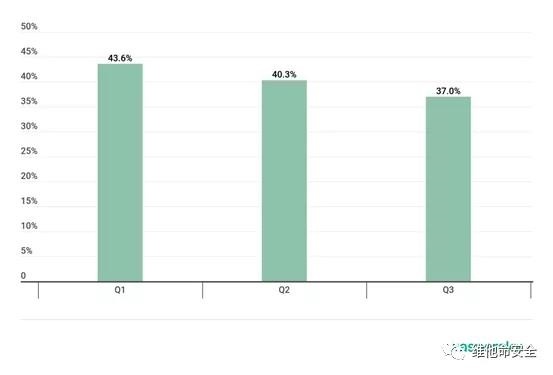

从下面的季度数据中可以看出,尽管自2019年初以来受恶意软件攻击的计算机百分比已下降了6.6个百分点,但仍处于很高的水平。

2019年Q1-Q3,生物识别系统计算机受恶意软件攻击的比例

威胁来源分析

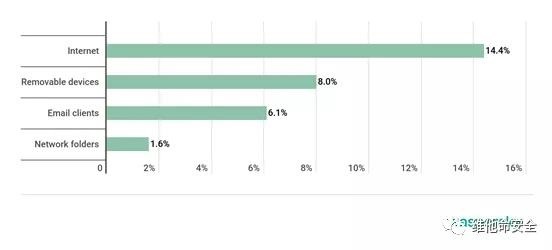

对威胁来源的分析表明,与许多其它需要加强安全措施的系统(如工业自动化系统、建筑管理系统等)一样,互联网是生物识别数据处理系统的主要威胁源。

2019年Q3,生物识别数据处理和存储系统的主要威胁源

在所有被阻止的威胁中,基于互联网传播的威胁占14.4%。该类别包含恶意网站、钓鱼网站以及针对Web邮件服务的威胁。

可移动媒体(8%)和网络共享文件夹(6.1%)更多地被用于分发蠕虫。在感染计算机后,这些蠕虫会下载间谍软件、远控木马和勒索软件等。

至于在电子邮件客户端中阻止的威胁,大多数都是典型的钓鱼邮件,例如伪装成商品及货物交付通知、付款发票、RFQ和RFP等包含恶意网站链接或恶意附件的垃圾邮件。

威胁类别

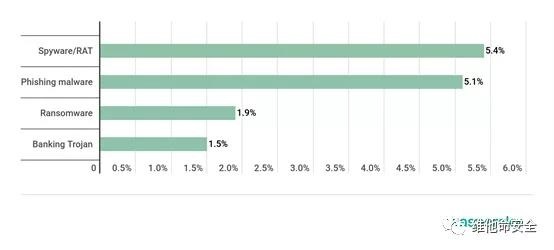

在针对生物识别系统的所有威胁中,我们认为间谍软件、钓鱼攻击中使用的恶意软件(主要是间谍软件下载器和释放器)、勒索软件及银行木马是最大的威胁。

针对生物识别系统的恶意软件类别

总体而言,在2019年第三季度,间谍软件占生物识别系统遭受威胁的5.4%,其次是钓鱼攻击中使用的恶意软件(5.1%)和勒索软件(1.9%)。

应当指出,其它类型的恶意软件也包括旨在窃取银行数据的恶意程序(1.5%)。这些恶意程序不太可能窃取生物特征数据,但是可以预见,旨在从银行和金融系统窃取生物特征数据的大规模恶意软件活动将在不久的将来出现。

结论

如上所述,在2019年第三季度,用于收集、处理和存储生物特征数据的计算机中有37%面临恶意软件感染的风险。其它恶意程序包括现代远控木马(占分析的所有计算机的5.4%)、钓鱼攻击中使用的恶意软件(5.1%)、勒索软件(1.9%)和银行木马(1.5%)。

尽管这些恶意软件并非专门针对生物识别数据,但不应低估其构成的危险。

这些恶意软件能够:

•窃取机密信息

•加载并执行任意软件

•使攻击者可以远程控制受感染的计算机

尽管此类威胁并不是专门为窃取或篡改生物特征数据而设计的,但其中一些犯罪团伙具有相应的技术能力实现该目的。此外,被感染的副作用可能会严重影响身份验证系统的可用性和生物识别数据的完整性。

这就是为什么我们认为将生物识别系统暴露给随机的网络威胁对于服务商和用户来说都是一个巨大的风险。

还应注意,我们的研究发现生物识别数据处理和存储系统(尤其是生物特征数据库)通常部署在与其它系统共享的应用服务器上,而不是专门的服务器。换句话说,如果攻击者入侵了相关企业的邮件服务器或网站数据库,则他们很可能还会在同一服务器上找到生物特征数据库。

考虑到上述所有因素,我们认为生物识别数据的安全性现状至关重要,需要引起行业和政府监管机构以及信息安全专家社区和公众的注意。毕竟无论其职业、专业背景和技能如何,任何人都可能面临这种风险。

本报告原文地址:https://securelist.com/biometric-data-processing-and-storage-system-threats/95364/

本报告只是为了学习研究而翻译,无出版、发售等任何商业行为,因此不对任何版权问题承担责任。

pdf网盘链接:https://pan.baidu.com/s/1Ik_4zrR7-bV7EyPiwWcI9A

提取码:5nvc

京公网安备11010802024551号

京公网安备11010802024551号