美国特勤局警告针对托管服务提供商(MSP)的攻击增多;Talos披露Chrome和Firefox漏洞的技术细节

发布时间 2020-07-071.美国特勤局警告,针对托管服务提供商(MSP)的攻击增多

美国特勤局向美国私营部门和政府组织发出了安全警报,警告针对管理服务提供商(MSP)的黑客攻击有所增加。美国特勤局官员表示,他们的调查小组发现越来越多的黑客对MSP发起攻击,并将其视为进入公司内部网络的跳板。之后,黑客会通过被黑的MSPs对公司系统进行攻击,实施商业电子邮件攻击(BEC),并部署勒索软件。2019年发生了数十起MSP攻击事件,而GandCrab和REvil等勒索软件团伙也开始瞄准MSP,然后感染其受害者。

原文链接:

https://www.zdnet.com/article/us-secret-service-reports-an-increase-in-hacked-managed-service-providers-msps/#ftag=RSSbaffb68

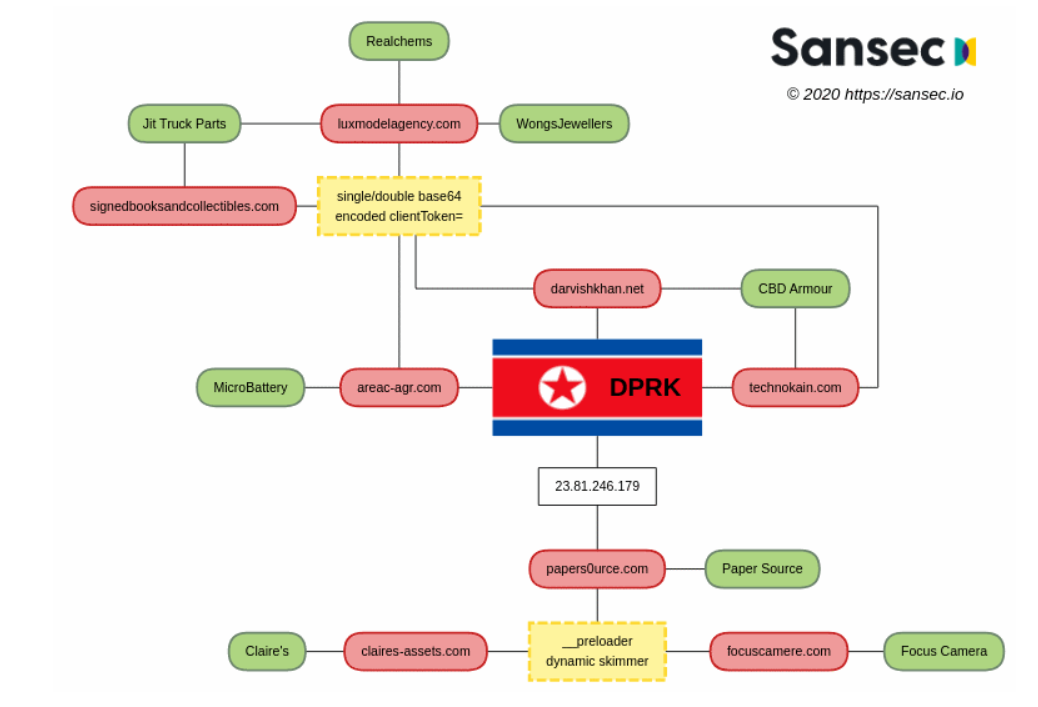

2.SanSec发布报告称朝鲜与Magecart攻击有关

荷兰网络安全公司SanSec在今天发布报告中表示,自2019年5月以来,朝鲜一直在对网上商店进行Magecart攻击,受害者包括在今年4月和6月遭到破坏配件连锁店Claire's。SanSec发现最近的网络浏览攻击中使用的域和服务器IP地址与先前已知的朝鲜政府资助的黑客基础设施有关,并可以追溯到平壤黑客组织Hindden Cobra。平壤的黑客不仅参与了ATM网络抢劫,还策划了加密货币骗局,并攻击了加密货币交易所。

原文链接:

https://www.zdnet.com/article/north-korean-hackers-linked-to-web-skimming-magecart-attacks-report-says/

3.Talos披露最近修复的Chrome和Firefox漏洞的技术细节

Cisco Talos的研究人员披露了最近修复的Chrome和Firefox Web浏览器中漏洞的技术细节。第一个漏洞被跟踪为CVE-2020-6463,是一个内存损坏漏洞,影响了Chrome中的PDFium。攻击者可通过诱骗用户打开包含JavaScript代码的文档来触发此漏洞,并利用其在浏览器中远程执行代码。Google 于4月发布了Chrome 81.0.4044.122版本修复了该漏洞。第二个漏洞为被跟踪为CVE-2020-12418,是Firefox中与URL mPath功能相关的信息泄露漏洞,攻击者可通过诱使受害者访问特制的URL来利用该漏洞,从而导致越界读取。

原文链接:

https://securityaffairs.co/wordpress/105547/security/talos-chrome-firefox-flaws.html

4.微软警告勒索软件Avaddon仍在使用Excel 4.0宏传播

微软警告说,勒索软件Avaddon已经卷土重来,其攻击似乎更具针对性,并且依然依靠恶意Excel 4.0宏传播。Microsoft Security Intelligence指出,攻击者目前主要准对意大利的特定目标,他们通过发送带有恶意Excel 4.0宏的文档的电子邮件发起攻击。其中,有恶意邮件伪装成是动监察局向一家小企业发出的有关危机时期违反工作规定的通知,并诱骗受害者打开附件中伪装成官方通知的ZIP文件。微软表示,最近几个月以来在恶意软件活动中利用Excel 4.0宏开始变得越来越流行。

原文链接:

https://www.bleepingcomputer.com/news/security/avaddon-ransomware-shows-that-excel-40-macros-are-still-effective/

5.Snake在加密文件前会将目标系统隔离,以避免被干扰

网络安全公司Deep Instinct的发现勒索软件Snake在加密文件前会将目标系统隔离,以避免受到干扰。在最近的攻击中的Snake示样本实现了启用和禁用防火墙,以及利用特定命令阻止与系统的有害连接的功能。在最近的攻击中使用的Snake样本实现了启用和禁用防火墙的能力,并可以利用特定命令阻止不需要的系统连接。Snake在开始加密之前,会使用Windows防火墙来阻止受害者机器上没有配置的任何进出网络连接。与外界断开连接后,Snake会杀死可能干扰加密的硬编码进程,包括与工业相关的进程,以及安全和备份解决方案。

原文链接:

https://securityaffairs.co/wordpress/105572/malware/snake-ransomware-isolates-systems.html?utm_source=rss&utm_medium=rss&utm_campaign=snake-ransomware-isolates-systems

6.多个约会应用错误配置数据库泄露数百万用户敏感数据

WizCase的IT研究人员发现,美国和东亚的5个约会应用程序因错误配置数据库导致数百万用户敏感数据泄露,泄露数据包括姓名、账单地址、电话号码、个人资料,甚至是私人消息等隐私。此次发生泄漏事件的app分别为美国的CatholicSingles和 YESTIKI,韩国的Blurry和Congdaq/Kongdaq,日本的Charin和Kyuun。其中,CatholicSingles还暴露了用户的付款方式。WizCase认为,这些数据可能是在Web Scrapping过程被泄露,该过程会收集和存储用户提供的信息。

原文链接:

https://www.hackread.com/5-dating-apps-leak-millions-of-user-data/

京公网安备11010802024551号

京公网安备11010802024551号