美国核武器承包商Sol Oriens遭REvil勒索软件攻击;Codecov使用新uploader替换近期攻击中的Bash脚本

发布时间 2021-06-151.美国核武器承包商Sol Oriens遭REvil勒索软件攻击

美国核武器承包商Sol Oriens遭到了REvil勒索软件攻击。该公司称其主要协助国防部、能源部、航空航天承包商和技术公司开展复杂的项目。REvil团伙正在拍卖攻击期间窃取的数据,其中包括业务数据和员工信息,例如员工社会安全号码、招聘概览文件、工资单文件和工资报告等。Sols Oriens也证实了其在2021年5月遭到了网络攻击,可能已经泄露部分数据,目前调查仍在进行中。

原文链接:

https://www.bleepingcomputer.com/news/security/revil-ransomware-hits-us-nuclear-weapons-contractor/

2.Codecov使用新uploader替换近期攻击中的Bash脚本

Codecov使用了一个新的uploader来替换近期攻击中的Bash脚本。该uploade将作为一个静态二进制可执行文件发布,适用于Windows、Linux、Alpine Linux和macOS,目前还处于测试阶段,与现有的Bash使用相同的方式在开发周期中推送覆盖数据和更新。此轮攻击发生在2021年1月31日左右,并于4月15日被披露。目前,数百个组织已卷入该事件,包括Rapid7、Monday.com和Mercari等。

原文链接:

https://www.zdnet.com/article/codecov-debuts-new-uploader-dismisses-bash-script-as-source-of-supply-chain-attack-risk/

3.国际刑警的Pangea XIV行动删除超过11万个钓鱼链接

国际刑警组织(The Interpol)的Pangea XIV行动删除超过11万个钓鱼链接。此次执法活动主要是针对假冒和非法的药品和医疗设备的在线卖家。目前,在国际刑警组织的协调下,92个国家的执法机构、海关和卫生监管机构删除了113020个网络链接,其中包括被关闭或删除的网站和在线市场。仅在英国,就查获了价值超过1300万美元的300多万件假药和设备,还删除了3100多个非法销售和供应无牌药品的广告链接,并闭了43个网站。

原文链接:

https://www.bleepingcomputer.com/news/security/interpol-shuts-down-thousands-of-fake-online-pharmacies/

4.Rapid7研究人员披露Akkadian平台中的多个安全漏洞

Rapid7研究人员披露Akkadian Provisioning Manager中的多个安全漏洞。该平台是思科统一通信(UC)环境中的第三方供应工具,通常用于大型企业,通过自动化来帮助其管理所有UC客户端和实例的配置。这些漏洞分别为使用硬编码凭据(CVE-2021-31579)、命令注入漏洞(CVE-2021-31580和CVE-2021-31581)以及敏感信息泄露(CVE-2021-31582)。Rapid7称,这些漏洞可用来远程执行代码,目前仍未修复。

原文链接:

https://threatpost.com/unpatched-bugs-provisioning-cisco-uc/166882/

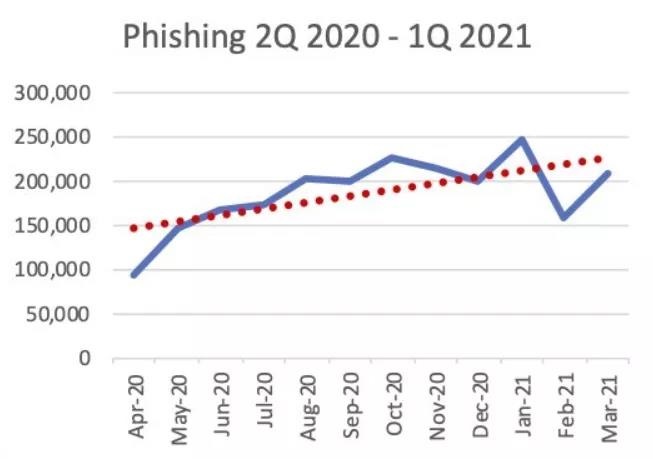

5.APWG发布2021年Q1网络钓鱼活动态势的分析报告

APWG发布了2021年Q1网络钓鱼活动态势的分析报告。报告显示,网络钓鱼网站数量在2021年1月达到峰值,创下了245771个的历史新高,然后在本季度的后期开始下降。商业电子邮件(BEC)诈骗的成本越来越高,从2020年Q3的48000美元增加到了2021年Q1的85000美元。针对金融机构的网络钓鱼是Q1占比最大的类型,占所有攻击的24.9%。此外,针对社交媒体行业的网络钓鱼在所有攻击中所占比例从2020年Q4的11.8%激增至23.6%。

原文链接:

https://www.prnewswire.com/news-releases/apwg-q1-2021-report-detected-phishing-websites-maintain-historic-high-in-q1-2021-after-doubling-in-2020-301309187.html

6.Cisco Talos发布2021年Q1事件响应趋势的分析报告

Cisco Talos发布了2021年Q1事件响应趋势的分析报告。报告指出,针对Microsoft Exchange Server中几个零日漏洞的攻击是上个季度最大的威胁,约占所有调查事件的35%。此外,该报告还介绍了在先前从未遇到的几个勒索软件系列,包括MountLocker、Zeppelin和Avaddon。研究人员推测,Q4 Dridex感染率将从3月底开始相对上升,这可能与今年早些时候全球执法部门联合捣毁Emotet有关。

原文链接:

https://blog.talosintelligence.com/2021/06/quarterly-report-incident-response.html

京公网安备11010802024551号

京公网安备11010802024551号