微软发布针对PetitPotam NTLM中继攻击的缓解措施;黑客在暗网上出售38亿个Clubhouse用户的电话号码

发布时间 2021-07-26

微软发布针对新的PetitPotam NTLM中继攻击的缓解措施。PetitPotam是由法国研究人员Gilles Lionel发现的新NTLM中继攻击,使用了Microsoft加密文件系统远程协议( EFSRPC)来强制设备向由黑客控制的远程NTLM中继身份验证,该攻击可用来接管域控制器或其他Windows服务器。微软建议在不需要的地方禁用NTLM,或者启用身份验证机制的扩展保护;并建议在启用了NTLM的网络上,允许NTLM身份验证使用签名功能的服务。

原文链接:

https://www.bleepingcompter.com/news/security/microsoft-shares-mitigations-for-new-petitpotam-ntlm-relay-attack/

2.微软称其7月份安全更新可能影响部分系统的打印功能

微软表示,在域控制器(DC)上安装2021年7月Windows 10安全更新后,使用智能卡(PIV)身份验证的设备的打印和扫描功能可能会出现问题。该问题是由于针对安全漏洞CVE-2021-33764的加固所导致的,影响了在KerberosAS请求期间不支持DH或支持des-ede3-cbc(三重DES)的智能卡验证打印机、扫描仪和多功能设备。微软建议受影响的客户联系设备的制造商并要求进行设置更改或更新,以符合CVE-2021-33764的安全更新。

原文链接:

https://www.bleepingcomputer.com/news/microsoft/windows-10-july-security-updates-break-printing-on-some-systems/

3.研究团队披露以奥运会为主题针对日本的wiper恶意软件

安全公司MBSD披露了以奥运会为主题针对日本的wiper恶意软件。该恶意软件是在上周五举行的2021年东京奥运会开幕式前两天发现的,它不仅能删除电脑上的所有数据,还能搜索位于C:/Users/<username>/的用户个人文件夹中的特定文件类型。其中,Microsoft Office文件是要该恶意软件删除的主要目标,此外还有TXT、LOG和CSV文件,因为这些文件有时会存储日志、数据库或密码信息等。此外,该wiper还针对使用了Ichitaro日语文字处理器创建的文件,这证明它可能专门针对日本。

原文链接:

https://therecord.media/wiper-malware-targeting-japanese-pcs-discovered-ahead-of-tokyo-olympics-opening/

4.Avanan披露利用协作应用Milanote绕过SEG的钓鱼活动

Avanan研究人员披露了利用协作应用Milanote绕过SEG的钓鱼活动。Avanan称,近期此类网络钓鱼攻击的数量急剧增加,他们在通信网络中分析了1430封包含Milanote链接的邮件,其中1367封是网络钓鱼活动的一部分(高达95.5%)。此次活动使用了以项目提案发票为主题的钓鱼邮件,诱使目标打开连接中的文档并被重定向到Milanote中的页面。攻击者通过这种方式将payload嵌套在合法服务中来绕过这些检测机制,包括静态扫描器。

原文链接:

https://www.ehackingnews.com/2021/07/hacker-employ-milanote-app-for.html

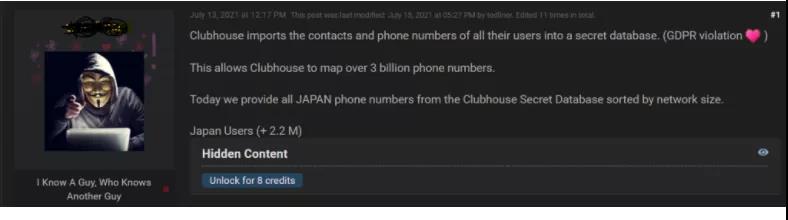

5.黑客在暗网上出售38亿个Clubhouse用户的电话号码

黑客在暗网上出售了Clubhouse包含38亿个电话号码的数据库。卖家声称该数据库包含38亿个电话号码,包括手机、固定电话、私人电话和专业电话,并且每个号码都按特定的分数(在电话簿中拥有此电话号码的会所用户数量)进行了排名。黑客还发布了该数据库的样本的,包括超过8350万个日本用户的电话号码。早在2021年4月,Cyber News的研究人员曾发现了130万个Clubhouse用户的个人信息泄露。

原文链接:

https://securityaffairs.co/wordpress/120553/hacking/threat-actor-offers-clubhouse-secret-database-containing-3-8b-phone-numbers.html

6.Kaspersky发布2020年Q4托管检测和响应(MDR)报告

Kaspersky发布了2020年Q4托管检测和响应(MDR)的分析报告。报告指出,在2020年第四季度,从一台主机收集的原始事件的平均数量约为15000。根据MDR事件严重性分类,高严重性事件与具有高影响的人为攻击或恶意软件有关,其中此类事件的诱因可能为:APT--针对性攻击、进攻性活动、影响严重的恶意软件、可被利用的漏洞、DDOS/DOS、内部威胁(欺诈等)以及社会工程攻击等。此外,几乎所有垂直行业都有受害者,而前3名为IT行业、政府组织和工业。

原文链接:

https://securelist.com/managed-detection-and-response-in-q4-2020/103387/

京公网安备11010802024551号

京公网安备11010802024551号