启明星辰ADLab:博通Wi-Fi驱动多个安全漏洞警告

发布时间 2019-04-21博通是全球无线设备的主要供应商之一,博通的43系列的wifi芯片被广泛应用于智能手机、笔记本电脑、智能电视和物联网设备。近日,US-CERT发布了多个博通wi-Fi芯片驱动的安全预警(CVE-2019-9500、CVE-2019-9501、CVE-2019-9502、CVE-2019-9503)。

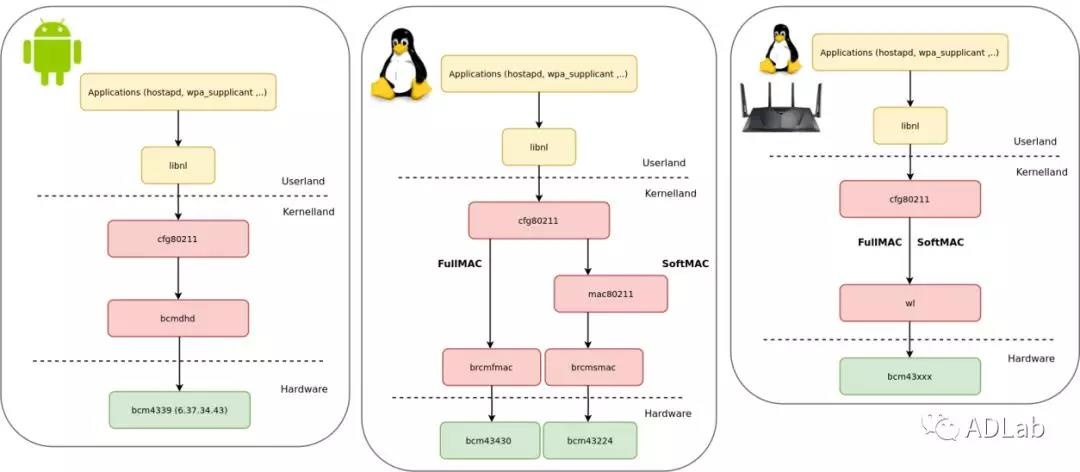

博通WIFI芯片43xxx驱动程序集分为开源和专有两类。

|

开源 |

b43(Linux) brcmsmac(SoftMAC / Linux) brcmfmac(FullMAC / Linux) bcmdhd(FullMAC / Android) |

|

专有 |

broadcom-sta(wl) ( SoftMAC && FullMAC / Linux) |

图1 博通芯片驱动及应用系统

漏洞分析

brcmfmac驱动两个漏洞(CVE-2019-9503、CVE-2019-9500)

博通Wi-Fi芯片与主机的输入输出接口采用USB,SDIO和PCIe三种Bus总线方式。在软件层面,驱动和主机的数据通信有两种方式,一种是IOCTRL,一种是Event事件通知。Wi-Fi芯片使用固件事件来通知主机不同的事件:扫描结果、关联/解除关联、身份验证等。

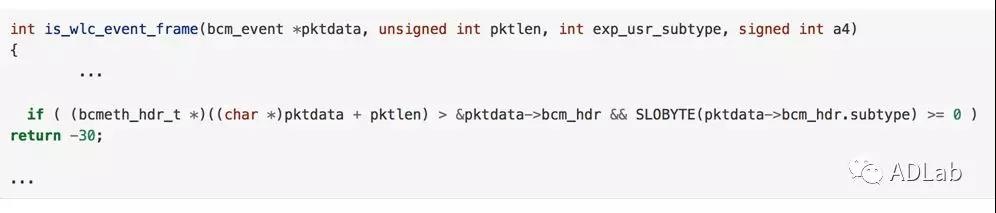

CVE-2019-9503

图2 is_wlc_event_frame函数问题示意

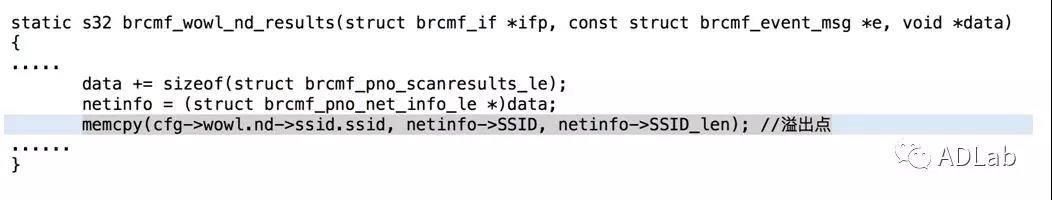

CVE-2019-9500

图3 brcmf_wowl_nd_results函数问题示意

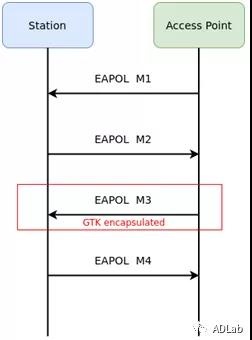

博通wl驱动中两个漏洞(CVE-2019-9501、 CVE-2019-9502)

图4 wl驱动漏洞示意图

CVE-2019-9501

AP向Station发送的EAPOL M3消息中,如果vendor information字段长度大于32字节时,将会在wlc_wpa_sup_eapol函数触发堆溢出漏洞。

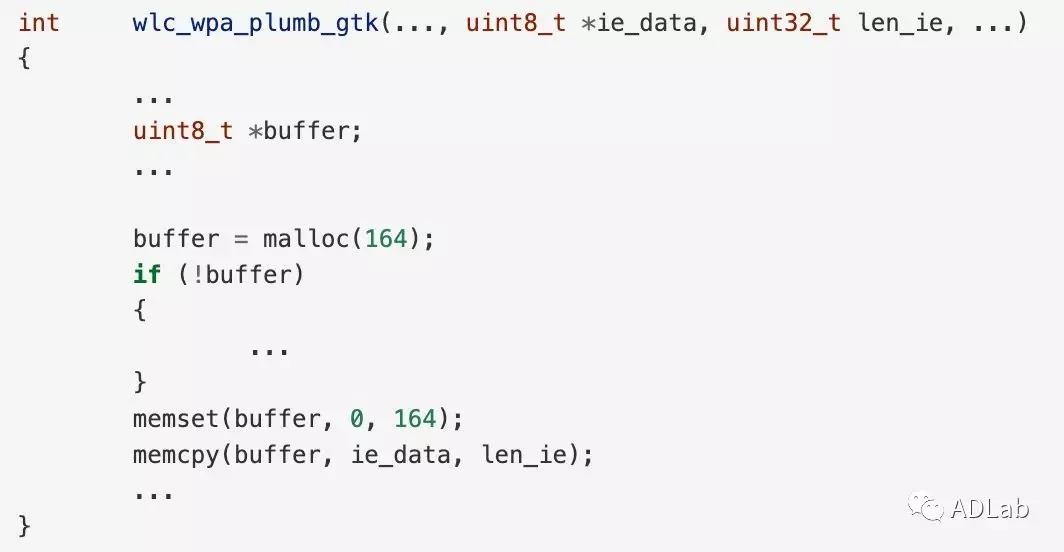

CVE-2019-9502

受影响产品

博通公司

博通公司没有提供受影响产品信息。

Synology公司

Synology公司的RT1900ac产品受影响。该漏洞在RT1900ac产品中默认不被触发,当产品可以由管理员配置启用某项配置时,才会受影响。因此,Synology公司认为RT1900ac中该漏洞有一定的局限性,只有在特定的情况下才能触发。

Apple公司

解决方案

Apple公司的brcmfmac驱动的漏洞已修复,用户可以更新相关的补丁,完成修复工作。

博通公司修复了Linux内核brcmfmac驱动中的CVE-2019-9503及CVE-2019-9500两个漏洞,用户可以更新相关的补丁,完成修复工作。

使用可信的WI-FI网络,特别是不要在公共场合连接不安全的wifi热点。

参考链接

2.https://kb.cert.org/vuls/id/166939/

3.https://support.apple.com/en-us/HT209600

4.https://www.synology.cn/zh-cn/security/advisory/Synology_SA_19_18

5.https://git.kernel.org/linus/a4176ec356c73a46c07c181c6d04039fafa34a9f

6.https://git.kernel.org/linus/1b5e2423164b3670e8bc9174e4762d297990deff

京公网安备11010802024551号

京公网安备11010802024551号