Linux内核TCP协议多个SACK功能拒绝服务漏洞分析

发布时间 2019-06-212019年6月18日,Redhat发布安全公告,Linux内核TCP/IP协议栈存在3个安全漏洞(CVE-2019-11477/CVE-2019-11478/CVE-2019-11479),这些漏洞与最大分段大小(MSS)和TCP选择性确认(SACK)功能相关,允许远程攻击者进行拒绝服务攻击。

关键概念

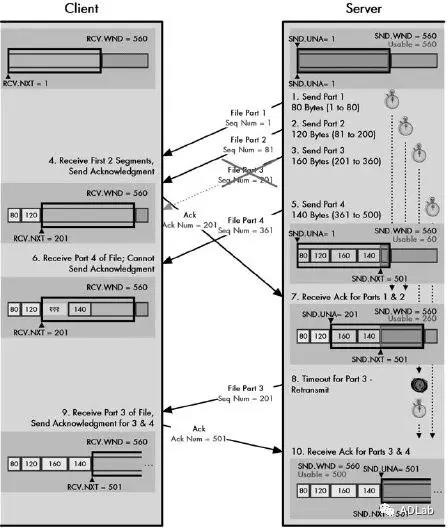

数据包重传确认机制

TCP数据包传输过程中,来自滑动窗口的数据包丢失可能对TCP吞吐量产生影响。TCP使用累积确认(ACK)方案解决该问题,其中不接收不在滑动窗口左边缘的接收段,这会强制发送方等待往返时间以找出每个丢失的数据包,或者不必要地重新传输已正确接收的段,从而降低整体吞吐量。

最大分段大小(Maximum Segment Size)

MSS(Maximum Segment Size,最大报文段大小)的概念是指TCP层所能够接收的最大分段大小,该值只包括TCP段的数据部分,不包括Option部分。另外,在TCP首部有一个MSS选项,在三次握手过程中,TCP发送端使用该选项告诉对方自己所能接受的最大分段大小。

TSO(TCP Segmentation Offload)

TSO是一种利用网卡来对大数据包进行自动分段,降低CPU负载的技术。其主要是延迟分段。

GSO(Generic Segmentation Offload)

漏洞原理

CVE-2019-11477

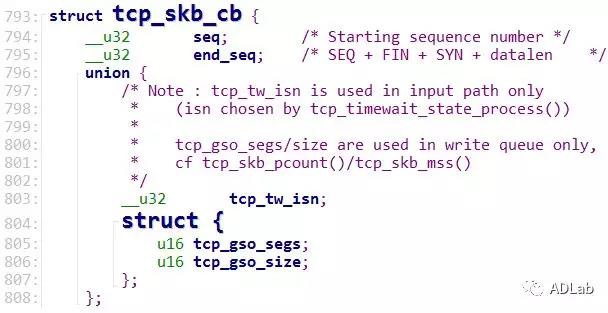

该tcp_skb_cb结构体存放着TCP每个数据包的控制信息,根据注释可知,tcp_gso_segs/size只用于写队列过程中。

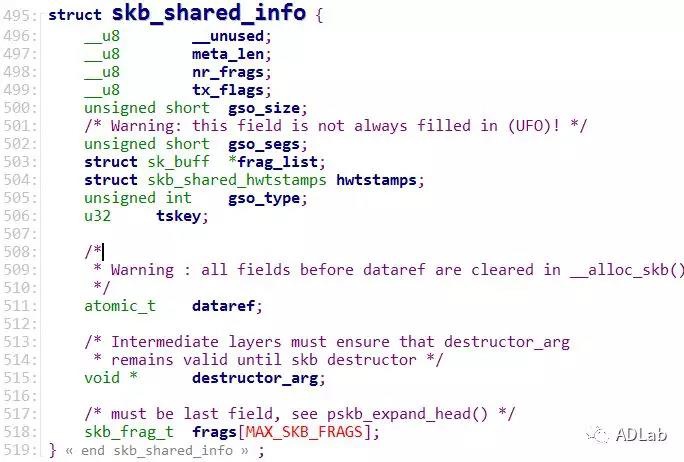

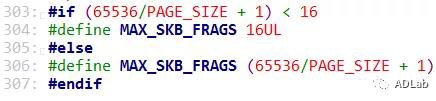

结构体最后一个成员是frags[MAX_SKB_FRAGS]数据。MAX_SKB_FRAGS声明如下所示:

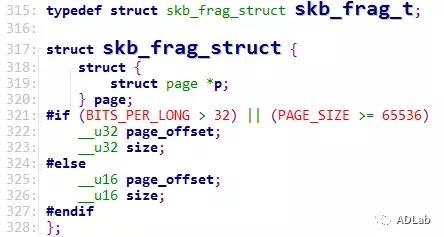

数据分片skb_frag_struct结构体如下所示:

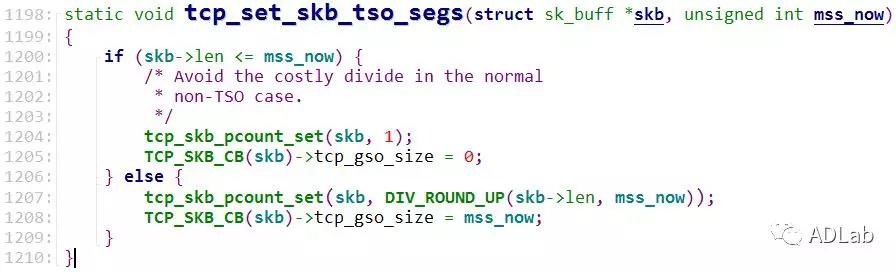

在整个协议栈操作过程中,数据包既要进行IP被分片的,又要进行TCP分段。传输数据时,协议栈会根据GSO值,MSS值以及滑动窗口三者之间的大小关系判断是否进行分片。并通过tcp_set_skb_tso_segs()函数设置GSO,具体实现如下图所示:

如果skb->len大于mss_now,行1207,将tcp_gso_segs设置为skb->len/mss_now。行1208,将tcp_gso_size设置为mss_now。

如果启用了SACK,在发生丢包后,接收端会返回SACK块,SACK块中记录着丢失包的序列编号。发送端会解析SACK块中记录的丢失包序列编号,并重新传输,而且在一个滑动窗口中可能包含多个SACK块,SACK块中也可能包含多个skb队列。在TCP重传数据包过程中,可以将多个skb队列合并到一个skb队列中进行重传。

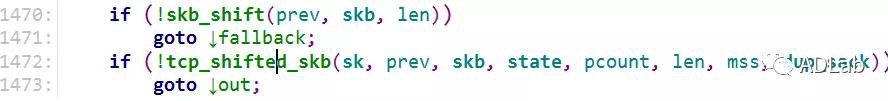

skb_shift()和tcp_shifted_skb()两个函数主要实现该功能。重传过程中多个skb队列合并到一个skb队列中,如果填充17个分片到最大容量, 17*32*1024/8=69632,已经大于65535,导致无符号整数溢出。

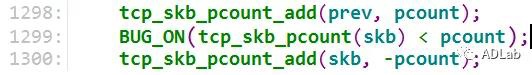

行1299,判断tcp_gso_segs和pcount的大小,如果tcp_gas_segs小于pcount,BUG_ON断言触发导致内核崩溃。

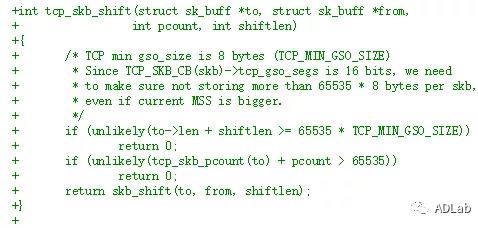

补丁中分别判断了skb->len+shift_len不能大于65535*8字节和tcp_skb_pcount(to) + pcount不能大于65535。第一个判断,skb->len是表示sk_buff结构体中表示payload长度,shift_len表示要合并到skb中的payload。

CVE-2019-11478

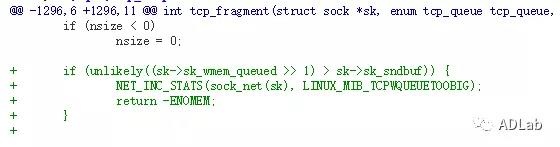

补丁在tcp_fragment()函数中加入了最小空间判断。Sk是sock结构体类型,每一个tcp链接对应一个。所以所有要发送的skb数据大小都要累加到sk->sk_wmem_queued中,sk->sk_wmem_queued表示为该套接字TCP写队列缓冲区大小。通常在使用时候需要判断该值是否够用。如下所示:

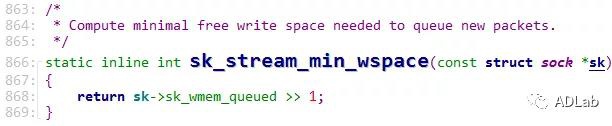

根据注释可知,判断最新排队skb包所需的最小可写空间。补丁中,判断剩余发送缓存为大于等于当前发送队列占用空间的一半,即还有1/3以上的空余空间时,并且小于sk->sk_sndbuf发送上限才可以正常发送,否则就判定TCP写队列太大。

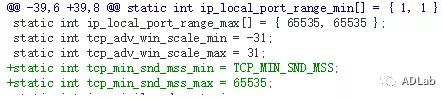

CVE-2019-11479

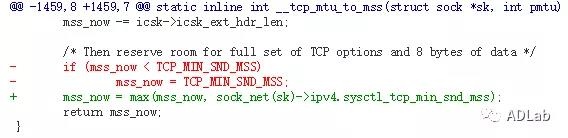

避免了攻击者使用极小MSS值。

影响版本及补丁修复

及时更新最新补丁或禁用SACK和过滤极小MSS的数据包。

|

CVE-2019-11477 |

影响版本:

|

|

禁用sack:

|

|

|

补丁:

|

|

|

CVE-2019-11478 |

影响版本:

|

|

禁用sack:

|

|

|

补丁:

|

|

|

CVE-2019-11479 |

影响版本:

|

|

过滤命令:

关闭tcp_mtu_probing:

|

|

|

补丁:

|

京公网安备11010802024551号

京公网安备11010802024551号