【复现】cPanel & WHM 身份认证绕过漏洞 (CVE-2026-41940)

发布时间 2026-04-30cPanel & WHM是广泛用于虚拟主机、共享主机和服务器托管环境的Web管理控制面板,其中WHM主要面向服务器管理员,cPanel面向单个站点或托管账户用户。

CVE-2026-41940是cPanel & WHM中的身份认证绕过漏洞,其核心原理是攻击者可通过污染预认证会话文件,使未认证会话被错误写入认证成功状态字段,从而绕过正常登录校验。

根据攻击面管理平台Censys的数据,截至2026年4月30日,互联网上存在2,762,782个潜在的易受攻击cPanel & WHM实例。由于概念验证漏洞利用程序已经发布,并且该漏洞已在互联网上广泛传播,因此对于使用cPanel & WHM的组织而言,该漏洞构成了直接且严重的风险。

漏洞描述

CVE-2026-41940漏洞出现在cPanel & WHM的登录认证与会话处理流程中。正常情况下,用户访问WHM/cPanel登录接口后,系统会为登录流程创建会话文件,用于保存来源地址、登录状态、安全令牌、双因素认证状态等信息。即使用户提交了错误密码,系统也可能生成一个预认证会话,用于记录本次失败登录过程中的临时状态。

漏洞的关键问题在于:预认证会话中的部分字段可在特定认证路径下被异常写入。如果攻击者构造特殊的认证数据,使密码字段中包含换行等分隔字符,并配合异常的会话Cookie形态,就可能导致原本应作为单个字段保存的内容被解析成多个独立的会话键值。随后,当服务端重新加载raw session并写入cache session时,这些伪造字段可能被提升为顶层会话属性。

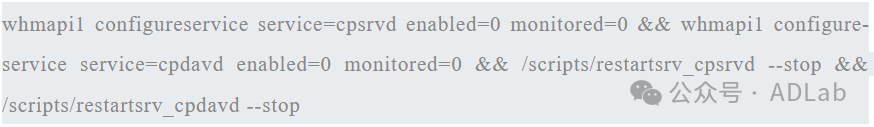

当被污染的会话中出现认证成功状态字段时,后续认证判断可能错误地认为该会话已经完成认证,从而跳过真实密码校验。攻击成功后,攻击者可能以WHM管理身份进入控制面板,进一步执行账户管理、计划任务植入等高危操作。

影响范围

cPanel & WHM < 11.110.0.97

cPanel & WHM < 11.118.0.63

cPanel & WHM < 11.126.0.54

cPanel & WHM < 11.130.0.19

cPanel & WHM < 11.132.0.29

cPanel & WHM < 11.134.0.20

cPanel & WHM < 11.136.0.5

漏洞原理

该漏洞本质上是“会话文件注入 + 会话状态提升 + 认证状态信任不当”共同导致的认证绕过。

修复前,saveSession中对pass字段的代码可抽象为:

该逻辑存在两个关键问题。

(1)filter_sessiondata()并未强制在saveSession()内部执行,而是依赖不同调用方自行调用。如果某条路径直接调用saveSession(),且没有提前过滤 \r、\n、= 等危险字符导致session字段被污染。

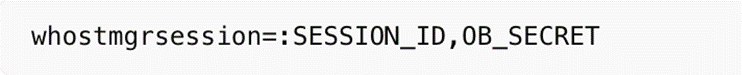

(2)pass字段是否编码取决于$ob是否存在。$ob来自会话Cookie中逗号后的片段,例如:

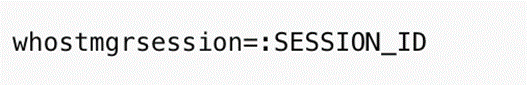

如果请求中只携带:

则$ob为空,Cpanel::Session::Encoder不会初始化,pass字段也不会被编码。补丁新增了对filter_sessiondata()的统一调用,并在$ob缺失时将密码字段保存为no-ob:加十六进制编码形式,避免CRLF原样进入raw session。

Basic Authentication路径污染漏洞触发路径位于cpsrvd对Basic Authentication的处理逻辑。相关代码可抽象为:

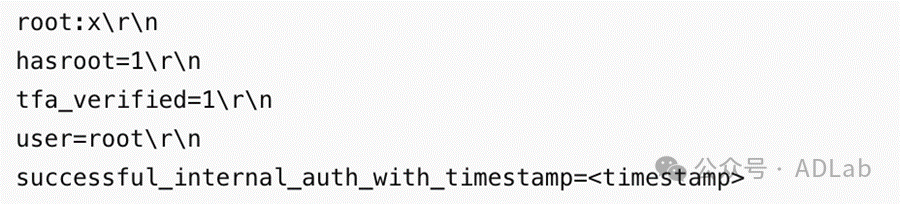

这里的脆弱点是:$pass 来自 Authorization: Basic 解码后的密码部分,而 set_pass() 只移除 NUL 字节,不移除 \r 或 \n。因此,攻击者可以让 Basic 认证解码结果呈现如下结构:

漏洞复现

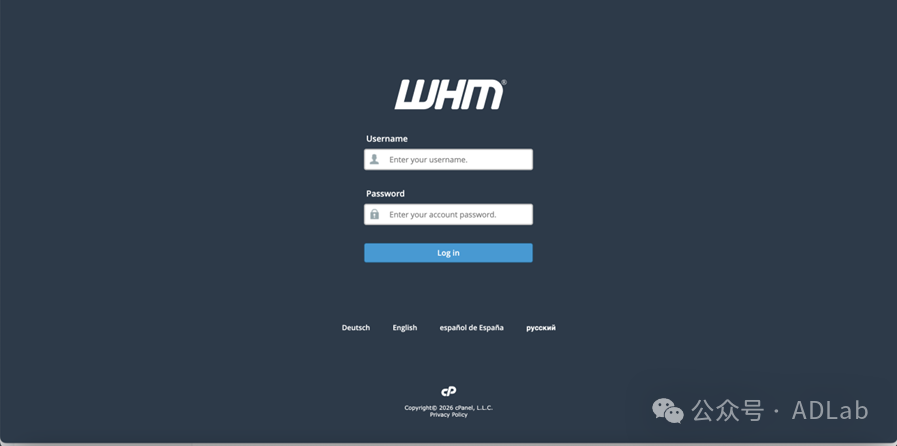

(1)WHM首页如下:

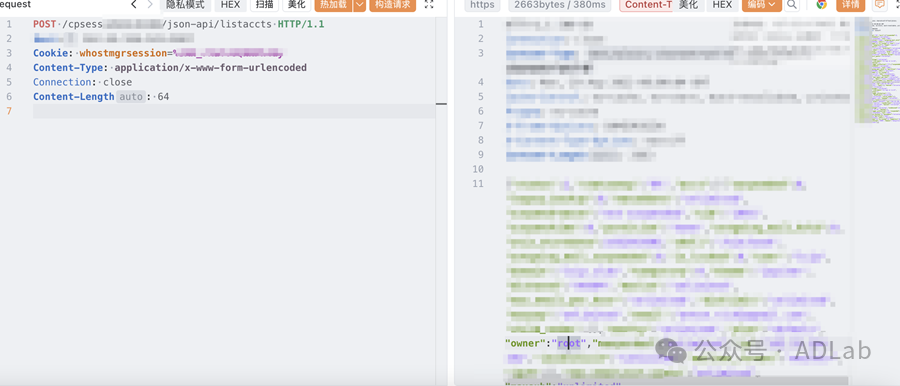

(2)执行POC查看所有账号信息

安全建议

(1)立即升级

(2)临时缓解措施

• 若暂时无法升级,可在防火墙上阻止端口2083、2087、2095和2096的入站流量。

[1]https://support.cpanel.net/hc/en-us/articles/40073787579671-Security-CVE-2026-41940-cPanel-WHM-WP2-Security-Update-04-28-2026

启明星辰积极防御实验室(ADLab)

ADLab成立于1999年,是中国安全行业最早成立的攻防技术研究实验室之一,微软MAPP计划核心成员,“黑雀攻击”概念首推者。截至目前,ADLab已通过 CNVD/CNNVD/NVDB/CVE累计发布安全漏洞7000余个,持续保持国际网络安全领域一流水准。实验室研究方向涵盖基础安全研究、电信运营商基础设施安全研究、移动终端安全研究、云安全研究、信创安全研究、物联网安全研究、车联网安全研究、工控安全研究、数据安全研究、5G安全研究、AI安全研究、卫星安全研究、低空安全研究、高级威胁研究、攻防体系建设。研究成果应用于产品核心技术研究、国家重点科技项目攻关、专业安全服务等。

京公网安备11010802024551号

京公网安备11010802024551号