React Server Components远程代码执行漏洞来袭,启明星辰提供解决方案

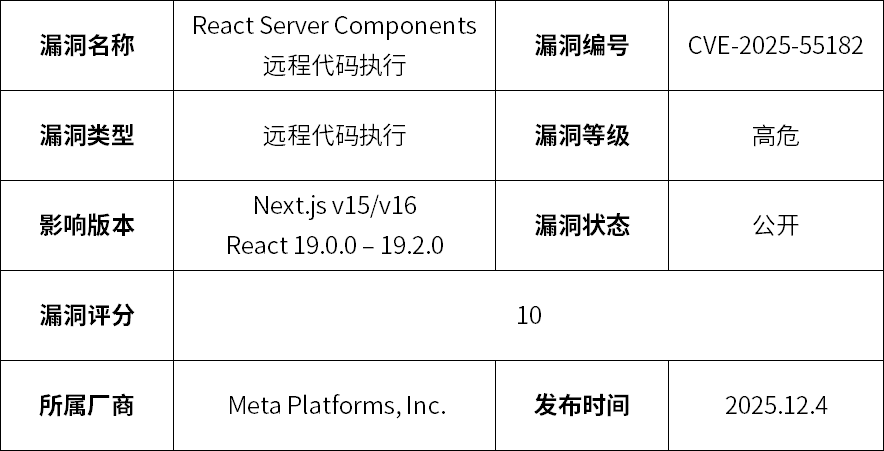

发布时间 2025-12-04今日,启明星辰监测到一个存在于React Server Components中的远程代码执行漏洞(CVE-2025-55182),该漏洞在处理客户端发往服务端的 Flight 协议序列化负载(Payload)时,缺乏对反序列化对象结构的安全校验机制,攻击者可通过构造恶意Payload请求,调用Node.js内置模块,从而在服务器上恶意执行代码和命令,导致服务器被完全控制。

漏洞描述

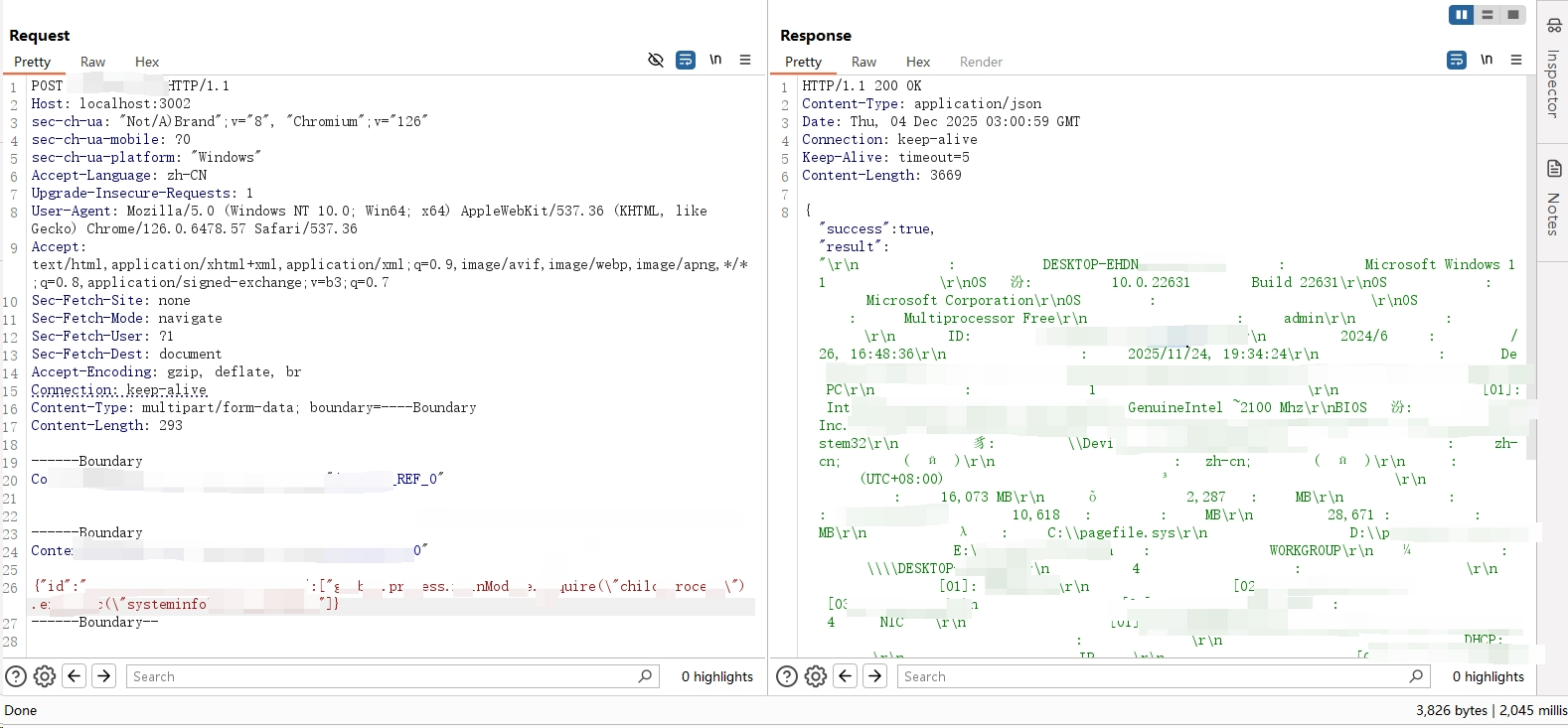

漏洞复现截图

解决方案

# 所有用户应升级到其发布系列中最新的补丁版本:

npm install next@15.0.5 // for 15.0.x

npm install next@15.1.9 // for 15.1.x

npm install next@15.2.6 // for 15.2.x

npm install next@15.3.6 // for 15.3.x

npm install next@15.4.8 // for 15.4.x

npm install next@15.5.7 // for 15.5.x

npm install next@16.0.7 // for 16.0.x

# 如果你使用的是Next.js 14.3.0-canary.77 或更高版本的 canary 版本,请降级到最新的稳定版 14.x:

npm install next@14

# 更多信息请参见Next.js更新日志。

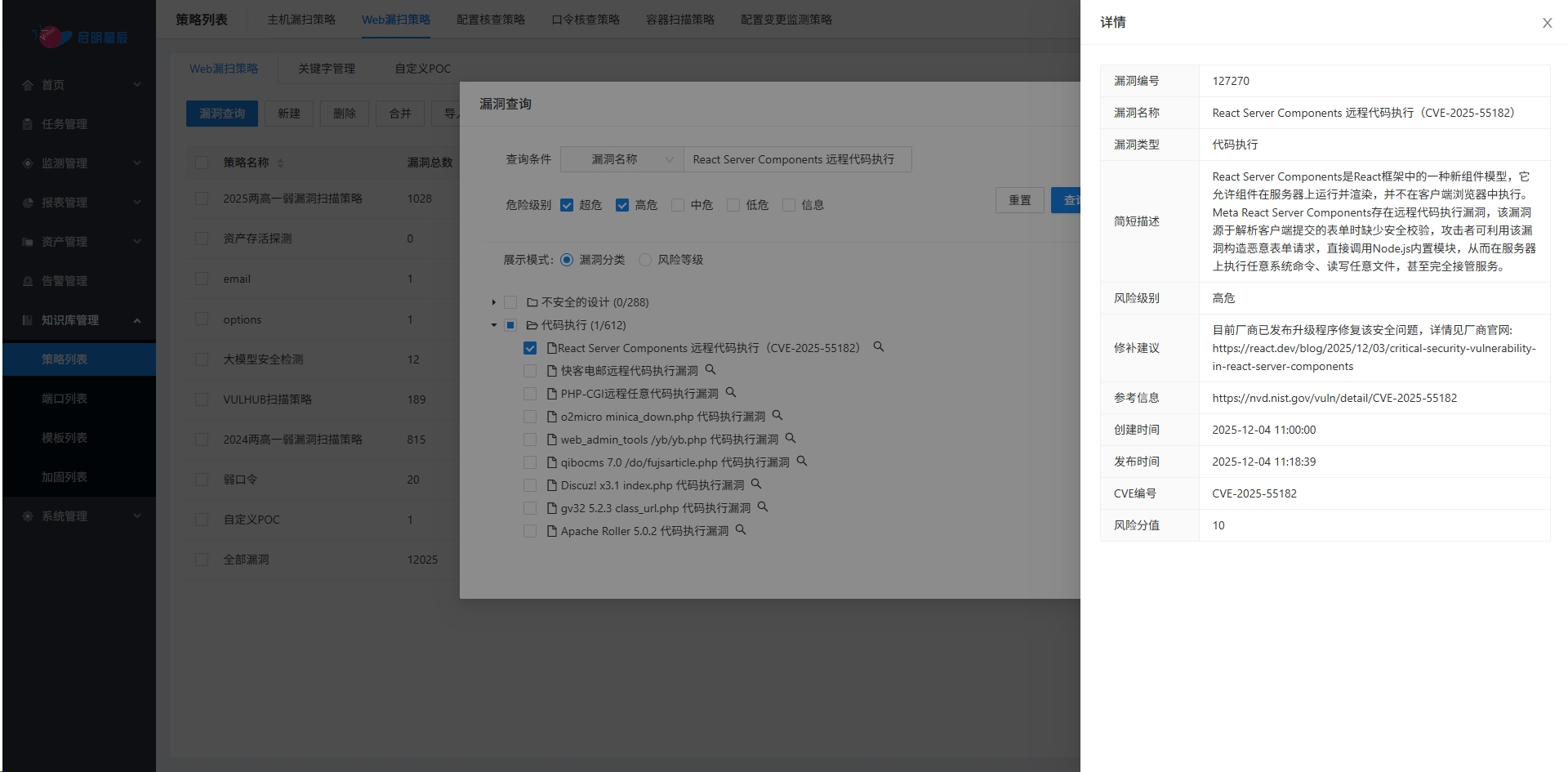

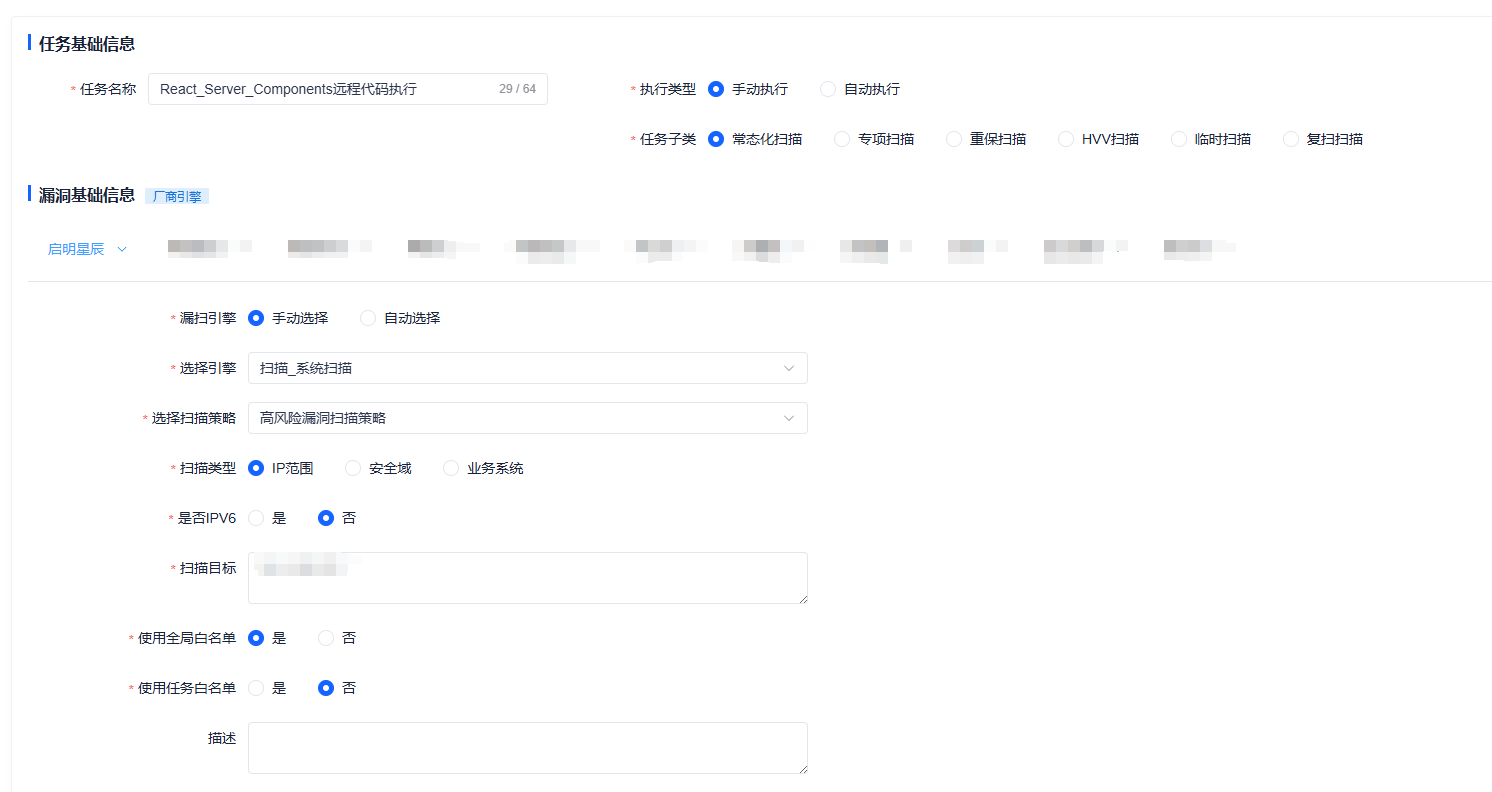

1、启明星辰漏扫产品方案

天镜漏洞扫描系统已于2025-12-04上线CVE-2025-55182专项检测模块:

• 自动识别 RSC 通信特征

• 基于行为指纹判断 React/Next.js 版本

• 非破坏性验证,无业务影响

• 支持 API 与 Web 应用资产批量扫描

扫描策略建议:漏洞库升级至最新版本wvs_100后下发扫描任务。

2、启明星辰检测类产品方案

检测产品团队已复现该漏洞,各检测系统已于2025-12-04上线CVE-2025-55182专项检测事件库:

天阗入侵检测与管理系统(IDS)、天阗超融合检测探针(CSP)、天阗威胁分析一体机(TAR)、天清WEB安全应用网关(WAF)、天清入侵防御系统(IPS)升级到最新版本,即可有效检测或防护该漏洞造成的攻击风险。

事件库下载地址:

https://venustech.download.venuscloud.cn/

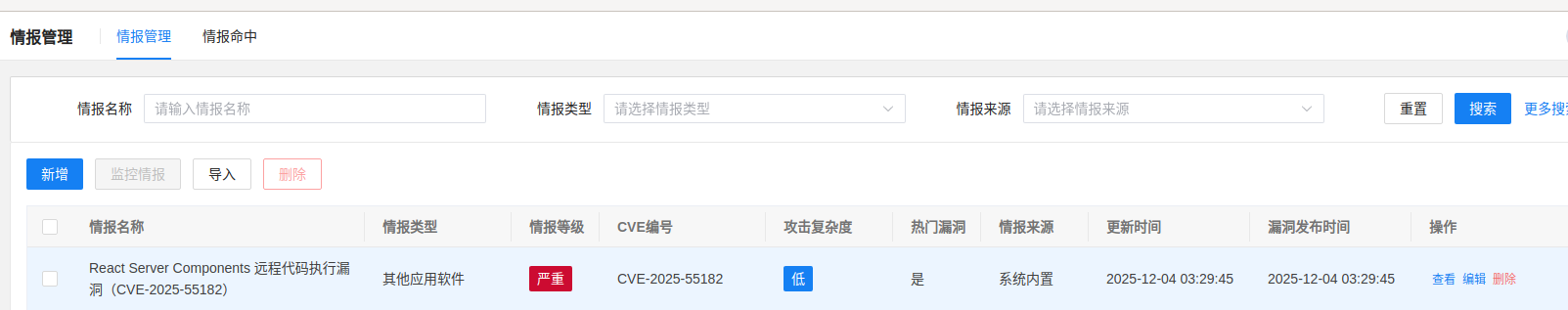

3、启明星辰资产与脆弱性管理平台产品方案

启明星辰资产与脆弱性管理平台实时采集并更新情报信息,React Server Components 远程代码执行漏洞(CVE-2025-55182), 请及时对入库资产进行漏洞管理。

4、启明星辰安全管理和态势感知平台产品方案

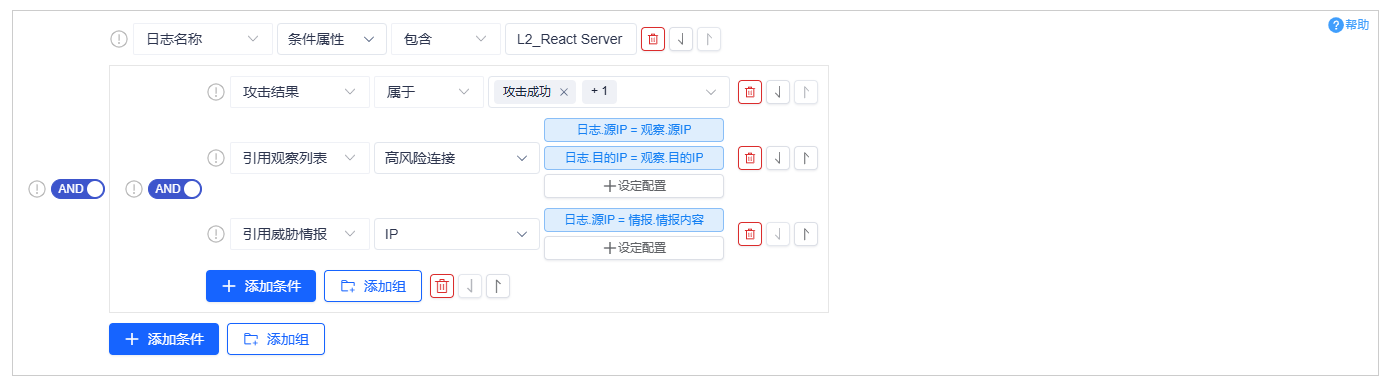

(1)基于攻击行为的关联分析策略

用户可以通过启明星辰泰合安全管理和态势感知平台,进行关联分析策略配置,结合实际环境中采集的系统日志和安全设备告警信息进行持续监控,从而发现“React Server Components 远程代码执行漏洞(CVE-2025-55182)”的漏洞利用攻击行为。

在泰合的平台中,通过脆弱性发现功能针对“React Server Components 远程代码执行漏洞(CVE-2025-55182)”漏洞扫描任务,排查管理网络中受此漏洞影响的重要资产。

平台“关联分析”模块中,添加“L2_React Server Components 远程代码执行漏洞(CVE-2025-55182)”,通过启明星辰检测设备、目标主机系统等设备的告警日志,发现外部攻击行为。

通过分析规则自动将"L2_React Server Components 远程代码执行漏洞(CVE-2025-55182)"漏洞利用的可疑行为源地址添加到观察列表“高风险连接”中,作为内部情报数据使用。

添加“L3_React Server Components 远程代码执行漏洞(CVE-2025-55182)”,条件日志名称等于或包含“L2_React Server Components 远程代码执行漏洞(CVE-2025-55182)”,攻击结果等于或属于“攻击成功”,目的地址引用资产漏洞或源地址匹配威胁情报,从而提升关联规则的置信度。

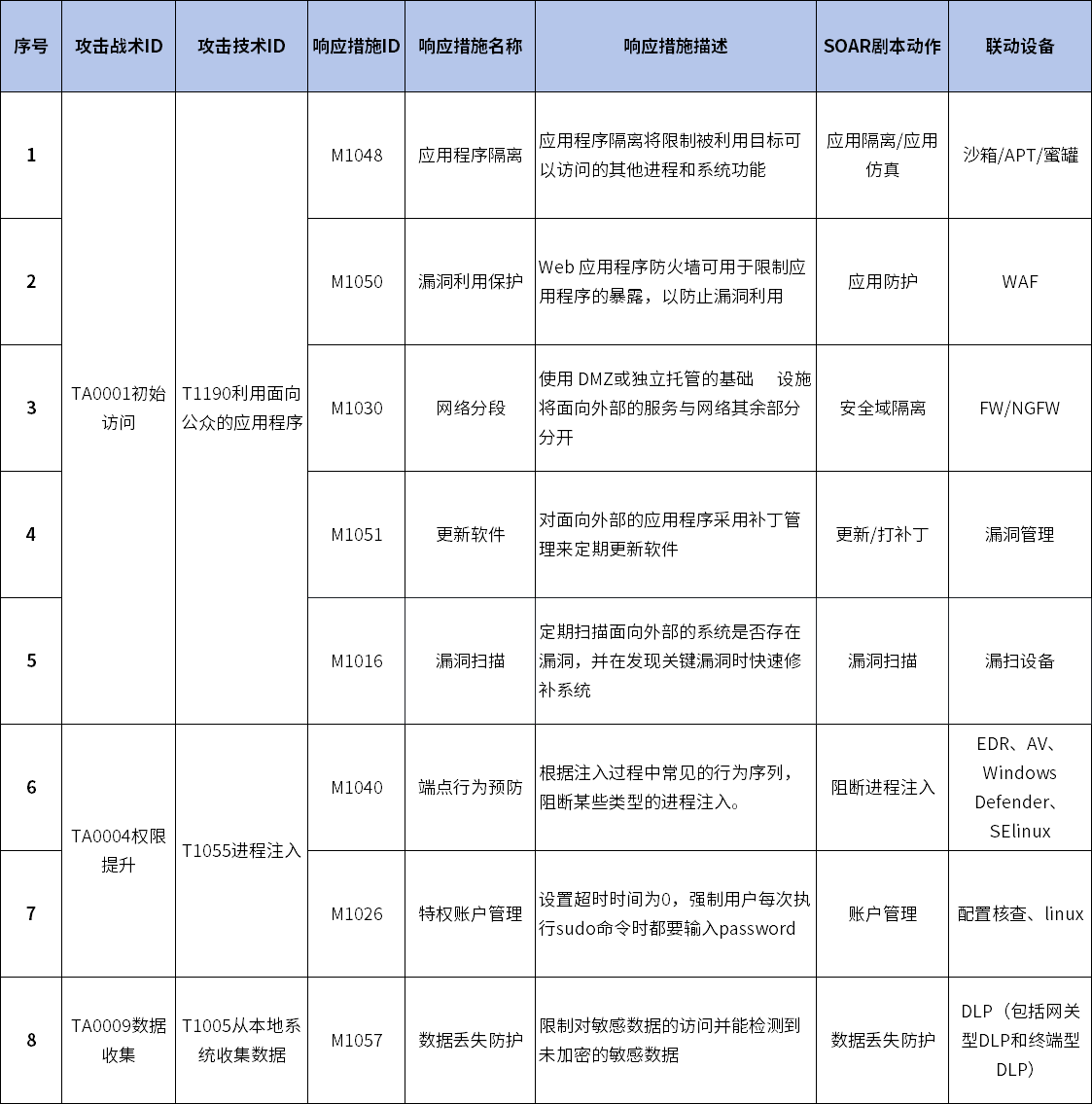

(2)ATT&CK攻击链条分析与SOAR处置建议

根据对React Server Components 远程代码执行漏洞(CVE-2025-55182)的攻击利用过程进行分析,攻击链涉及多个ATT&CK战术和技术阶段,覆盖的TTP包括:

TA0001-初始访问: T1190利用面向公众的应用程序

TA0004-权限提升: T1055进程注入

TA0009-数据收集: T1005从本地系统收集数据

通过泰合安全管理和态势感知平台内置SOAR自动化或半自动化编排联动响应处置能力,针对该漏洞利用的告警事件编排剧本,进行自动化处置。

5、启明星辰终端产品方案

启明星辰天珣终端安全一体化(EDR)已复现该漏洞,提供自定义poc,根据进程定位到项目所在文件夹获取node组件版本信息,可从服务端下发poc进行全网同步验证,匹配漏洞资产,预防漏洞攻击风险。

官方公告:

https://react.dev/blog/2025/12/03/critical-security-vulnerability-in-react-server-components

京公网安备11010802024551号

京公网安备11010802024551号