phpMyAdmin远程执行代码漏洞安全通告

发布时间 2018-07-03漏洞编号和级别

影响范围

受影响的系统版本:

phpMyAdmin 4.8.1

漏洞概述

phpMyAdmin 是一个以PHP为基础,以Web-Base方式架构在网站主机上的MySQL的数据库管理工具,让管理者可用Web接口管理MySQL数据库。

在phpMyAdmin 4.8.x版本中,程序没有严格控制用户的输入,攻击者可以利用双重编码绕过程序的白名单限制,造成文件包含漏洞。

此漏洞使经过身份验证的远程攻击者能够在服务器上执行任意PHP代码。

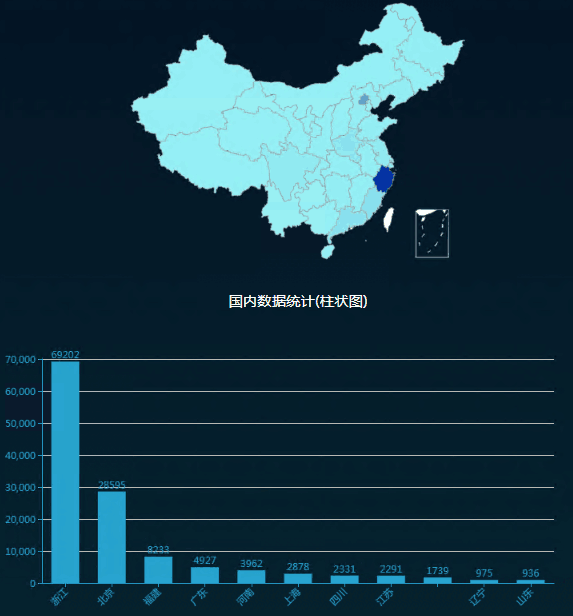

phpMyAdmin的国内数据统计图如下:

漏洞分析

在/index.php

这里的target 可以直接传值输入。我们可以传入一个本地文件路径去让其包含,就会造成LFI漏洞。

首先,我们满足4个条件:

2.不能以/index/ 开头。

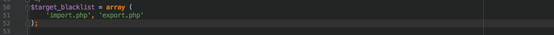

3.不能在$target_blacklist数组内。

跟踪一下checkPageValidity函数

在/libraries/classes/Core.php

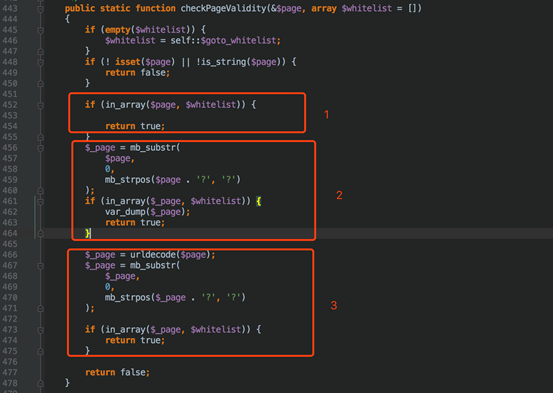

该函数内,有三处返回ture的地方,只要有任意一处返回ture就可以。观察这三处,有一个共同点,都是需要$page在$whitelist数组中内才会返回true。

我们先看第一个返回true的地方。

这里的$page在in_array之前没有经过任何的修饰,直接就与$whitelist作比较。没有办法绕过,传入的target值只能为白名单里的文件名才行。很明显,第一个并不能利用。

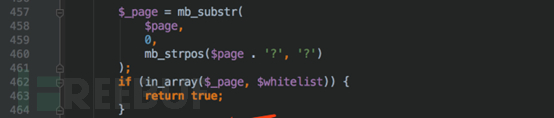

再来看第二个

先介绍下这些函数的作用:

mb_strpos()函数的意思是查找字符串在另一个字符串中首次出现的位置。

mb_substr()函数的意思是:

从$str字符串中,提取从$start位置开始,长度为$length的字符串。

可以看出,第二个可以返回ture,我们利用db_sql.php?/../../格式就可以达到目的,绕过白名单限制。那是不是这样就可以造成漏洞了呢?

假设我们用db_sql.php?/../../../aaa.txt来绕过白名单限制进行包含文件。

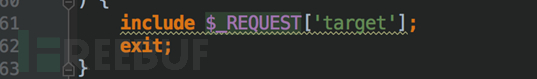

那这里就是 include ‘db_sql.php?/../../../aaa.txt’。

这种格式并不能跨路径包含,因为php程序把?号后面的东西当成是传入db_sql.php文件的参数。

再来看第三个:

第三个和第二个对比多出了个urldecode()函数。

而问题恰恰出在了这个urldecode()函数。

原因是:

%253f 传入时,首先会被自动解码一次,变成%3f。然后urldecode()再解码一次,就变成了 ?。 成功绕过了白名单限制。

这种情况下include的包含情况就是这样的,也就可以任意包含本地文件了。

漏洞利用

完整的exp:

tips:

1、%3f 将被解码并成为?。

2、Core::checkPageValidity剥离所有内容?并sql.php在白名单内找到:检查被绕过!3、index.php运行include 'sql.php?/../../etc/passwd',PHP的魔术来转换路径 ../etc/passwd,而不检查目录是否sql.php?存在。最后,它包含../etc/passwd成功。

要写这个漏洞,可以枚举文件路径,如:

/etc/passwd

../../etc/passwd../windows/win.ini

../../windows/win.ini

修复建议

目前官方已修复该漏洞,发布了最新版本4.8.2,可从官网下载最新版本。

参考链接

https://www.securityfocus.com/bid/104532

https://nvd.nist.gov/vuln/detail/CVE-2018-12613

京公网安备11010802024551号

京公网安备11010802024551号