微软 Edge 和 IE 浏览器0day漏洞安全通告

发布时间 2019-04-01漏洞编号和级别

CVE编号:暂无,危险级别:高危, CVSS分值:官方未评定

影响范围

受影响版本:

微软 Edge 和 IE 浏览器

漏洞概述

一名研究人员表示,因为微软未回复自己负责任的私下披露,因此决定公开微软 Edge 和 IE 浏览器中未修复的两个0day漏洞详情和 PoC。

这两个未修复的漏洞,其中一个影响微软 IE 浏览器的最新版本,另外一个影响最新的 Edge 浏览器,它们均可导致远程攻击者绕过受害者 web 浏览器中的同源策略。

同源策略是现代浏览器中实现的一种安全功能,限制同一个来源的网页或脚本和另外一个来源的资源进行交互,从而阻止不相关站点互相干扰。换句话说,如果用户访问 web 浏览器中的站点,它仅可请求加载该站点的来源(域名)中的数据,不允许该网站以用户的身份提出针对其它网站的未授权访问,从而阻止其窃取用户数据。

然而,这两个0day漏洞,可导致恶意网站在针对通过易受攻击的这两个站点访问的任意域名实施通用跨站点脚本(UXSS)攻击。

要成功利用这些漏洞,攻击者所需做的就是说服受害者打开攻击者构造的恶意网站,从同一浏览器访问的其它站点上窃取受害者数据如登录会话和cookie。该问题存在于微软浏览器中的 Resource Timing Entries 中,它不正确地在重定向后泄漏了跨源 URL。

漏洞利用

目前已发布这两个 0day 漏洞的 PoC:https://twitter.com/Windowsrcer/status/1111593640357355520。

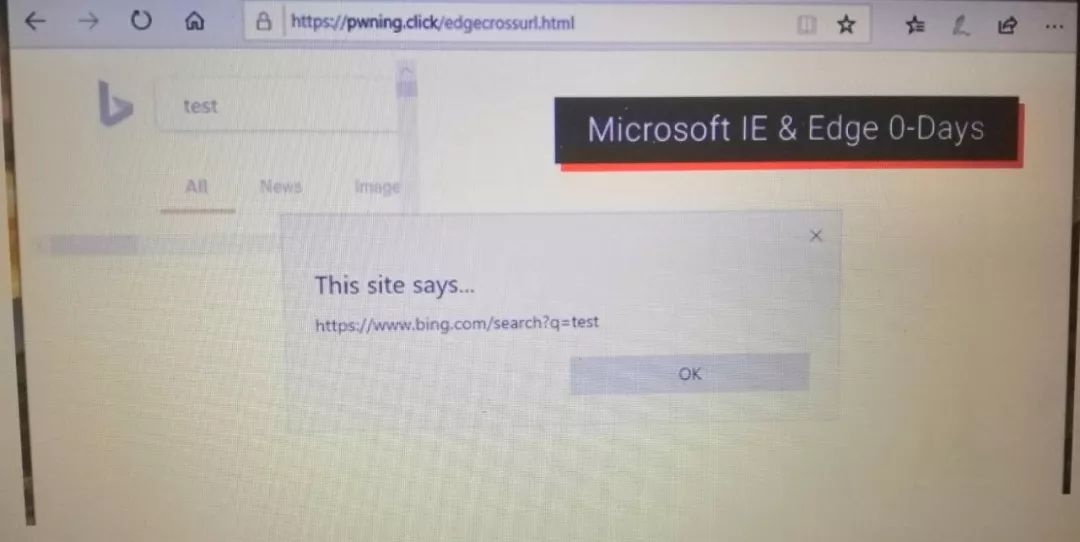

针对 IE 的 PoC:pwning.click/iecrossurl.html

针对 Edge的 PoC: pwning.click/edgecrossurl.html

修复建议

由于这两个漏洞的详情和 PoC 已发布,黑客很快就会找到利用方式从而攻击微软用户。

目前微软没有发布补丁。用户只能选择使用不受影响的其它 web 浏览器如 Chrome 或火狐浏览器。

参考链接

https://thehackernews.com/2019/03/microsoft-edge-ie-zero-days.html

京公网安备11010802024551号

京公网安备11010802024551号