Apache Tomcat远程代码执行漏洞安全通告

发布时间 2019-04-12漏洞编号和级别

CVE编号:CVE-2019-0232,危险级别:高危,CVSS分值:官方未评定

影响版本

Apache Tomcat 8.5.0 to 8.5.39

Apache Tomcat 7.0.0 to 7.0.93

漏洞概述

Apache Tomcat是美国阿帕奇(Apache)软件基金会的一款轻量级Web应用服务器。该程序实现了对Servlet和JavaServer Page(JSP)的支持。

4月11日,Apache官方发布安全通告,由于JRE将命令行参数传递给Windows的方式存在错误,会导致CGI Servlet受到远程执行代码的攻击。

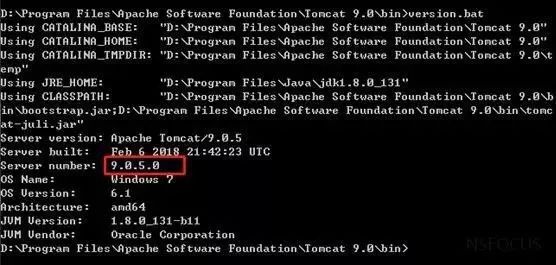

1. 系统为Windows

2. 启用了CGI Servlet(默认为关闭)

3. 启用了enableCmdLineArguments(Tomcat 9.0.*版本及官方未来发布版本默认为关闭)

通常在Apache Tomcat官网下载的安装包名称中会包含有当前Tomcat的版本号,用户可通过查看解压后的文件夹名称来确定当前的版本。

如果当前版本在影响范围内,且满足漏洞触发的3个条件,则当前系统可能存在风险,请相关用户及时更新。

漏洞验证

暂无POC/EXP。

修复建议

Apache官方还未正式发布最新修复版本,请受影响的用户保持关注,官方更新后尽快升级进行防护。在官方发布新版本之前,用户可以将CGI Servlet初始化参数enableCmdLineArguments设置为false来进行临时防护。

具体操作步骤如下:

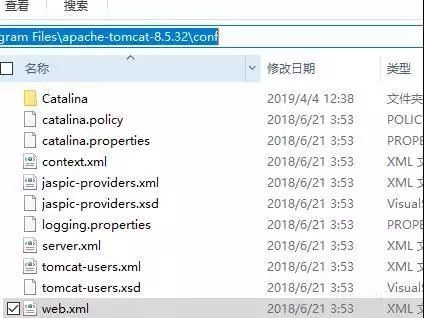

1、在Tomcat安装路径的conf文件夹下,使用编辑器打开web.xml。

2、找到enableCmdLineArguments参数部分,添加如下配置:

3、重启Tomcat服务,以确保配置生效。

参考链接

http://tomcat.apache.org/security-8.html

http://tomcat.apache.org/security-9.html

http://www.cnnvd.org.cn/web/xxk/ldxqById.tag?CNNVD=CNNVD-201904-525

京公网安备11010802024551号

京公网安备11010802024551号