VxWorks多个安全漏洞安全通告

发布时间 2019-07-30◆ 漏洞编号和级别

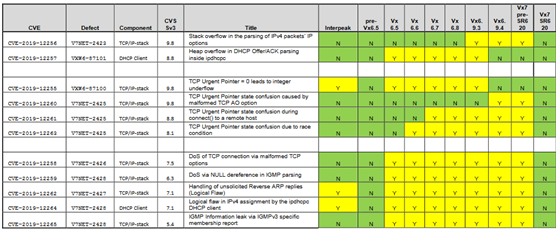

CVE编号:CVE-2019-12257,危险级别:高危,CVSS分值:厂商自评:8.8,官方未评定

CVE编号:CVE-2019-12255,危险级别:严重,CVSS分值:厂商自评:9.8,官方未评定

CVE编号:CVE-2019-12260,危险级别:严重,CVSS分值:厂商自评:9.8,官方未评定

CVE编号:CVE-2019-12261,危险级别:高危,CVSS分值:厂商自评:8.8,官方未评定

CVE编号:CVE-2019-12263,危险级别:高危,CVSS分值:厂商自评:8.1,官方未评定

CVE编号:CVE-2019-12258,危险级别:高危,CVSS分值:厂商自评:7.5,官方未评定

CVE编号:CVE-2019-12259,危险级别:中危,CVSS分值:厂商自评:6.3,官方未评定

CVE编号:CVE-2019-12262,危险级别:高危,CVSS分值:厂商自评:7.1,官方未评定

CVE编号:CVE-2019-12264,危险级别:高危,CVSS分值:厂商自评:7.1,官方未评定

CVE编号:CVE-2019-12265,危险级别:中危,CVSS分值:厂商自评:5.4,官方未评定

◆ 影响版本

◆ 漏洞概述

VxWorks是世界上使用最广泛的一种在嵌入式系统中部署的实时操作系统,是由美国WindRiver公司(简称风河公司,即WRS 公司)于1983年设计开发的,VxWorks被超过20亿台设备使用,包括关键基础设施,网络设备,医疗设备,工业系统甚至航天器。可以说从PLC到MRI机器,到防火墙和打印机,再到飞机,火车等等都有广泛应用。

近日,VxWorks官方发布了安全漏洞公告称修复了由Armis研究团队发现并报告的11个安全漏洞,其中有6个可导致远程代码执行(RCE)漏洞,CVE-2019-12256、CVE-2019-12255、CVE-2019-12260 CVSS评分为9.8分。其余5个漏洞可能导致拒绝服务,信息泄漏或归类为逻辑缺陷。这些漏洞存在于VxWorks的TCP/IP堆栈(IPnet)中,影响VxWorks 7 (SR540 and SR610)、VxWorks 6.5-6.9及使用Interpeak独立网络堆栈的VxWorks版本。攻击者可以利用其中漏洞实现无需用户交互及认证实现远程攻击,最终在完全控制相关设备。

◆ 漏洞验证

目前Armis研究团队发布了成功利用漏洞控制了SonicWall防火墙、Xerox打印机、病人监护仪的演示视频,但是没有发布漏洞相关细节或漏洞验证程序。

◆ 修复建议

SonicWall:https://blog.sonicwall.com/en-us/2019/07/wind-river-vxworks-and-urgent-11-patch-now/

Xerox:https://security.business.xerox.com/en-us/

◆ 参考链接

https://www.windriver.com/security/announcements/tcp-ip-network-stack-ipnet-urgent11/

京公网安备11010802024551号

京公网安备11010802024551号