Discuz! X系列全版本后台SQL注入漏洞风险通告

发布时间 2019-12-11漏洞编号和级别

CVE编号:暂无,危险级别:高危,CVSS分值:官方未评定

影响版本

Discuz! X < X3.4 R20191201 UTF-8

漏洞概述

Discuz!全称Crossday Discuz! Board,是一套通用的社区论坛软件系统。Discuz! 的基础架构采用世界上最流行的web编程组合PHP+MySQL实现,是一个经过完善设计,适用于各种服务器环境的高效论坛系统解决方案。

Discuz!X全版本存在SQL注入漏洞。该漏洞产生的原因是在Discuz源码source\admincp\admincp_setting.php在处理某参数时未进行完全过滤,导致出现二次注入,Discuz!X全版本中的admincp_setting.php文件中某参数存在SQL注入漏洞。攻击者可以利用该漏洞,通过SQL注入攻击获取服务器的最高权限。

根据国内知名搜索引擎数据统计,互联网中涉及到Discuz!的资产高达48万余,Discuz!使用范围广,且该漏洞影响版本较多,所以该漏洞影响范围较广。

漏洞验证

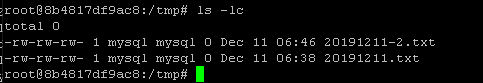

提交的UC_APPID值被写入/config/config_ucenter.php文件中,在PHP解析时造成了二次注入的产生。

构造语句

1' into outfile '//tmp//20191211.txt' -- a

修复建议

官方暂未发布安全更新,请使用Discuz!X的用户及时关注官方的最新更新:

https://www.discuz.net/forum.php

参考链接

京公网安备11010802024551号

京公网安备11010802024551号