Apache ShardingSphere远程代码执行漏洞风险通告

发布时间 2020-03-11漏洞编号和级别

CVE编号:CVE-2020-1947,危险级别:高危,CVSS分值:官方未评定

影响版本

Apache ShardingSphere < 4.0.1

漏洞概述

Apache ShardingSphere是一套开源的分布式数据库中间件解决方案组成的生态圈,它由Sharding-JDBC、Sharding-Proxy和Sharding-Sidecar(规划中)这3款相互独立,却又能够混合部署配合使用的产品组成。它们均提供标准化的数据分片、分布式事务和数据库治理功能,可适用于如Java同构、异构语言、云原生等各种多样化的应用场景。

Apache ShardingSphere存在远程代码执行漏洞,经过验证的攻击者可以通过提交任意YAML代码实现远程代码执行。Apache ShardingSphere后台的管理账号密码默认均为admin。

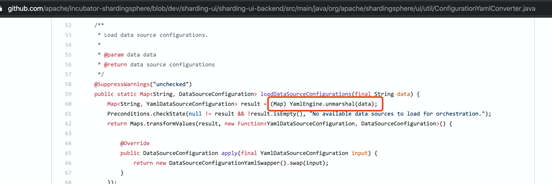

通过对Apache ShardingSphere代码分析,发现开发人员直接使用unmarshal方法对输入的YAML直接进行解析,没有做校验。

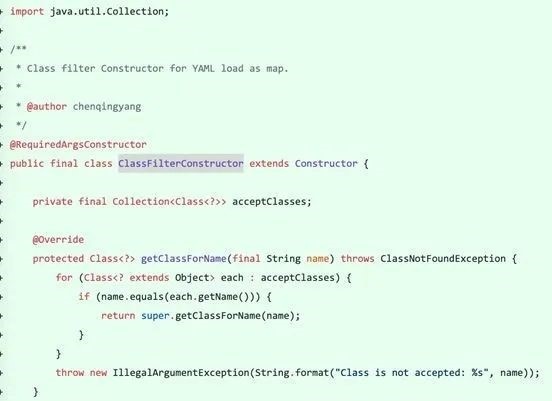

对比补丁发现新增ClassFilterConstructor来对此进行校验。

漏洞验证

PoC:https://github.com/Imanfeng/CVE-2020-1947。

修复建议

目前官方已发布最新版本修复该漏洞,建议用户尽快升级:https://github.com/apache/incubator-shardingsphere/releases。

参考链接

https://github.com/apache/incubator-shardingsphere/releases

京公网安备11010802024551号

京公网安备11010802024551号