Sophos XG防火墙SQL注入漏洞通告

发布时间 2020-04-270x00 漏洞概述

|

CVE ID |

暂无 |

时 间 |

2020-04-27 |

|

类 型 |

SI |

等 级 |

高危 |

|

远程利用 |

是 |

影响范围 |

所有版本的XG防火墙 |

0x01 漏洞详情

Sophos XG Firewall是英国Sophos公司的一款防火墙设备。SFOS是运行在其中的一套操作系统。

Sophos于UTC 2020年4月22日20:29收到了有关XG防火墙的报告,该XG防火墙在管理界面中可见可疑字段。调查发现该事件为攻击事件,而不是产品bug。黑客主要针对的是开启HTTPS服务或者用户控制面板暴露在互联网上的Sophos XG Firewall设备。

该攻击使用以前未知的SQL注入漏洞来下载payloads。然后窃取文件,可能包括防火墙管理员,防火墙门户网站管理员以及用于远程访问设备的用户名和哈希密码。但是身份验证系统(例如AD或LDAP)的密码不受影响。

该公司表示,在调查过程中,没有发现黑客使用盗窃的密码访问了客户内网上的XG防火墙设备或防火墙以外的任何内容。

0x02 处置建议

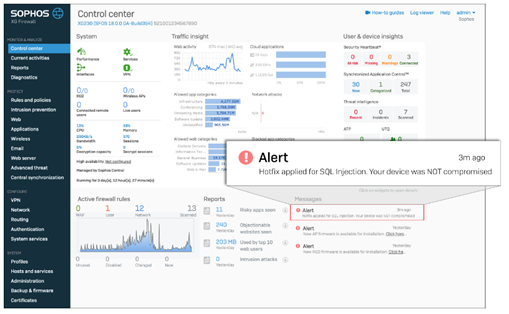

补丁程序会在XG管理界面上提示一条消息,来提示此XG防火墙是否受到此攻击的影响。

方案1:未遭到攻击,直接更新补丁即可。

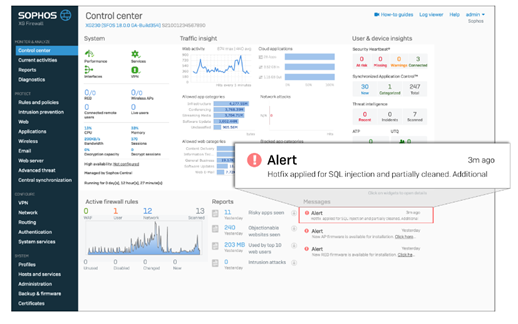

方案2:如果已遭到攻击,如下图。

对于遭到入侵的设备,Sophos建议采取以下步骤:

1. 重置门户网站管理员和设备管理员帐户

2. 重新启动XG设备

3. 重置所有本地用户帐户的密码

4. 尽管密码是哈希值,但建议重置所有帐户密码

注意:更新此补丁程序后,补丁程序警报消息不会消失。即使已成功应用此补丁程序,以及完成了任何其他操作步骤之后,警报也将持续显示在XG管理界面中。

0x03 相关新闻

https://www.zdnet.com/article/hackers-are-exploiting-a-sophos-firewall-zero-day/

0x04 参考链接

https://community.sophos.com/kb/en-us/135412

0x05 时间线

2020-04-25 Sophos发布更新

2020-04-27 VSRC发布漏洞通告

京公网安备11010802024551号

京公网安备11010802024551号