Cisco | IOS 和 IOS XE多个安全漏洞通告

发布时间 2020-09-250x00 漏洞概述

Cisco在2020年09月24日周四发布了42个安全更新来修复其多个产品中的安全漏洞。这些漏洞可能会导致拒绝服务、文件覆盖、输入验证攻击和任意代码执行等。其中有29个漏洞的等级为高危,另外13个是中危。

0x01 漏洞详情

Cisco此次发布的安全漏洞如下:

漏洞编号 | 漏洞名称 | 严重程度 | 发布日期 |

CVE-2020-3421 | 基于Cisco IOS XE软件区域的防火墙拒绝服务漏洞 | 高 | 2020年9月24日 |

CVE-2020-3417 | Cisco IOS XE软件任意代码执行漏洞 | 高 | 2020年9月24日 |

CVE-2020-3429 | Catalyst 9000系列WPA拒绝服务漏洞的Cisco IOS XE无线控制器软件 | 高 | 2020年9月24日 |

CVE-2020-3400 | Cisco IOS XE软件Web UI授权绕过漏洞 | 高 | 2020年9月24日 |

CVE-2020-3408 | Cisco IOS和IOS XE软件拆分DNS拒绝服务漏洞 | 高 | 2020年9月24日 |

CVE-2020-3524 | Cisco IOS XE ROM监视器软件漏洞 | 高 | 2020年9月24日 |

CVE-2020-3409 | Cisco IOS和IOS XE软件PROFINET拒绝服务漏洞 | 高 | 2020年9月24日 |

CVE-2020-3359 | Catalyst 9800系列无线控制器的Cisco IOS XE软件多播DNS拒绝服务漏洞 | 高 | 2020年9月24日 |

CVE-2020-3465 | Cisco IOS XE软件以太网框架拒绝服务漏洞 | 高 | 2020年9月24日 |

CVE-2020-3422 | Cisco IOS XE软件IP服务级别协议拒绝服务漏洞 | 高 | 2020年9月24日 |

CVE-2020-3492 | Catalyst 9800系列的Cisco IOS XE软件和Cisco WLC Flexible NetFlow版本9的Cisco AireOS软件拒绝服务漏洞 | 高 | 2020年9月24日 |

CVE-2020-3510 | Catalyst 9200系列交换机的Cisco IOS XE软件伞连接器拒绝服务漏洞 | 高 | 2020年9月24日 |

CVE-2020-3416 | 用于Cisco ASR 900系列路由交换机处理器的Cisco IOS XE软件3任意代码执行漏洞 | 高 | 2020年9月24日 |

CVE-2020-3511 | Cisco IOS和IOS XE软件ISDN Q.931拒绝服务漏洞 | 高 | 2020年9月24日 |

CVE-2020-3390 | Catalyst 9000系列SNMP陷阱拒绝服务漏洞的Cisco IOS XE无线控制器软件 | 高 | 2020年9月24日 |

CVE-2020-3509 | 用于Cisco cBR-8融合宽带路由器的Cisco IOS XE软件DHCP拒绝服务漏洞 | 高 | 2020年9月24日 |

CVE-2020-3141 | Cisco IOS XE软件特权升级漏洞 | 高 | 2020年9月24日 |

CVE-2020-3512 | Cisco IOS和IOS XE软件PROFINET链路层发现协议拒绝服务漏洞 | 高 | 2020年9月24日 |

CVE-2020-3426 | 用于Cisco工业路由器的Cisco IOS软件Virtual-LPWA未经授权的访问漏洞 | 高 | 2020年9月24日 |

CVE-2020-3508 | 用于Cisco ASR 1000系列20 Gbps嵌入式服务处理器IP ARP拒绝服务漏洞的Cisco IOS XE软件 | 高 | 2020年9月24日 |

CVE-2020-3428 | Catalyst 9000系列WLAN本地分析拒绝服务漏洞的Cisco IOS XE无线控制器软件 | 高 | 2020年9月24日 |

CVE-2020-3407 | Cisco IOS XE软件RESTCONF和NETCONF-YANG访问控制列表拒绝服务漏洞 | 高 | 2020年9月24日 |

CVE-2020-3486 | Catalyst 9000系列CAPWAP拒绝服务漏洞的Cisco IOS XE无线控制器软件 | 高 | 2020年9月24日 |

CVE-2020-3399 | Catalyst 9000系列CAPWAP拒绝服务漏洞的Cisco IOS XE无线控制器软件 | 高 | 2020年9月24日 |

CVE-2020-3552 | Cisco Aironet接入点以太网有线客户端拒绝服务漏洞 | 高 | 2020年9月24日 |

CVE-2020-3560 | Cisco Aironet接入点UDP泛洪拒绝服务漏洞 | 高 | 2020年9月24日 |

CVE-2020-3527 | Cisco Catalyst 9200系列交换机超大帧拒绝服务漏洞 | 高 | 2020年9月24日 |

CVE-2020-3414 | 用于Cisco 4461集成服务路由器的Cisco IOS XE软件拒绝服务漏洞 | 高 | 2020年9月24日 |

CVE-2020-3526 | Cisco IOS XE软件通用开放策略服务引擎拒绝服务漏洞 | 高 | 2020年9月24日 |

CVE-2020-3503 | Cisco IOS XE软件来宾Shell未经授权的文件系统访问漏洞 | 中 | 2020年9月24日 |

CVE-2020-3396 | Cisco IOS XE软件IOx访客外壳USB SSD命名空间保护特权升级漏洞 | 中 | 2020年9月24日 |

CVE-2020-3393 | Cisco IOS XE软件IOx应用程序托管特权升级漏洞 | 中 | 2020年9月24日 |

CVE-2020-3404 | Cisco IOS XE软件同意令牌绕过漏洞 | 中 | 2020年9月24日 |

CVE-2020-3403 | Cisco IOS XE软件命令注入漏洞 | 中 | 2020年9月24日 |

CVE-2020-3474 | Cisco IOS XE软件Web管理框架漏洞 | 中 | 2020年9月24日 |

CVE-2020-3423 | Cisco IOS XE软件任意代码执行漏洞 | 中 | 2020年9月24日 |

CVE-2020-3479 | Cisco IOS和IOS XE软件MP-BGP EVPN拒绝服务漏洞 | 中 | 2020年9月24日 |

CVE-2020-3477 | Cisco IOS和IOS XE软件信息泄露漏洞 | 中 | 2020年9月24日 |

CVE-2020-3476 | Cisco IOS XE软件任意文件覆盖漏洞 | 中 | 2020年9月24日 |

CVE-2020-3418 | Catalyst 9000系列的Cisco IOS XE无线控制器软件不当的访问控制漏洞 | 中 | 2020年9月24日 |

CVE-2020-3559 | Cisco Aironet接入点身份验证洪水拒绝服务漏洞 | 中 | 2020年9月24日 |

CVE-2020-3516 | Cisco IOS XE软件Web UI输入验证不当漏洞 | 中 | 2020年9月24日 |

部分漏洞详情如下:

Cisco IOS XE基于软件区域的防火墙拒绝服务漏洞(CVE-2020-3421)

该漏洞是由于通过设备未完整处理第4层数据包所致,攻击者可以通过设备发送一定顺序的流量模式来利用此漏洞。

成功利用该漏洞可能使攻击者重新加载设备,从而导致拒绝服务。该漏洞CVSS评分8.6分,漏洞影响等级高。目前思科已经发布了解决此漏洞的软件更新。

漏洞细节:

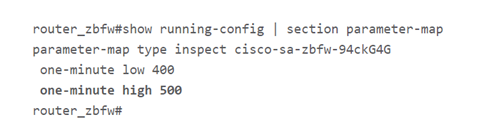

Cisco IOS XE基于软件区域的防火墙拒绝服务漏洞如果在检查参数映射下配置了log dropped-packets功能,则设备会受到影响。可以通过登录设备并使用show run | section parameter-map参数映射命令来验证是否配置了log dropped-packets功能。如果输出包含任何带有log dropped-packets的行,则表示设备易受攻击。

以下示例显示了易受攻击的设备配置,其中在全局检查策略或自定义命名的检查策略上启用了log dropped-packets功能(如果配置中出现了其中任何一个,则设备易受攻击):

Cisco IOS XE基于软件区域的防火墙拒绝服务漏洞(CVE-2020-3480)

该漏洞是由于通过设备未完整处理第4层数据包所致。攻击者可以通过设备发送一定顺序的流量模式来利用此漏洞。

成功利用该漏洞可能使攻击者导致设备停止通过防火墙转发流量,从而导致拒绝服务。该漏洞CVSS评分8.6分,漏洞影响等级高。目前思科已经发布了解决此漏洞的软件更新。

漏洞细节:

如果在检查参数图下配置one-minute high功能,则设备会受到影响。管理员可以通过登录设备并使用show run | section parameter-map 命令来验证此漏洞。如果输出包含one-minute high的任何行,则设备易受攻击。如下所示:

Cisco IOS XE任意代码执行漏洞(CVE-2020-3417)

此漏洞是由于启动脚本在设置特定ROM monitor (ROMMON)变量时不正确的验证。攻击者可以通过在底层系统(OS)的特定目录中安装代码并设置特定的ROMMON变量来利用此漏洞。要利用这个漏洞,攻击者需要远程访问设备,或者对设备具有物理访问权限。

成功利用此漏洞的攻击者可以在底层系统上执行代码。该漏洞CVSS评分6.8分,漏洞影响等级高。目前思科已经发布了解决此漏洞的软件更新。

0x02 处置建议

目前Cisco官方已发布相关漏洞的安全更新,为帮助确定Cisco IOS和IOS XE软件中的漏洞风险,Cisco提供了Cisco Software Checker工具来识别影响特定软件版本的所有Cisco安全漏洞,以及每个公告中所述漏洞的可修复的最早版本。如果适用,该工具还会返回最早的发行版,该发行版修复了所有已确定的通报中描述的所有漏洞。

可以使用Cisco Software Checker工具:

1. 选择一个系统的一个或者多个版本进行漏洞查询。(可根据漏洞的严重等级进行查询)

2. 上传版本文件列表(.txt文件)进行漏洞查询。

3. 输入show version命令输出。

如图:

Cisco Software Checker工具链接:

https://tools.Cisco.com/security/center/softwarechecker.x

安全版本下载链接:

https://software.cisco.com/download/find/

0x03 参考链接

https://tools.Cisco.com/security/center/publicationListing.x?product=Cisco&sort=-day_sir&limit=50#~Vulnerabilities

https://tools.Cisco.com/security/center/content/CiscoSecurityAdvisory/Cisco-sa-zbfw-94ckG4G#fs

https://tools.Cisco.com/security/center/content/CiscoSecurityAdvisory/Cisco-sa-xbace-OnCEbyS

https://threatpost.com/Cisco-patches-bugs/159537/

0x04 时间线

2020-09-24 Cisco发布安全公告

2020-09-25 VSRC发布安全通告

0x05 附录

CVSS评分标准官网:http://www.first.org/cvss/

京公网安备11010802024551号

京公网安备11010802024551号