Saltstack | 多个安全漏洞通告

发布时间 2020-11-040x00 漏洞概述

产品 | CVE ID | 类 型 | 漏洞等级 | 远程利用 | 影响范围 |

Saltstack | CVE-2020-16846 | 命令注入 | 高危 | 是 | SaltStack < 3002.1 SaltStack < 3001.3 SaltStack < 3000.5 SaltStack < 2019.2.7

|

CVE-2020-25592 | 验证绕过 | 高危 | 是 | ||

CVE-2020-17490 | 逻辑漏洞 | 低危 | 是 |

0x01 漏洞详情

SaltStack是Python语言编写的开源IT基础架构解决方案,现已被全世界的数据中心广泛使用。

2020年11月03日,SaltStack发布安全更新,本次更新共修复了三个关键漏洞,详情如下:

SaltStack命令注入漏洞(CVE-2020-16846)

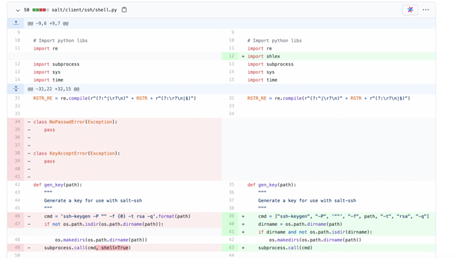

具有Salt API网络访问权限的攻击者可以使用SSH客户端通过Salt API进行Shell注入。成功利用此漏洞的攻击者可在Salt API上运行代码。该漏洞可通过在调用“subprocess”时删除“shell=True”选项来修补,如下:

参考链接:

https://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2020-16846

SaltStack逻辑漏洞(CVE-2020-17490)

在TLS执行模块使用函数create_ca、create_csr和create_self_signed_cert时,它将无法确保使用正确的权限创建密钥。攻击者可登录salt主机读取到密钥内容,导致信息泄露。

参考链接:

https://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2020-17490

SaltStack验证绕过漏洞(CVE-2020-25592)

SaltStack在验证eauth凭据及其访问控制列表ACL时存在安全漏洞。攻击者可以通过salt-api绕过身份验证并使用SSH连接目标服务器。

参考链接:

https://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2020-25592

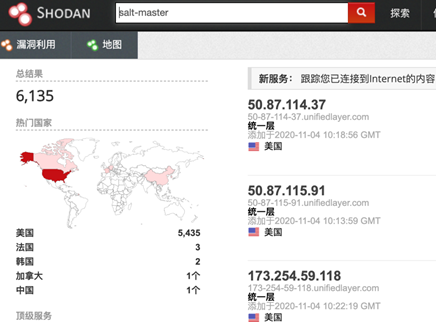

截止目前,Shodan上共列出了6,000多个暴露于Internet的Salt Master节点,但并非所有节点都是运行的最新版本。

0x02 处置建议

目前Saltstack官方已经发布新版本,建议及时升级。

下载地址:

https://repo.saltstack.com/

https://pypi.org/project/salt/#history

0x03 参考链接

https://www.saltstack.com/blog/on-november-3-2020-saltstack-publicly-disclosed-three-new-cves/

https://docs.saltstack.com/en/latest/

https://docs.saltstack.com/en/latest/topics/releases/3002.1.html

https://docs.saltstack.com/en/latest/topics/releases/3001.3.html

https://www.bleepingcomputer.com/news/security/saltstack-reveals-new-critical-vulnerabilities-patch-now/?

0x04 时间线

2020-11-03 Saltstack发布安全公告

2020-11-04 VSRC发布安全通告

0x05 附录

CVSS评分标准官网:http://www.first.org/cvss/

京公网安备11010802024551号

京公网安备11010802024551号