【漏洞通告】微软3月多个安全漏洞

发布时间 2023-03-15一、漏洞概述

2023年3月14日,微软发布了3月安全更新,本次更新修复了包括2个0 day漏洞在内的83个安全漏洞(不包括Microsoft Edge漏洞),其中有9个漏洞评级为“严重”。

漏洞详情

本次修复的漏洞中,漏洞类型包括特权提升漏洞、远程代码执行漏洞、信息泄露漏洞、拒绝服务漏洞、安全功能绕过漏洞和欺骗漏洞等。

微软本次共修复了2个被积极利用的0 day漏洞(指漏洞已被公开披露或被积极利用但没有可用的官方修复程序),如下:

CVE-2023-23397:Microsoft Outlook 特权提升漏洞

该漏洞是Microsoft Outlook for Windows中的特权提升漏洞, 其CVSSv3评分为9.8。可以通过发送特制的电子邮件来利用该漏洞,该电子邮件在Outlook 客户端检索和处理时自动触发,可能导致受害者连接到威胁者控制的外部 UNC 位置,从而导致受害者的 Net-NTLMv2 哈希泄露,威胁者可以将其转发给另一个服务,并以受害者的身份进行认证。该漏洞目前暂未公开披露,但已发现被黑客组织STRONTIUM 利用。

CVE-2023-24880:Windows SmartScreen 安全功能绕过漏洞

可以通过制作恶意文件来逃避 Web 标记 (MOTW) 防御,从而导致安全功能(例如 Microsoft Office 中的受保护视图)受到损坏,这些功能依赖于 MOTW 标记。该漏洞目前已经公开披露,且已发现被Magniber 勒索软件利用,谷歌TAG表示该漏洞为微软2022年12月修复的CVE-2022-44698(Windows SmartScreen 安全功能绕过漏洞)的绕过。

本次安全更新中评级为严重的9个漏洞包括:

l CVE-2023-23415:互联网控制消息协议 (ICMP) 远程代码执行漏洞

该漏洞的CVSSv3评分为9.8,可以向目标主机发送一个低级协议错误,在另一个ICMP数据包的报头中包含一个碎片IP数据包。要触发易受攻击的代码路径,目标主机上的应用程序必须绑定到原始套接字。

l CVE-2023-23397:Microsoft Outlook 特权提升漏洞

l CVE-2023-23404:Windows 点对点隧道协议远程代码执行漏洞

该漏洞的CVSSv3评分为8.1,未经身份验证的威胁者可以向 RAS 服务器发送特制连接请求,这可能导致 RAS 服务器计算机上的远程代码执行。但利用该漏洞需要赢得竞争条件。

l CVE-2023-23411:Windows Hyper-V 拒绝服务漏洞

该漏洞的CVSSv3评分为6.5,成功利用该漏洞可能导致Hyper-V guest影响 Hyper-V 主机的功能。

l CVE-2023-23416:Windows 加密服务远程代码执行漏洞

该漏洞的CVSSv3评分为8.4,威胁者可以通过诱导经过身份验证的用户在受影响的系统上导入恶意证书来利用该漏洞,可能导致任意代码执行。

l CVE-2023-23392:HTTP协议栈远程代码执行漏洞

该漏洞的CVSSv3评分为9.8,未经身份验证的威胁者可以通过将特制的数据包发送到目标服务器,利用 HTTP 协议栈 (http.sys) 来处理数据包。

l CVE-2023-21708:Remote Procedure Call Runtime远程代码执行漏洞

该漏洞的CVSSv3评分为9.8,未经身份验证的威胁者需要向 RPC 主机发送特制的 RPC 调用来利用该漏洞,可能导致在服务器端以与 RPC 服务相同的权限执行远程代码。可以通过在企业外围防火墙上阻断TCP 135端口来减少针对该漏洞的攻击。

l CERT/CC:CVE-2023-1017 TPM2.0 模块库特权提升漏洞

该漏洞为第三方驱动程序中的漏洞,其CVSSv3评分为8.8,可能导致根分区中的越界写入。

l CERT/CC:CVE-2023-1018 TPM2.0 模块库特权提升漏洞

该漏洞为第三方驱动程序中的漏洞,其CVSSv3评分为8.8。

微软3月更新涉及的完整漏洞列表如下:

CVE | CVE 标题 | 严重性 |

CVE-2023-23415 | 互联网控制消息协议 (ICMP) 远程代码执行漏洞 | 严重 |

CVE-2023-23397 | Microsoft Outlook 特权提升漏洞 | 严重 |

CVE-2023-23404 | Windows 点对点隧道协议远程代码执行漏洞 | 严重 |

CVE-2023-23411 | Windows Hyper-V 拒绝服务漏洞 | 严重 |

CVE-2023-23416 | Windows 加密服务远程代码执行漏洞 | 严重 |

CVE-2023-23392 | HTTP协议栈远程代码执行漏洞 | 严重 |

CVE-2023-21708 | Remote Procedure Call Runtime远程代码执行漏洞 | 严重 |

CVE-2023-1017 | CERT/CC:CVE-2023-1017 TPM2.0 模块库特权提升漏洞 | 严重 |

CVE-2023-1018 | CERT/CC:CVE-2023-1018 TPM2.0 模块库特权提升漏洞 | 严重 |

CVE-2023-23408 | Azure Apache Ambari 欺骗漏洞 | 高危 |

CVE-2023-23409 | 客户端服务器运行时子系统 (CSRSS) 信息泄露漏洞 | 高危 |

CVE-2023-23394 | 客户端服务器运行时子系统 (CSRSS) 信息泄露漏洞 | 高危 |

CVE-2023-23388 | Windows 蓝牙驱动程序特权提升漏洞 | 高危 |

CVE-2023-24920 | Microsoft Dynamics 365 (on-premises) 跨站脚本漏洞 | 高危 |

CVE-2023-24879 | Microsoft Dynamics 365 (on-premises) 跨站脚本漏洞 | 高危 |

CVE-2023-24919 | Microsoft Dynamics 365 (on-premises) 跨站脚本漏洞 | 高危 |

CVE-2023-24891 | Microsoft Dynamics 365 (on-premises) 跨站脚本漏洞 | 高危 |

CVE-2023-24922 | Microsoft Dynamics 365 信息泄露漏洞 | 高危 |

CVE-2023-24921 | Microsoft Dynamics 365 (on-premises) 跨站脚本漏洞 | 高危 |

CVE-2023-24892 | Microsoft Edge(基于 Chromium)Webview2 欺骗漏洞 | 高危 |

CVE-2023-24910 | Windows 图形组件特权提升漏洞 | 高危 |

CVE-2023-23398 | Microsoft Excel 欺骗漏洞 | 高危 |

CVE-2023-23396 | Microsoft Excel 拒绝服务漏洞 | 高危 |

CVE-2023-23399 | Microsoft Excel 远程代码执行漏洞 | 高危 |

CVE-2023-23395 | Microsoft SharePoint Server 欺骗漏洞 | 高危 |

CVE-2023-24890 | Microsoft OneDrive for iOS 安全功能绕过漏洞 | 高危 |

CVE-2023-24930 | Microsoft OneDrive for MacOS 特权提升漏洞 | 高危 |

CVE-2023-24882 | Microsoft OneDrive for Android 信息泄露漏洞 | 高危 |

CVE-2023-24923 | Microsoft OneDrive for Android 信息泄露漏洞 | 高危 |

CVE-2023-24907 | Microsoft PostScript 和 PCL6 类打印机驱动程序远程代码执行漏洞 | 高危 |

CVE-2023-24857 | Microsoft PostScript 和 PCL6 类打印机驱动程序信息泄露漏洞 | 高危 |

CVE-2023-24868 | Microsoft PostScript 和 PCL6 类打印机驱动程序远程代码执行漏洞 | 高危 |

CVE-2023-24872 | Microsoft PostScript 和 PCL6 类打印机驱动程序远程代码执行漏洞 | 高危 |

CVE-2023-24876 | Microsoft PostScript 和 PCL6 类打印机驱动程序远程代码执行漏洞 | 高危 |

CVE-2023-24913 | Microsoft PostScript 和 PCL6 类打印机驱动程序远程代码执行漏洞 | 高危 |

CVE-2023-24864 | Microsoft PostScript 和 PCL6 类打印机驱动程序特权提升漏洞 | 高危 |

CVE-2023-24866 | Microsoft PostScript 和 PCL6 类打印机驱动程序信息泄露漏洞 | 高危 |

CVE-2023-24906 | Microsoft PostScript 和 PCL6 类打印机驱动程序信息泄露漏洞 | 高危 |

CVE-2023-24867 | Microsoft PostScript 和 PCL6 类打印机驱动程序远程代码执行漏洞 | 高危 |

CVE-2023-24863 | Microsoft PostScript 和 PCL6 类打印机驱动程序信息泄露漏洞 | 高危 |

CVE-2023-24858 | Microsoft PostScript 和 PCL6 类打印机驱动程序信息泄露漏洞 | 高危 |

CVE-2023-24911 | Microsoft PostScript 和 PCL6 类打印机驱动程序信息泄露漏洞 | 高危 |

CVE-2023-24870 | Microsoft PostScript 和 PCL6 类打印机驱动程序信息泄露漏洞 | 高危 |

CVE-2023-24909 | Microsoft PostScript 和 PCL6 类打印机驱动程序远程代码执行漏洞 | 高危 |

CVE-2023-23406 | Microsoft PostScript 和 PCL6 类打印机驱动程序远程代码执行漏洞 | 高危 |

CVE-2023-23413 | Microsoft PostScript 和 PCL6 类打印机驱动程序远程代码执行漏洞 | 高危 |

CVE-2023-24856 | Microsoft PostScript 和 PCL6 类打印机驱动程序信息泄露漏洞 | 高危 |

CVE-2023-24865 | Microsoft PostScript 和 PCL6 类打印机驱动程序信息泄露漏洞 | 高危 |

CVE-2023-23403 | Microsoft PostScript 和 PCL6 类打印机驱动程序远程代码执行漏洞 | 高危 |

CVE-2023-23401 | Windows Media 远程代码执行漏洞 | 高危 |

CVE-2023-23402 | Windows Media 远程代码执行漏洞 | 高危 |

CVE-2023-23391 | Office for Android 欺骗漏洞 | 高危 |

CVE-2023-23400 | Windows DNS 服务器远程代码执行漏洞 | 高危 |

CVE-2023-23383 | Service Fabric Explorer 欺骗漏洞 | 高危 |

CVE-2023-23618 | GitHub:CVE-2023-23618 Git for Windows 远程代码执行漏洞 | 高危 |

CVE-2023-22743 | GitHub:CVE-2023-22743 Git for Windows Installer 特权提升漏洞 | 高危 |

CVE-2023-23946 | GitHub:CVE-2023-23946 mingit 远程代码执行漏洞 | 高危 |

CVE-2023-22490 | GitHub:CVE-2023-22490 mingit 信息泄露漏洞 | 高危 |

CVE-2023-23412 | Windows 帐户图片特权提升漏洞 | 高危 |

CVE-2023-24871 | Windows 蓝牙服务远程代码执行漏洞 | 高危 |

CVE-2023-23393 | Windows BrokerInfrastructure 服务特权提升漏洞 | 高危 |

CVE-2023-23389 | Microsoft Defender 特权提升漏洞 | 高危 |

CVE-2023-23410 | Windows HTTP.sys 特权提升漏洞 | 高危 |

CVE-2023-24859 | Windows Internet 密钥交换 (IKE) 扩展拒绝服务漏洞 | 高危 |

CVE-2023-23420 | Windows 内核特权提升漏洞 | 高危 |

CVE-2023-23422 | Windows 内核特权提升漏洞 | 高危 |

CVE-2023-23421 | Windows 内核特权提升漏洞 | 高危 |

CVE-2023-23423 | Windows 内核特权提升漏洞 | 高危 |

CVE-2023-23417 | Windows 分区管理驱动程序特权提升漏洞 | 高危 |

CVE-2023-23407 | Windows 以太网点对点协议 (PPPoE) 远程代码执行漏洞 | 高危 |

CVE-2023-23385 | Windows 以太网点对点协议 (PPPoE) 特权提升漏洞 | 高危 |

CVE-2023-23414 | Windows 以太网点对点协议 (PPPoE) 远程代码执行漏洞 | 高危 |

CVE-2023-23405 | Remote Procedure Call Runtime远程代码执行漏洞 | 高危 |

CVE-2023-24869 | Remote Procedure Call Runtime远程代码执行漏洞 | 高危 |

CVE-2023-24908 | Remote Procedure Call Runtime远程代码执行漏洞 | 高危 |

CVE-2023-23419 | Windows 弹性文件系统 (ReFS) 特权提升漏洞 | 高危 |

CVE-2023-23418 | Windows 弹性文件系统 (ReFS) 特权提升漏洞 | 高危 |

CVE-2023-24862 | Windows 安全通道拒绝服务漏洞 | 高危 |

CVE-2023-24861 | Windows 图形组件特权提升漏洞 | 高危 |

CVE-2023-24880 | Windows SmartScreen 安全功能绕过漏洞 | 中危 |

CVE-2023-0567 | PHP Password_verify()验证错误漏洞 | 未知 |

CVE-2023-20052 | ClamAV 信息泄露漏洞 | 未知 |

CVE-2023-20032 | ClamAV 远程代码执行漏洞 | 未知 |

CVE-2023-1236 | Chromium:CVE-2023-1236 内部实现不当 | 未知 |

CVE-2023-1235 | Chromium:DevTools 中的 CVE-2023-1235 类型混淆 | 未知 |

CVE-2023-1213 | Chromium:CVE-2023-1213 在 Swiftshader 中释放后使用 | 未知 |

CVE-2023-1234 | Chromium:CVE-2023-1234 Intents 中的不当实施 | 未知 |

CVE-2023-1223 | Chromium:CVE-2023-1223 自动填充中的策略执行不足 | 未知 |

CVE-2023-1222 | Chromium:CVE-2023-1222 Web Audio API 中的堆缓冲区溢出 | 未知 |

CVE-2023-1221 | Chromium:CVE-2023-1221 扩展 API 中的策略执行不足 | 未知 |

CVE-2023-1229 | Chromium:CVE-2023-1229 在Permission prompts中实施不当 | 未知 |

CVE-2023-1228 | Chromium:CVE-2023-1228 Intents中的策略执行不足 | 未知 |

CVE-2023-1224 | Chromium:CVE-2023-1224 Web 支付 API 中的策略执行不足 | 未知 |

CVE-2023-1220 | Chromium:UMA 中的 CVE-2023-1220 堆缓冲区溢出 | 未知 |

CVE-2023-1216 | Chromium:CVE-2023-1216 在 DevTools 中释放后使用 | 未知 |

CVE-2023-1215 | Chromium:CVE-2023-1215 CSS 中的类型混淆 | 未知 |

CVE-2023-1214 | Chromium:V8 中的 CVE-2023-1214 类型混淆 | 未知 |

CVE-2023-1219 | Chromium:指标中的 CVE-2023-1219 堆缓冲区溢出 | 未知 |

CVE-2023-1218 | Chromium:CVE-2023-1218 在 WebRTC 中免费使用 | 未知 |

CVE-2023-1217 | Chromium:CVE-2023-217崩溃报告中的堆栈缓冲区溢出 | 未知 |

CVE-2023-1230 | Chromium:CVE-2023-1230 WebApp 安装中的不当实施 | 未知 |

CVE-2023-1232 | Chromium:CVE-2023-1232 Resource Timing 中的策略执行不足 | 未知 |

CVE-2023-1233 | Chromium:CVE-2023-1233 Resource Timing 中的策略执行不足 | 未知 |

CVE-2023-1231 | Chromium:CVE-2023-1231 在自动填充中实施不当 | 未知 |

二、影响范围

受影响的产品/功能/服务/组件包括:

Azure

Client Server Run-time Subsystem (CSRSS)

Internet Control Message Protocol (ICMP)

Microsoft Bluetooth Driver

Microsoft Dynamics

Microsoft Edge (Chromium-based)

Microsoft Graphics Component

Microsoft Office Excel

Microsoft Office Outlook

Microsoft Office SharePoint

Microsoft OneDrive

Microsoft PostScript Printer Driver

Microsoft Printer Drivers

Microsoft Windows Codecs Library

Office for Android

Remote Access Service Point-to-Point Tunneling Protocol

Role: DNS Server

Role: Windows Hyper-V

Service Fabric

Visual Studio

Windows Accounts Control

Windows Bluetooth Service

Windows Central Resource Manager

Windows Cryptographic Services

Windows Defender

Windows HTTP Protocol Stack

Windows HTTP.sys

Windows Internet Key Exchange (IKE) Protocol

Windows Kernel

Windows Partition Management Driver

Windows Point-to-Point Protocol over Ethernet (PPPoE)

Windows Remote Procedure Call

Windows Remote Procedure Call Runtime

Windows Resilient File System (ReFS)

Windows Secure Channel

Windows SmartScreen

Windows TPM

Windows Win32K

三、安全措施

3.1 升级版本

目前微软已发布相关安全更新,建议受影响的用户尽快修复。

(一) Windows Update自动更新

Microsoft Update默认启用,当系统检测到可用更新时,将会自动下载更新并在下一次启动时安装。也可选择通过以下步骤手动进行更新:

1、点击“开始菜单”或按Windows快捷键,点击进入“设置”

2、选择“更新和安全”,进入“Windows更新”(Windows 8、Windows 8.1、Windows Server 2012以及Windows Server 2012 R2可通过控制面板进入“Windows更新”,具体步骤为“控制面板”->“系统和安全”->“Windows更新”)

3、选择“检查更新”,等待系统自动检查并下载可用更新。

4、更新完成后重启计算机,可通过进入“Windows更新”->“查看更新历史记录”查看是否成功安装了更新。对于没有成功安装的更新,可以点击该更新名称进入微软官方更新描述链接,点击最新的SSU名称并在新链接中点击“Microsoft 更新目录”,然后在新链接中选择适用于目标系统的补丁进行下载并安装。

(二) 手动安装更新

Microsoft官方下载相应补丁进行更新。

2023年3月安全更新下载链接:

https://msrc.microsoft.com/update-guide/releaseNote/2023-Mar

补丁下载示例:

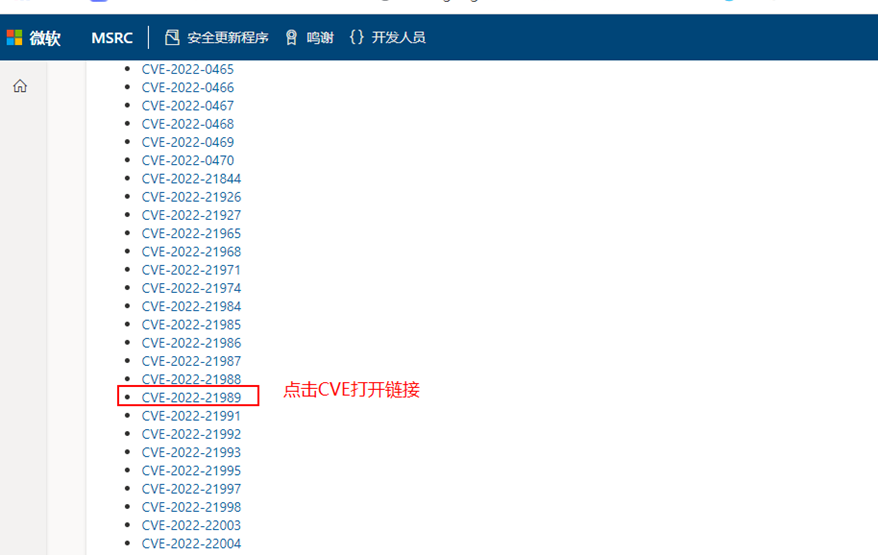

1.打开上述下载链接,点击漏洞列表中要修复的CVE链接。

例1:微软漏洞列表示例(2022年2月)

2.在微软公告页面底部左侧【产品】选择相应的系统类型,点击右侧【下载】处打开补丁下载链接。

例2:CVE-2022-21989补丁下载示例

3.点击【安全更新】,打开补丁下载页面,下载相应补丁并进行安装。

例3:补丁下载界面

4.安装完成后重启计算机。

3.2 临时措施

针对CVE-2023-23397(Microsoft Outlook 特权提升漏洞),受影响用户可参考官方公告及时安装补丁,也可参考微软安全响应中心发布的缓解指南。

https://msrc.microsoft.com/blog/2023/03/microsoft-mitigates-outlook-elevation-of-privilege-vulnerability/

3.3 通用建议

l 定期更新系统补丁,减少系统漏洞,提升服务器的安全性。

l 加强系统和网络的访问控制,修改防火墙策略,关闭非必要的应用端口或服务,减少将危险服务(如SSH、RDP等)暴露到公网,减少攻击面。

l 使用企业级安全产品,提升企业的网络安全性能。

l 加强系统用户和权限管理,启用多因素认证机制和最小权限原则,用户和软件权限应保持在最低限度。

l 启用强密码策略并设置为定期修改。

3.4 参考链接

https://msrc.microsoft.com/update-guide/releaseNote/2023-Mar

https://msrc.microsoft.com/update-guide/vulnerability/CVE-2023-23397

https://www.bleepingcomputer.com/news/microsoft/microsoft-march-2023-patch-tuesday-fixes-2-zero-days-83-flaws/

四、版本信息

版本 | 日期 | 备注 |

V1.0 | 2023-03-15 | 首次发布 |

五、附录

5.1 公司简介

启明星辰成立于1996年,是由留美博士严望佳女士创建的、拥有完全自主知识产权的信息安全高科技企业。是国内最具实力的信息安全产品、安全服务解决方案的领航企业之一。

公司总部位于北京市中关村软件园启明星辰大厦,公司员工6000余人,研发团队1200余人, 技术服务团队1300余人。在全国各省、市、自治区设立分支机构六十多个,拥有覆盖全国的销售体系、渠道体系和技术支持体系。公司于2010年6月23日在深圳中小板挂牌上市。(股票代码:002439)

多年来,启明星辰致力于提供具有国际竞争力的自主创新的安全产品和最佳实践服务,帮助客户全面提升其IT基础设施的安全性和生产效能,为打造和提升国际化的民族信息安全产业领军品牌而不懈努力。

5.2 关于我们

启明星辰安全应急响应中心已发布1000多个漏洞通告和风险预警,我们将持续跟踪全球最新的网络安全事件和漏洞,为企业的信息安全保驾护航。

关注我们:

京公网安备11010802024551号

京公网安备11010802024551号