【漏洞通告】微软4月多个安全漏洞

发布时间 2024-04-10一、漏洞概述

2024年4月9日,微软发布了4月安全更新,本次更新共修复了150个漏洞(不包含之前修复的Microsoft Edge 和Mariner漏洞),漏洞类型包括特权提升漏洞、安全功能绕过漏洞、远程代码执行漏洞、信息泄露漏洞、拒绝服务漏洞和欺骗漏洞等。

本次安全更新中包含2个被积极利用的0 day漏洞:

CVE-2024-26234:Proxy Driver欺骗漏洞

该漏洞的CVSS评分为6.7,与Sophos X-Ops 发现的有效Microsoft硬件发行商证书签名的恶意驱动程序活动相关,该驱动程序被用来部署恶意后门,目前该漏洞已发现被利用并已公开披露。

CVE-2024-29988:SmartScreen Prompt安全功能绕过漏洞

该漏洞的CVSS评分为8.8,威胁者可以向目标用户发送特制文件,并诱导用户使用请求不显示UI 的启动器应用程序来启动恶意文件,可能在文件打开时绕过Microsoft Defender Smartscreen 提示,在目标系统上执行恶意代码。目前微软官方并未将该漏洞标记为已被利用,但该漏洞可能存在在野利用。

本次安全更新中评级为严重的3个漏洞包括:

CVE-2024-29053:Microsoft Defender for IoT 远程代码执行漏洞

Microsoft Defender for IoT中存在路径遍历漏洞,该漏洞的CVSS评分为8.8,有权访问文件上传功能的经过身份验证的威胁者可以通过将恶意文件上传到服务器上的敏感位置来利用该路径遍历漏洞,成功利用可能导致远程代码执行。

CVE-2024-21323:Microsoft Defender for IoT 远程代码执行漏洞

Microsoft Defender for IoT中存在路径遍历漏洞,该漏洞的CVSS评分为8.8,经过身份验证并获得启动更新过程所需的权限的威胁者可向Defender for IoT 传感器发送 tar 文件来利用该漏洞。提取过程完成后,威胁者就可以发送未签名的更新包,并覆盖他们选择的任何文件。

CVE-2024-21322:Microsoft Defender for IoT 远程代码执行漏洞

Microsoft Defender for IoT中存在命令注入漏洞,该漏洞的CVSS评分为7.2,具有Web 应用程序的管理权限的威胁者可利用该漏洞导致远程代码执行。

除CVE-2024-29988外,微软的可利用性评估中其他“被利用的可能性较高”的漏洞还包括:

l CVE-2024-26209:Microsoft 本地安全机构子系统服务中存在信息泄露漏洞,成功利用该漏洞可能导致泄露未初始化的内存。

l CVE-2024-26218:Windows 内核中存在提权漏洞,成功利用该漏洞可以获得SYSTEM权限。

l CVE-2024-26211:Windows 远程访问连接管理器中存在特权提升漏洞,成功利用该漏洞可以获得SYSTEM权限。

l CVE-2024-26230和CVE-2024-26239:Windows Telephony Server 中存在特权提升漏洞,成功利用该漏洞可以获得SYSTEM权限。

l CVE-2024-29056:Windows 身份验证中存在特权提升漏洞,成功利用该漏洞的威胁者可以查看某些敏感信息。

l CVE-2024-26241:Win32k中存在提权漏洞,成功利用该漏洞可以获得SYSTEM权限。

l CVE-2024-28921和CVE-2024-28903:安全启动中存在安全功能绕过漏洞,成功利用这些漏洞可能导致威胁者绕过安全启动。

l CVE-2024-26158:Microsoft Install Service特权提升漏洞

l CVE-2024-26212:DHCP Server Service拒绝服务漏洞

l CVE-2024-26256:libarchive 远程代码执行漏洞

本次更新中其他值得关注的漏洞还包括但不限于:

CVE-2024-26245:Windows SMB存在特权提升漏洞,成功利用该漏洞可以获得SYSTEM权限。

CVE-2024-20670:Outlook for Windows存在欺骗漏洞,威胁者可向受害者发送恶意URL并诱导受害者执行该URL,如通过发送特制的电子邮件,从而导致受害者与威胁者控制的不受信任位置建立连接,从而将受害者的 Net-NTLMv2 哈希泄露到不受信任的网络,然后威胁者可以将其中继到另一个服务并以受害者身份进行身份验证。

Microsoft SharePoint 零日漏洞(暂无CVE):研究人员在SharePoint中发现了两种逃避渗透检测的新技术,允许用户绕过审计日志,避免在外泄文件时触发下载事件。

微软4月更新涉及的完整漏洞列表如下:

CVE ID | CVE 标题 | 严重性 |

CVE-2024-29053 | Microsoft Defender for IoT 远程代码执行漏洞 | 严重 |

CVE-2024-21323 | Microsoft Defender for IoT 远程代码执行漏洞 | 严重 |

CVE-2024-21322 | Microsoft Defender for IoT 远程代码执行漏洞 | 严重 |

CVE-2024-21409 | .NET、.NET Framework 和 Visual Studio 远程代码执行漏洞 | 高危 |

CVE-2024-29993 | Azure CycleCloud 权限提升漏洞 | 高危 |

CVE-2024-29063 | Azure AI搜索信息泄露漏洞 | 高危 |

CVE-2024-28917 | Azure Arc-enabled Kubernetes Extension Cluster-Scope 权限提升漏洞 | 高危 |

CVE-2024-21424 | Azure Compute Gallery 特权提升漏洞 | 高危 |

CVE-2024-26193 | Azure Migrate 远程代码执行漏洞 | 高危 |

CVE-2024-29989 | Azure Monitor Agent 权限提升漏洞 | 高危 |

CVE-2024-2201 | 英特尔:CVE-2024-2201 分支历史注入 | 高危 |

CVE-2024-29988 | SmartScreen Prompt 安全功能绕过漏洞 | 高危 |

CVE-2024-29990 | Microsoft Azure Kubernetes Service Confidential Container特权提升漏洞 | 高危 |

CVE-2024-28905 | Microsoft Brokering File System 特权提升漏洞 | 高危 |

CVE-2024-28907 | Microsoft Brokering File System 特权提升漏洞 | 高危 |

CVE-2024-26213 | Microsoft Brokering File System 特权提升漏洞 | 高危 |

CVE-2024-28904 | Microsoft Brokering File System 特权提升漏洞 | 高危 |

CVE-2024-29055 | Microsoft Defender for IoT 权限提升漏洞 | 高危 |

CVE-2024-29054 | Microsoft Defender for IoT 权限提升漏洞 | 高危 |

CVE-2024-21324 | Microsoft Defender for IoT 权限提升漏洞 | 高危 |

CVE-2024-26158 | Microsoft Install Service 权限提升漏洞 | 高危 |

CVE-2024-26257 | Microsoft Excel 远程代码执行漏洞 | 高危 |

CVE-2024-20670 | Outlook for Windows 欺骗漏洞 | 高危 |

CVE-2024-26251 | Microsoft SharePoint Server 欺骗漏洞 | 高危 |

CVE-2024-26214 | Microsoft WDAC SQL Server ODBC 驱动程序远程代码执行漏洞 | 高危 |

CVE-2024-26244 | Microsoft WDAC OLE DB Provider for SQL Server 远程代码执行漏洞 | 高危 |

CVE-2024-26210 | Microsoft WDAC OLE DB Provider for SQL Server 远程代码执行漏洞 | 高危 |

CVE-2024-26233 | Windows DNS Server 远程代码执行漏洞 | 高危 |

CVE-2024-26231 | Windows DNS Server 远程代码执行漏洞 | 高危 |

CVE-2024-26227 | Windows DNS Server 远程代码执行漏洞 | 高危 |

CVE-2024-26223 | Windows DNS Server 远程代码执行漏洞 | 高危 |

CVE-2024-26221 | Windows DNS Server 远程代码执行漏洞 | 高危 |

CVE-2024-26224 | Windows DNS Server 远程代码执行漏洞 | 高危 |

CVE-2024-26222 | Windows DNS Server 远程代码执行漏洞 | 高危 |

CVE-2024-29064 | Windows Hyper-V 拒绝服务漏洞 | 高危 |

CVE-2024-28937 | Microsoft ODBC Driver for SQL Server 远程代码执行漏洞 | 高危 |

CVE-2024-28938 | Microsoft ODBC Driver for SQL Server 远程代码执行漏洞 | 高危 |

CVE-2024-29044 | Microsoft OLE DB Driver for SQL Server 远程代码执行漏洞 | 高危 |

CVE-2024-28935 | Microsoft ODBC Driver for SQL Server 远程代码执行漏洞 | 高危 |

CVE-2024-28940 | Microsoft OLE DB Driver for SQL Server 远程代码执行漏洞 | 高危 |

CVE-2024-28943 | Microsoft ODBC Driver for SQL Server 远程代码执行漏洞 | 高危 |

CVE-2024-28941 | Microsoft ODBC Driver for SQL Server 远程代码执行漏洞的 | 高危 |

CVE-2024-28910 | Microsoft OLE DB Driver for SQL Server 远程代码执行漏洞 | 高危 |

CVE-2024-28944 | Microsoft OLE DB Driver for SQL Server 远程代码执行漏洞 | 高危 |

CVE-2024-28908 | Microsoft OLE DB Driver for SQL Server 远程代码执行漏洞 | 高危 |

CVE-2024-28909 | Microsoft OLE DB Driver for SQL Server 远程代码执行漏洞 | 高危 |

CVE-2024-29985 | Microsoft OLE DB Driver for SQL Server 远程代码执行漏洞 | 高危 |

CVE-2024-28906 | Microsoft OLE DB Driver for SQL Server 远程代码执行漏洞 | 高危 |

CVE-2024-28926 | Microsoft OLE DB Driver for SQL Server 远程代码执行漏洞 | 高危 |

CVE-2024-28933 | Microsoft ODBC Driver for SQL Server 远程代码执行漏洞的 | 高危 |

CVE-2024-28934 | Microsoft ODBC Driver for SQL Server 远程代码执行漏洞的 | 高危 |

CVE-2024-28927 | Microsoft OLE DB Driver for SQL Server 远程代码执行漏洞 | 高危 |

CVE-2024-28930 | Microsoft ODBC Driver for SQL Server 远程代码执行漏洞的 | 高危 |

CVE-2024-29046 | Microsoft OLE DB Driver for SQL Server 远程代码执行漏洞 | 高危 |

CVE-2024-28932 | Microsoft ODBC Driver for SQL Server 远程代码执行漏洞的 | 高危 |

CVE-2024-29047 | Microsoft OLE DB Driver for SQL Server 远程代码执行漏洞 | 高危 |

CVE-2024-28931 | Microsoft ODBC Driver for SQL Server 远程代码执行漏洞的 | 高危 |

CVE-2024-29984 | Microsoft OLE DB Driver for SQL Server 远程代码执行漏洞 | 高危 |

CVE-2024-28929 | Microsoft ODBC Driver for SQL Server 远程代码执行漏洞的 | 高危 |

CVE-2024-28939 | Microsoft OLE DB Driver for SQL Server 远程代码执行漏洞 | 高危 |

CVE-2024-28942 | Microsoft OLE DB Driver for SQL Server 远程代码执行漏洞 | 高危 |

CVE-2024-29043 | Microsoft ODBC Driver for SQL Server 远程代码执行漏洞的 | 高危 |

CVE-2024-28936 | Microsoft ODBC Driver for SQL Server 远程代码执行漏洞的 | 高危 |

CVE-2024-29045 | Microsoft OLE DB Driver for SQL Server 远程代码执行漏洞 | 高危 |

CVE-2024-28915 | Microsoft OLE DB Driver for SQL Server 远程代码执行漏洞 | 高危 |

CVE-2024-28913 | Microsoft OLE DB Driver for SQL Server 远程代码执行漏洞 | 高危 |

CVE-2024-28945 | Microsoft OLE DB Driver for SQL Server 远程代码执行漏洞 | 高危 |

CVE-2024-29048 | Microsoft OLE DB Driver for SQL Server 远程代码执行漏洞 | 高危 |

CVE-2024-28912 | Microsoft OLE DB Driver for SQL Server 远程代码执行漏洞 | 高危 |

CVE-2024-28914 | Microsoft OLE DB Driver for SQL Server 远程代码执行漏洞 | 高危 |

CVE-2024-29983 | Microsoft OLE DB Driver for SQL Server 远程代码执行漏洞 | 高危 |

CVE-2024-28911 | Microsoft OLE DB Driver for SQL Server 远程代码执行漏洞 | 高危 |

CVE-2024-29982 | Microsoft OLE DB Driver for SQL Server 远程代码执行漏洞 | 高危 |

CVE-2024-29056 | Windows Authentication 特权提升漏洞 | 高危 |

CVE-2024-21447 | Windows Authentication 特权提升漏洞 | 高危 |

CVE-2024-20665 | BitLocker 安全功能绕过漏洞 | 高危 |

CVE-2024-26256 | libarchive 远程代码执行漏洞 | 高危 |

CVE-2024-26228 | Windows Cryptographic Services 安全功能绕过漏洞 | 高危 |

CVE-2024-29050 | Windows Cryptographic Services 远程代码执行漏洞 | 高危 |

CVE-2024-26237 | Windows Defender Credential Guard 特权提升漏洞 | 高危 |

CVE-2024-26212 | DHCP Server Service 拒绝服务漏洞 | 高危 |

CVE-2024-26215 | DHCP Server Service 拒绝服务漏洞 | 高危 |

CVE-2024-26195 | DHCP Server Service 远程代码执行漏洞 | 高危 |

CVE-2024-26202 | DHCP Server Service 远程代码执行漏洞 | 高危 |

CVE-2024-29066 | Windows 分布式文件系统 (DFS) 远程代码执行漏洞 | 高危 |

CVE-2024-26226 | Windows 分布式文件系统 (DFS) 信息泄露漏洞 | 高危 |

CVE-2024-26172 | Windows DWM Core Library 信息泄露漏洞 | 高危 |

CVE-2024-26216 | Windows File Server Resource Management Service 特权提升漏洞 | 高危 |

CVE-2024-26219 | HTTP.sys 拒绝服务漏洞 | 高危 |

CVE-2024-26253 | Windows rndismp6.sys 远程代码执行漏洞 | 高危 |

CVE-2024-26252 | Windows rndismp6.sys 远程代码执行漏洞 | 高危 |

CVE-2024-26183 | Windows Kerberos 拒绝服务漏洞 | 高危 |

CVE-2024-26248 | Windows Kerberos 特权提升漏洞 | 高危 |

CVE-2024-20693 | Windows Kernel 特权提升漏洞 | 高危 |

CVE-2024-26245 | Windows SMB 权限提升漏洞 | 高危 |

CVE-2024-26229 | Windows CSC Service 特权提升漏洞 | 高危 |

CVE-2024-26218 | Windows Kernel 特权提升漏洞 | 高危 |

CVE-2024-26209 | Microsoft Local Security Authority Subsystem Service 信息泄露漏洞 | 高危 |

CVE-2024-26232 | Microsoft Message Queuing (MSMQ) 远程代码执行漏洞 | 高危 |

CVE-2024-26208 | Microsoft Message Queuing (MSMQ) 远程代码执行漏洞 | 高危 |

CVE-2024-26220 | Windows Mobile Hotspot 信息泄露漏洞 | 高危 |

CVE-2024-26234 | Proxy Driver 欺骗漏洞 | 高危 |

CVE-2024-28902 | Windows Remote Access Connection Manager 信息泄露漏洞 | 高危 |

CVE-2024-28900 | Windows Remote Access Connection Manager 信息泄露漏洞 | 高危 |

CVE-2024-28901 | Windows Remote Access Connection Manager 信息泄露漏洞 | 高危 |

CVE-2024-26255 | Windows Remote Access Connection Manager 信息泄露漏洞 | 高危 |

CVE-2024-26230 | Windows Telephony Server 权限提升漏洞 | 高危 |

CVE-2024-26239 | Windows Telephony Server 权限提升漏洞 | 高危 |

CVE-2024-26207 | Windows Remote Access Connection Manager 信息泄露漏洞 | 高危 |

CVE-2024-26217 | Windows Remote Access Connection Manager 信息泄露漏洞 | 高危 |

CVE-2024-26211 | Windows Remote Access Connection Manager 特权提升漏洞 | 高危 |

CVE-2024-20678 | Remote Procedure Call Runtime 远程代码执行漏洞 | 高危 |

CVE-2024-26200 | Windows 路由和远程访问服务 (RRAS) 远程代码执行漏洞 | 高危 |

CVE-2024-26179 | Windows 路由和远程访问服务 (RRAS) 远程代码执行漏洞 | 高危 |

CVE-2024-26205 | Windows 路由和远程访问服务 (RRAS) 远程代码执行漏洞 | 高危 |

CVE-2024-29061 | Secure Boot 安全功能绕过漏洞 | 高危 |

CVE-2024-28921 | Secure Boot 安全功能绕过漏洞 | 高危 |

CVE-2024-20689 | Secure Boot 安全功能绕过漏洞 | 高危 |

CVE-2024-26250 | Secure Boot 安全功能绕过漏洞 | 高危 |

CVE-2024-28922 | Secure Boot 安全功能绕过漏洞 | 高危 |

CVE-2024-29062 | Secure Boot 安全功能绕过漏洞 | 高危 |

CVE-2024-20669 | Secure Boot 安全功能绕过漏洞 | 高危 |

CVE-2024-28898 | Secure Boot 安全功能绕过漏洞 | 高危 |

CVE-2024-20688 | Secure Boot 安全功能绕过漏洞 | 高危 |

CVE-2024-23593 | Lenovo:CVE-2024-23593 Zero Out Boot Manager 并降至 UEFI Shell | 高危 |

CVE-2024-28896 | Secure Boot 安全功能绕过漏洞 | 高危 |

CVE-2024-28919 | Secure Boot 安全功能绕过漏洞 | 高危 |

CVE-2024-23594 | Lenovo:CVE-2024-23594 LenovoBT.efi 中的堆栈缓冲区溢出 | 高危 |

CVE-2024-28923 | Secure Boot 安全功能绕过漏洞 | 高危 |

CVE-2024-28903 | Secure Boot 安全功能绕过漏洞 | 高危 |

CVE-2024-26189 | Secure Boot 安全功能绕过漏洞 | 高危 |

CVE-2024-26240 | Secure Boot 安全功能绕过漏洞 | 高危 |

CVE-2024-28924 | Secure Boot 安全功能绕过漏洞 | 高危 |

CVE-2024-28897 | Secure Boot 安全功能绕过漏洞 | 高危 |

CVE-2024-28925 | Secure Boot 安全功能绕过漏洞 | 高危 |

CVE-2024-26175 | Secure Boot 安全功能绕过漏洞 | 高危 |

CVE-2024-28920 | Secure Boot 安全功能绕过漏洞 | 高危 |

CVE-2024-26194 | Secure Boot 安全功能绕过漏洞 | 高危 |

CVE-2024-26180 | Secure Boot 安全功能绕过漏洞 | 高危 |

CVE-2024-26171 | Secure Boot 安全功能绕过漏洞 | 高危 |

CVE-2024-26168 | Secure Boot 安全功能绕过漏洞 | 高危 |

CVE-2024-29052 | Windows Storage 权限提升漏洞 | 高危 |

CVE-2024-26242 | Windows Telephony Server 权限提升漏洞 | 高危 |

CVE-2024-26236 | Windows Update Stack 特权提升漏洞 | 高危 |

CVE-2024-26235 | Windows Update Stack 特权提升漏洞 | 高危 |

CVE-2024-26243 | Windows USB Print Driver 权限提升漏洞 | 高危 |

CVE-2024-26254 | Microsoft Virtual Machine Bus(VMBus) 拒绝服务漏洞 | 高危 |

CVE-2024-26241 | Win32k 特权提升漏洞 | 高危 |

CVE-2024-20685 | Azure Private 5G Core 拒绝服务漏洞 | 中危 |

CVE-2024-29992 | Azure Identity Library for .NET 信息泄露漏洞 | 中危 |

CVE-2024-29049 | Microsoft Edge(基于 Chromium)Webview2 欺骗漏洞 | 中危 |

CVE-2024-29981 | Microsoft Edge(基于 Chromium)欺骗漏洞 | 低危 |

CVE-2024-3156 | Chromium:CVE-2024-3156 V8 中的实施不当 | 未知 |

CVE-2024-3159 | Chromium:CVE-2024-3159 V8 中的内存访问越界 | 未知 |

CVE-2024-3158 | Chromium:CVE-2024-3158 在书签中 Use-after-free | 未知 |

CVE-2019-3816 | 未知 | 未知 |

CVE-2019-3833 | 未知 | 未知 |

二、影响范围

受影响的产品/功能/服务/组件包括:

Windows BitLocker

Windows Secure Boot

Microsoft Office Outlook

Windows Remote Procedure Call

Azure Private 5G Core

Windows Kernel

Microsoft Defender for IoT

.NET and Visual Studio

Azure Compute Gallery

Windows Authentication Methods

Microsoft Install Service

Windows DWM Core Library

Windows Routing and Remote Access Service (RRAS)

Windows Kerberos

Azure Migrate

Windows DHCP Server

Windows Remote Access Connection Manager

Windows Message Queuing

Windows Local Security Authority Subsystem Service (LSASS)

Microsoft WDAC OLE DB provider for SQL

Microsoft Brokering File System

Microsoft WDAC ODBC Driver

Windows File Server Resource Management Service

Windows HTTP.sys

Windows Mobile Hotspot

Role: DNS Server

Windows Distributed File System (DFS)

Windows Cryptographic Services

Windows Proxy Driver

Windows Update Stack

Windows Defender Credential Guard

Windows Win32K - ICOMP

Windows Telephony Server

Windows USB Print Driver

Microsoft Office SharePoint

Windows Internet Connection Sharing (ICS)

Windows Virtual Machine Bus

Windows Compressed Folder

Microsoft Office Excel

SQL Server

Azure Arc

Microsoft Edge (Chromium-based)

Windows Storage

Azure AI Search

Role: Windows Hyper-V

Internet Shortcut Files

Azure Monitor

Microsoft Azure Kubernetes Service

Azure SDK

Azure

三、安全措施

3.1 升级版本

目前微软已发布相关安全更新,建议受影响的用户尽快修复。

(一) Windows Update自动更新

Microsoft Update默认启用,当系统检测到可用更新时,将会自动下载更新并在下一次启动时安装。也可选择通过以下步骤手动进行更新:

1、点击“开始菜单”或按Windows快捷键,点击进入“设置”

2、选择“更新和安全”,进入“Windows更新”(Windows 8、Windows 8.1、Windows Server 2012以及Windows Server 2012 R2可通过控制面板进入“Windows更新”,具体步骤为“控制面板”->“系统和安全”->“Windows更新”)

3、选择“检查更新”,等待系统自动检查并下载可用更新。

4、更新完成后重启计算机,可通过进入“Windows更新”->“查看更新历史记录”查看是否成功安装了更新。对于没有成功安装的更新,可以点击该更新名称进入微软官方更新描述链接,点击最新的SSU名称并在新链接中点击“Microsoft 更新目录”,然后在新链接中选择适用于目标系统的补丁进行下载并安装。

(二) 手动安装更新

Microsoft官方下载相应补丁进行更新。

2024年4月安全更新下载链接:

https://msrc.microsoft.com/update-guide/releaseNote/2024-Apr

补丁下载示例(参考):

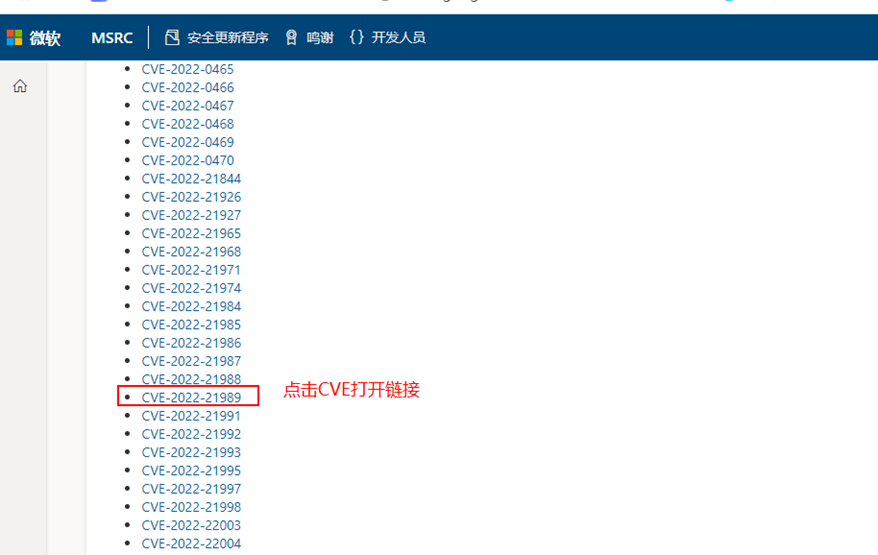

1.打开上述下载链接,点击漏洞列表中要修复的CVE链接。

例1:微软漏洞列表(示例)

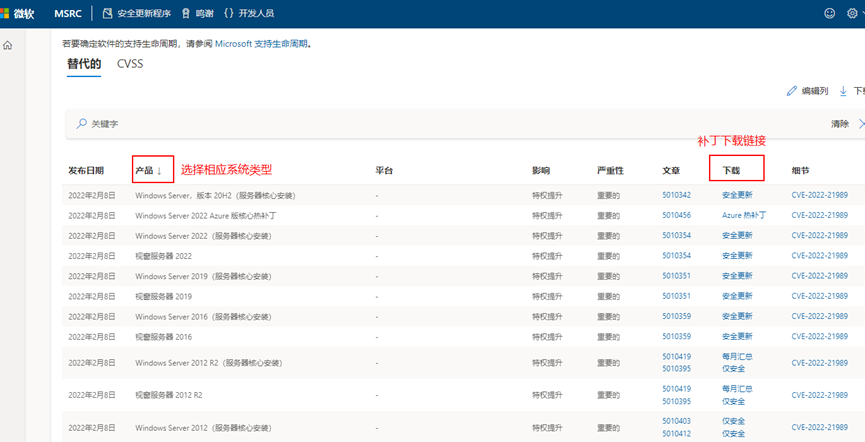

2.在微软公告页面底部左侧【产品】选择相应的系统类型,点击右侧【下载】处打开补丁下载链接。

例2:CVE-2022-21989补丁下载示例

3.点击【安全更新】,打开补丁下载页面,下载相应补丁并进行安装。

例3:补丁下载界面

4.安装完成后重启计算机。

3.2 临时措施

暂无。

3.3 通用建议

l 定期更新系统补丁,减少系统漏洞,提升服务器的安全性。

l 加强系统和网络的访问控制,修改防火墙策略,关闭非必要的应用端口或服务,减少将危险服务(如SSH、RDP等)暴露到公网,减少攻击面。

l 使用企业级安全产品,提升企业的网络安全性能。

l 加强系统用户和权限管理,启用多因素认证机制和最小权限原则,用户和软件权限应保持在最低限度。

l 启用强密码策略并设置为定期修改。

3.4 参考链接

https://msrc.microsoft.com/update-guide/releaseNote/2024-Apr

https://www.bleepingcomputer.com/news/microsoft/microsoft-april-2024-patch-tuesday-fixes-150-security-flaws-67-rces/

https://news.sophos.com/en-us/2024/04/09/smoke-and-screen-mirrors-a-strange-signed-backdoor/

https://www.varonis.com/blog/sidestepping-detection-while-exfiltrating-sharepoint-data

四、版本信息

版本 | 日期 | 备注 |

V1.0 | 2024-04-10 | 首次发布 |

五、附录

5.1 公司简介

启明星辰成立于1996年,是由留美博士严望佳女士创建的、拥有完全自主知识产权的信息安全高科技企业。是国内最具实力的信息安全产品、安全服务解决方案的领航企业之一。

公司总部位于北京市中关村软件园启明星辰大厦,公司员工6000余人,研发团队1200余人, 技术服务团队1300余人。在全国各省、市、自治区设立分支机构六十多个,拥有覆盖全国的销售体系、渠道体系和技术支持体系。公司于2010年6月23日在深圳中小板挂牌上市。(股票代码:002439)

多年来,启明星辰致力于提供具有国际竞争力的自主创新的安全产品和最佳实践服务,帮助客户全面提升其IT基础设施的安全性和生产效能,为打造和提升国际化的民族信息安全产业领军品牌而不懈努力。

5.2 关于我们

启明星辰安全应急响应中心已发布1000多个漏洞通告和风险预警,我们将持续跟踪全球最新的网络安全事件和漏洞,为企业的信息安全保驾护航。

关注我们:

京公网安备11010802024551号

京公网安备11010802024551号