信息安全周报-2018年第52周

发布时间 2019-01-02

2018年12月24日30日共收录安全漏洞57个,值得关注的是Adobe Acrobat和Reader TIFF图像解析缓冲区溢出漏洞;IBM Notes和Domino NSD服务权限提升漏洞;Discuz! DiscuzX CVE-2018-20422安全限制绕过漏洞;TOSHIBA Home Gateway HEM-GW26A/HEM-GW16A OS命令注入漏洞;Foxit Quick PDF Library LoadFromFile、LoadFromString和LoadFromStream函数缓冲区溢出漏洞。

本周值得关注的网络安全事件是圣地亚哥学区遭黑客入侵,超过50万学生及员工的信息泄露;维基解密披露美国大使馆购物清单,文件数量超过1.6万份;IBM X-Force发布2019年网络犯罪威胁前景的预测报告;Exchange Server横向渗透和提权,EXP已公布;网信办开展APP乱象专项整治行动,下架3469款APP。

根据以上综述,本周安全威胁为中。

重要安全漏洞列表

Adobe Acrobat和Reader处理TIFF图像存在缓冲区溢出漏洞,允许远程攻击者利用漏洞提交特殊的文件,诱使用户解析,可使应用程序崩溃或执行任意代码。

https://helpx.adobe.com/security/products/acrobat/apsb18-34.html

2. IBM Notes和Domino NSD服务权限提升漏洞

IBM Notes和Domino NSD服务处理IPC存在安全漏洞,允许远程攻击者利用漏洞提交特殊的命令行,提升权限。

https://www.ibm.com/support/docview.wss?uid=ibm10743405

3. Discuz! DiscuzX CVE-2018-20422安全限制绕过漏洞

Discuz! DiscuzX启用WeChat时存在安全漏洞,允许远程攻击者利用漏洞向plugin.php ac=wxregister发送空#wechat#common_member_wechatmp的请求,可绕过安全限制,未授权访问。

https://gitee.com/ComsenzDiscuz/DiscuzX/issues/IPRUI4. TOSHIBA Home Gateway HEM-GW26A/HEM-GW16A OS命令注入漏洞

TOSHIBA Home Gateway HEM-GW26A和TOSHIBA Home Gateway HEM-GW16A存在输入验证漏洞,允许远程攻击者利用漏洞提交特殊的请求,以应用程序上下文执行任意OS命令。

http://www.tlt.co.jp/tlt/information/seihin/notice/defect/20181219/20181219.htm5. Foxit Quick PDF Library LoadFromFile、LoadFromString和LoadFromStream函数缓冲区溢出漏洞

Foxit Quick PDF Library LoadFromFile、LoadFromString和LoadFromStream函数存在缓冲区溢出漏洞,允许远程攻击者利用漏洞构建恶意文件,诱使用户解析,可使应用程序崩溃或执行任意代码。

https://www.foxitsoftware.com/support/security-bulletins.php重要安全事件综述

1、圣地亚哥学区遭黑客入侵,超过50万学生及员工的信息泄露

圣地亚哥学区(SDUSD)遭到网络钓鱼攻击,攻击者通过收集到的工作人员凭据访问了该学区的网络服务,超过50万学生、父母以及工作人员的信息泄露。SDUSD称该未授权访问持续了将近一年的时间(2018年1月到11月),受影响的数据最早可追溯至2008至2009学年,包括学生和员工的姓名、出生日期、家庭住址、电话号码、社保号码/学生ID、学生的注册信息、学生家长及员工的紧急联系人信息、员工的工资以及福利信息等。

原文链接:

https://www.bleepingcomputer.com/news/security/info-on-over-500-000-students-and-staff-exposed-in-san-diego-school-district-hack/

原文链接:

https://shoppinglist.wikileaks.org/

3、IBM X-Force发布2019年网络犯罪威胁前景的预测报告

原文链接:

https://securityintelligence.com/ibm-x-force-security-predictions-for-the-2019-cybercrime-threat-landscape/

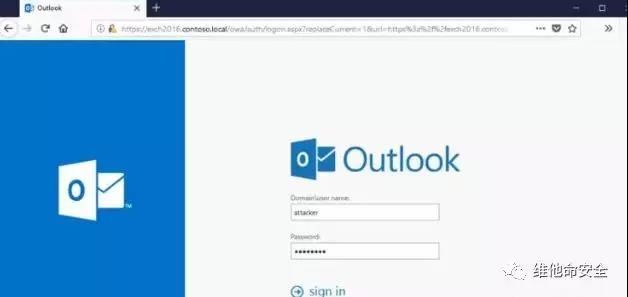

4、Exchange Server横向渗透和提权,EXP已公布

ZDI披露Exchange Server中的一个安全漏洞(CVE-2018-8581)的技术细节。该漏洞允许任何经过身份验证的用户冒充Exchange Server上的其它用户,可用于钓鱼活动、数据泄露等攻击活动中。该漏洞是一个服务器端请求伪造(SSRF)漏洞,研究人员演示了如何利用该漏洞修改受害者邮箱的入站规则,并将所有的入站电子邮件都转发给攻击者,其exp脚本可以从github上下载。微软在11月份的修复补丁中通过删除一个注册表项来缓解该漏洞。

原文链接:

https://www.zerodayinitiative.com/blog/2018/12/19/an-insincere-form-of-flattery-impersonating-users-on-microsoft-exchange

5、网信办开展APP乱象专项整治行动,下架3469款APP

近期,国家网信办会同有关部门针对网民反映强烈的违法违规、低俗不良移动应用程序(APP)乱象,集中开展清理整治专项行动,依法关停下架“成人约聊”“两性私密圈”“澳门金沙”“夜色的寂寞”“全民射水果”等3469款涉黄涉赌、恶意扣费、窃取隐私、诱骗诈骗、违规游戏、不良学习类APP。据统计,目前在国内应用商店上架的APP已经超过480万款,涵盖了人民生活的各个方面。近日,国家网信办集体约谈28家应用商店、社交平台和云服务企业,对其履行主体责任不力、客观上为违法违规APP提供接入通道、扩散渠道提出警告,要求立即对各自平台进行全面排查,认真开展自查自纠,积极主动参与违法违规APP乱象专项整治行动,清理应用商店,屏蔽恶意链接,清查接入服务。

原文链接:

http://www.cac.gov.cn/2018-12/28/c_1123919199.htm

声明:本资讯由启明星辰维他命安全小组翻译和整理

京公网安备11010802024551号

京公网安备11010802024551号