从 BeijingCrypt攻击看天珣EDR防护实践,构筑代码漏洞之外的终端安全屏障

发布时间 2026-03-02近期,Anthropic推出的Claude Code Security作为一款集成于Claude Code的AI安全工具,备受关注。区别于依赖规则匹配的传统静态分析工具,它能模拟安全研究员的分析逻辑,深度理解代码结构,通过组件交互与数据流转分析,精准识别传统手段易遗漏的复杂漏洞。然而,Claude Code Security的能力边界在于静态代码分析,无法触及动态运行时的安全防护。

在实际攻击场景中,大量攻击方式并非利用代码漏洞,而是通过远程桌面爆破、数据库端口攻击、钓鱼邮件等方式,直接对终端、端口或权限进行突破,进而植入恶意程序或窃取数据。这类动态、实时终端入侵行为,需依赖终端侧的全流程行为监测与即时拦截,这正是EDR产品的核心能力所在,也是静态AI工具的防护盲区。

BeijingCrypt变种勒索病毒攻击手法剖析

以近期某企业遭遇的BeijingCrypt变种勒索病毒攻击为例,该事件即属于典型的无代码漏洞利用型动态攻击。攻击链路完全脱离代码层面,从技术上让Claude Code Security等AI代码工具失去防护作用。

• 入侵链路隐蔽专业:攻击者通过暴力破解攻破SQL Server数据库密码,完成初始突破后立即执行PowerShell恶意命令,植入CobaltStrike后门,进而下载网络扫描工具与勒索程序的恶意文件。整个过程依托终端进程逐层推进,行为隐蔽且直指核心数据库。

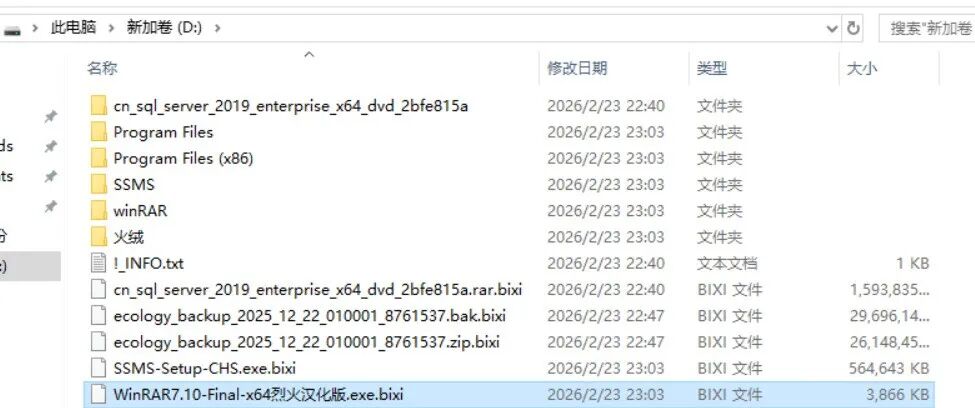

• 加密破坏具有毁灭性:病毒成功植入后,随即对数据库备份、安装程序、办公文件等核心资产进行高强度加密,文件后缀统一改为.bixi,并留下勒索信。若企业无有效备份,核心数据将面临永久性丢失,业务运行遭受严重打击。

• 攻击行为具备普适性:该攻击无需利用企业自研或开源代码的漏洞,仅针对终端设备、数据库的基础权限与端口防护短板,任何存在弱密码、端口暴露、行为监测缺失的企业都可能成为目标。

文件被加密后,后缀均变为.bixi

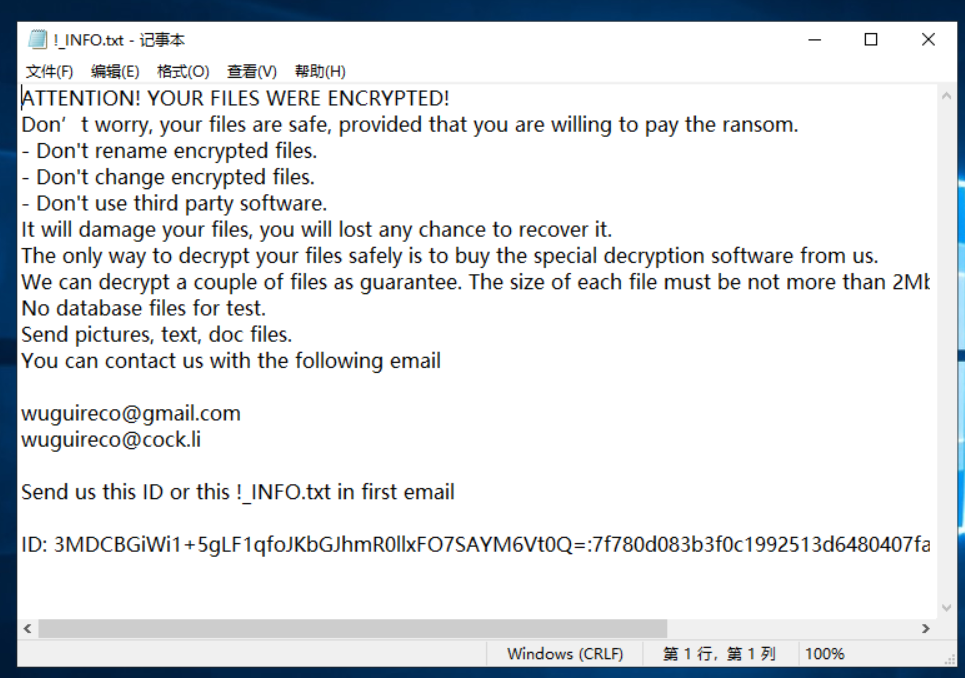

BeijingCrypt变种勒索病毒的勒索信

EDR运行时防护 动态监测 精准阻击

面对此次高难度动态攻击,启明星辰天珣EDR凭借终端行为实时监测、攻击进程树溯源、恶意程序精准识别等核心技术,实现了对攻击的全流程拦截。

一、毫秒级异常行为检测

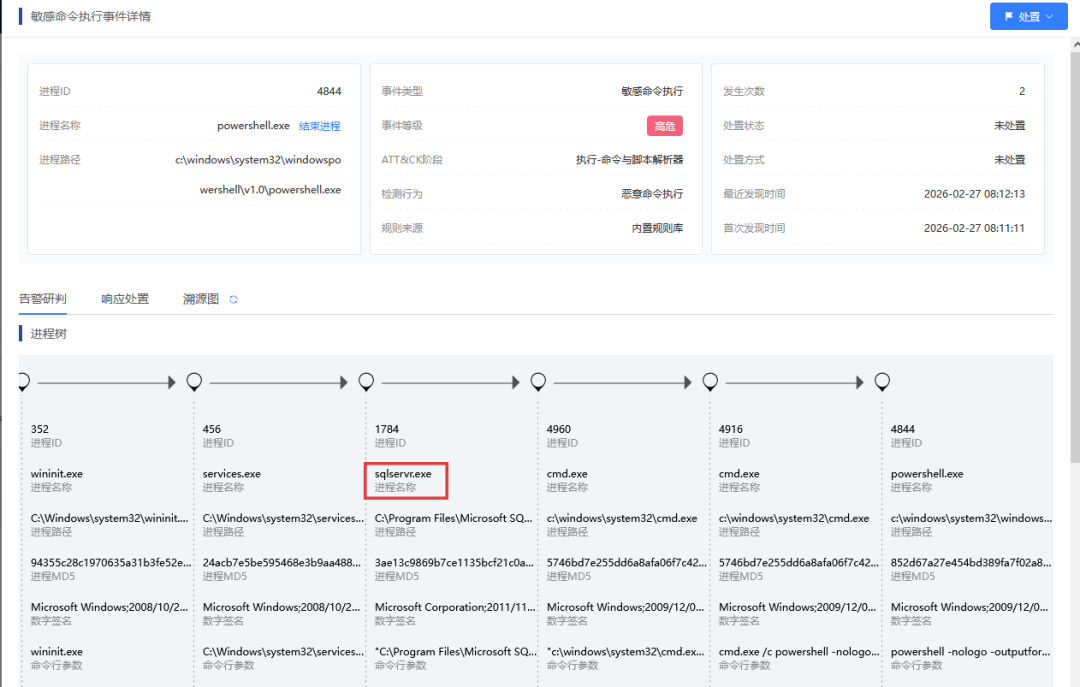

通过对终端进程的实时监控,精准捕捉到SQLServer进程执行的高危powershell恶意命令,第一时间识别出异常进程行为,实现对攻击行为的早期预警,从时间维度压缩攻击实施空间。

SQLServer进程执行powershell命令进程树

二、全链路攻击溯源

通过构建攻击进程树,清晰还原了从wininit.exe到services.exe,再到sqlservr.exe,最终触发cmd.exe与powershell.exe执行恶意命令的完整进程树,为安全处置提供精准的技术依据。

植入CobaltStrike后门命令

三、多维度恶意程序识别

基于特征库匹配与行为分析相结合的技术手段,成功识别并标记了CobaltStrike后门、网络扫描工具、勒索程序等各类恶意程序,明确各类风险的技术类型与处置建议,实现对恶意程序的精准阻断。

天珣EDR病毒查杀检测出此勒索病毒相关进程

四、终端层面全流程拦截

从恶意命令执行、后门植入到恶意文件下载,在终端层面有效拦截攻击各环节,避免病毒传播与文件的大规模加密,为企业设备和数据安全筑牢了终端技术防线。

此次BeijingCrypt勒索攻击事件表明,AI技术虽为代码漏洞防护提供了有效手段,但依赖无代码漏洞的动态攻击并未消失,反而以更隐蔽的手段、更普适的路径,成为企业当前面临的主要安全威胁。从技术属性看,EDR等动态运行时防护产品聚焦行为监测与实时拦截,受静态AI工具影响最小,是应对此类攻击的核心手段,也是网络安全体系中具备高技术壁垒的关键环节。

完美的代码并不等同于运行时的安全,当代码可由AI生成,防御能力也必须向智能体进化。启明星辰持续深耕EDR终端安全领域,将AI智能分析与EDR实时防护深度融合,通过持续技术创新打造全方位的终端安全解决方案,为用户筑牢“运行时”与“AI对抗”双重防线。

京公网安备11010802024551号

京公网安备11010802024551号