启明星辰发布HoneyClaw蜜罐产品:拔丝龙虾,亦真亦假

发布时间 2026-03-12“为智能时代立信,为创新价值护航。—— 启明星辰”

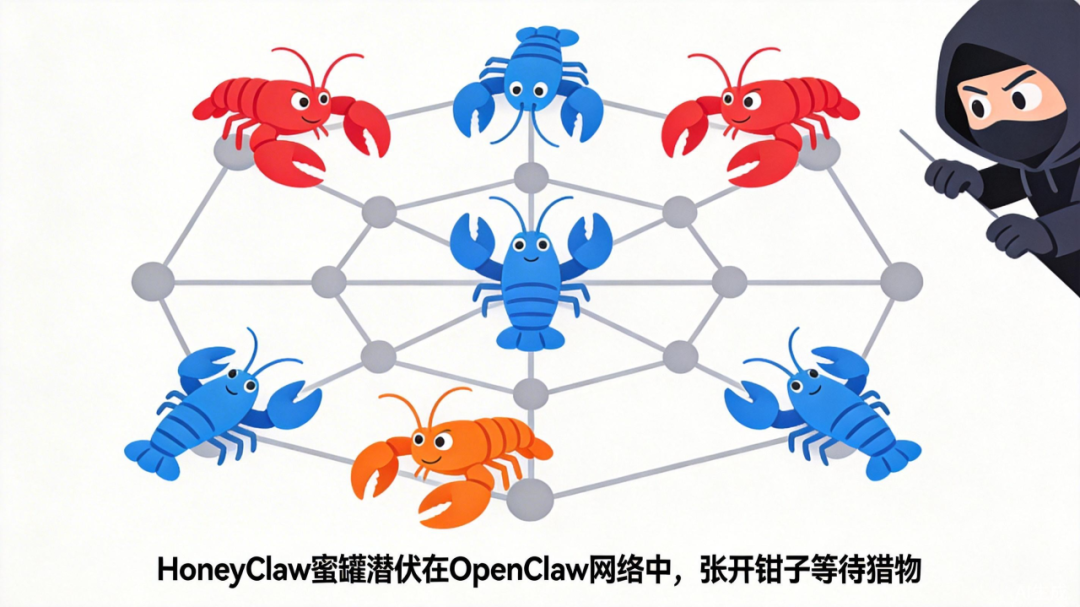

攻击者在网络里游荡,寻找目标。

突然,他发现了一台OpenClaw服务器:

API 接口齐全

响应速度正常

甚至能执行他的指令

他以为找到了宝藏,开始疯狂操作……

但他不知道,这台“服务器”是假的。

他的一举一动,都被完整记录下来。

HoneyClaw蜜罐是什么?

它是一个高度仿真的OpenClaw AI智能体,也可以是任何claw类AI智能体,专门用来诱捕攻击者。

简单说:

• 它长得像OpenClaw

• 它有OpenClaw的所有API

• 它能响应OpenClaw的所有指令

• 它能藏匿于真实的龙虾网络之中

• 它能够主动释放多种skills诱饵

• 它能够动态变化虚拟龙虾网络阵型

• 它能够伪装成多个版本的OpenClaw

• 它能够可选暴露OpenClaw披露的漏洞

• ……

• 它什么都不是,只是一个陷阱

攻击者以为自己攻击了一个真实的OpenClaw实例,实际上只是和一台蜜罐在玩“过家家”。

为什么HoneyClaw蜜罐这么强?

1、甜度极高,攻击者分不清真假

传统的假程序一眼就能看出来——响应不对、特征太明显。

HoneyClaw蜜罐不一样:

• 完整复制OpenClaw的API接口

• 模拟真实的响应延迟

• 暴露真实的错误信息

• 甚至有“看起来真实”的文件系统

攻击者扫一遍,根本看不出这是蜜罐。

2、它会“说话”,不只是记录日志

传统蜜罐:攻击者来 → 记录日志 → 报警

HoneyClaw蜜罐:攻击者来 → 和他对话 → 让他暴露更多 → 再报警

它是基于大语言模型(LLM)驱动的智能体,能理解攻击者的每一句话,给出合理的回应。

3、它能“看懂”攻击者的心思

它不只是记录“攻击者做了什么”,它在理解“攻击者想干什么”:

• 他在用什么工具?

• 他想偷什么数据?

• 他下一步想去哪?

通过大模型分析,HoneyClaw蜜罐能:

• 识别攻击意图

• 预测攻击路径

• 提取攻击工具特征

• 形成完整的 TTP(战术、技术、程序)画像

这意味着:你不只是知道被攻击了,还知道谁攻击的、用什么工具、想干什么。

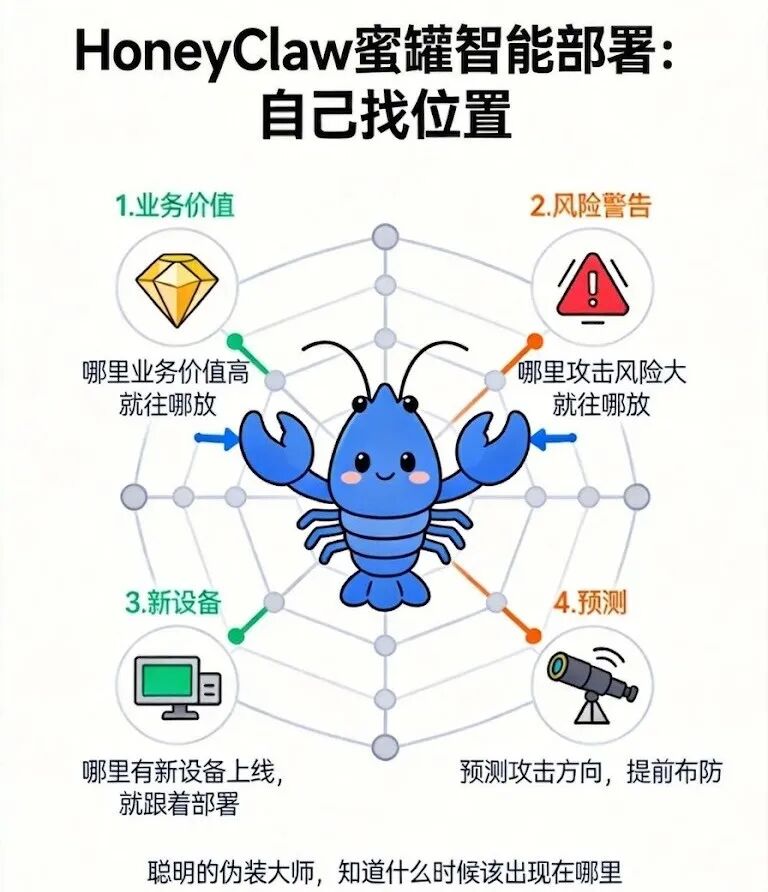

4、它会“自己找位置”部署

蜜罐不需要固定放在某个角落——HoneyClaw蜜罐会感受网络脉搏,自己判断放哪里最有效:

哪里业务价值高,它就往哪放

哪里攻击风险大,它就往哪放

哪里有新设备上线,它就跟着部署

预测攻击方向,提前布防

它像一个聪明的“伪装大师”,知道什么时候该出现在哪里。

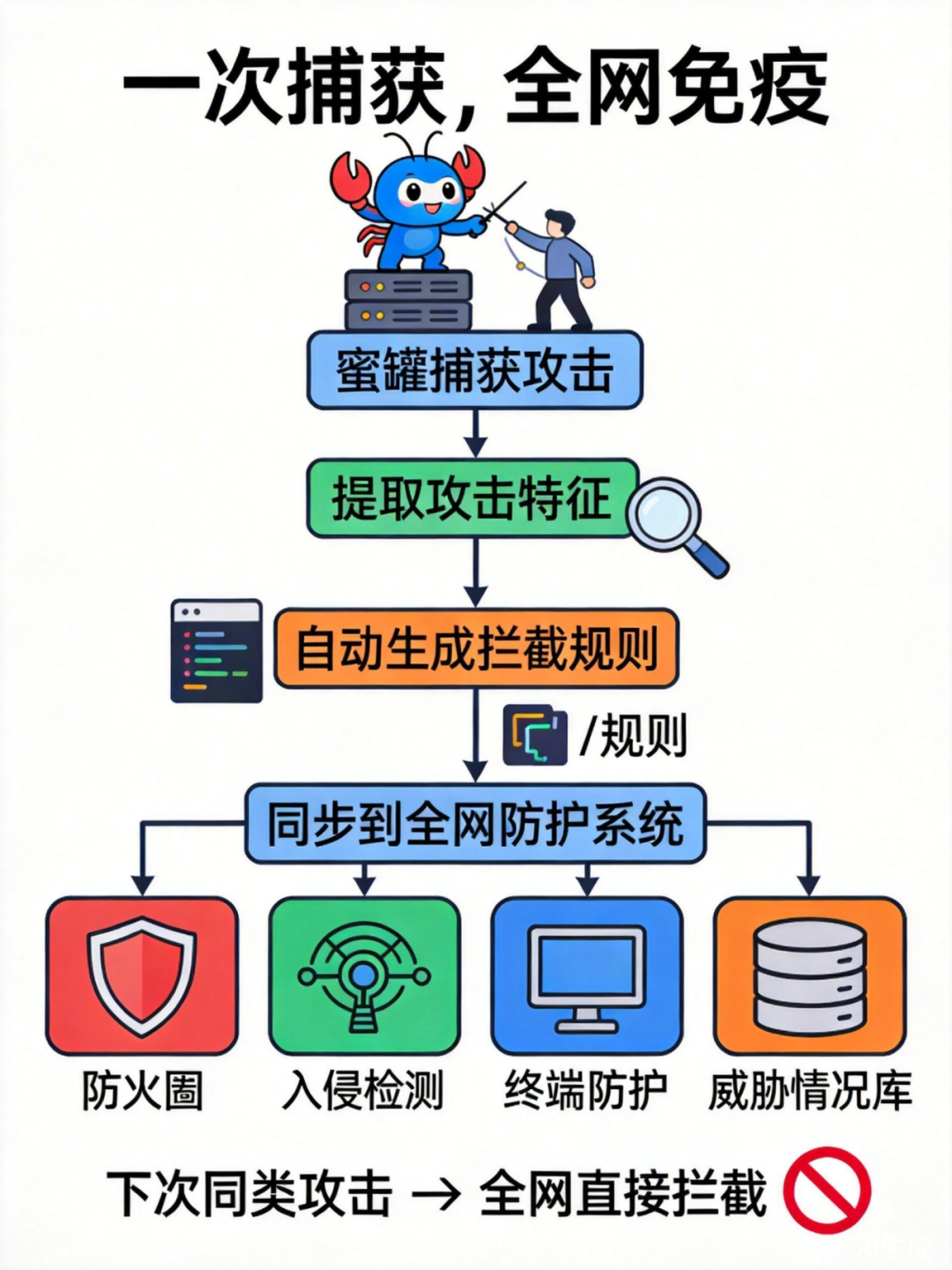

5、一次捕获,全网免疫

这是HoneyClaw蜜罐最厉害的地方——一次捕获,就能让整个网络免疫:

就像你的网络打了一针“疫苗”,这次生病了,下次就免疫了。

看看它怎么和攻击者"玩游戏"

场景:攻击者以为拿到了root 权限

攻击者:whoami

OpenClaw蜜罐:root ← 故意让他以为自己成功了

攻击者:ls -la

OpenClaw蜜罐:(列出伪造的文件系统)

total 48

drwxr-xr-x 6 root root 4096 Mar 12 10:00 .

drwxr-xr-x 3 root root 4096 Mar 12 09:55 ..

-rw------- 1 root root 512 Mar 12 10:00 .ssh/id_rsa

-rw-r--r-- 1 root root 2048 Mar 12 10:00 config.json

-rw-r--r-- 1 root root 8192 Mar 12 10:00 customers.db

攻击者:cat config.json ← 想偷配置

OpenClaw蜜罐:(返回伪造的配置)

{

"database": "10.2.1.100",

"username": "admin",

"password": "FakePass123"

}

攻击者:连接数据库!

OpenClaw蜜罐:(又一个蜜罐在等他)

攻击链完整捕获!攻击者以为自己攻破了整个内网,其实只是在一个又一个陷阱里转圈。

它能抓到什么攻击?

一键部署,开箱即用

你不需要懂蜜罐原理,不需要写配置文件,一键部署,构建你的“拔丝虾群”

系统会自动:

• 扫描你的网络

• 识别关键资产

• 部署最合适的蜜罐

• 开始诱捕攻击

总结:为什么选HoneyClaw蜜罐?

传统蜜罐:放一个假服务器,等攻击者来,记录一下,完事。

HoneyClaw蜜罐:在关键位置放一个以假乱真的陷阱,诱捕攻击者,和他对话,理解他的意图,预测他的路径,记录他的工具,生成防御规则,同步到全网,让整个网络免疫。

不只是防御,是主动狩猎。

不只是记录,是智能分析。

不只是单点,是体系联动。

HoneyClaw蜜罐——

让攻击者知道,你不好惹。

想体验真正的主动防御?

联系我们,让HoneyClaw蜜罐

成为你网络里的“隐形防线”!

京公网安备11010802024551号

京公网安备11010802024551号