随着虚拟货币的疯狂炒作,虚拟货币价格一路飙升,基于区块链技术的网络挖矿行为成为当下最为热门的话题之一。因此越来越多的黑客瞄准了虚拟货币市场,通过传播病毒程序感染他人主机实施网络挖矿活动,获取虚拟货币,已成为黑客发起网络攻击的主要目的之一。

去年盛夏,某用户被黑客利用信息系统漏洞,上传了僵尸病毒程序,并通过该程序传播和感染了网络环境中其他业务主机,形成了一个庞大的僵尸网络进行网络挖矿。

事情发后,系统管理员接到了网络慢和业务系统加载慢的告警信息,随即查看网络流量分析设备和入侵检测告警设备,发现系统中存在大量的网络攻击告警事件和异常流量告警事件。在对告警日志进行关联分析后发现,该告警日志大多来自网络中某五台主机。

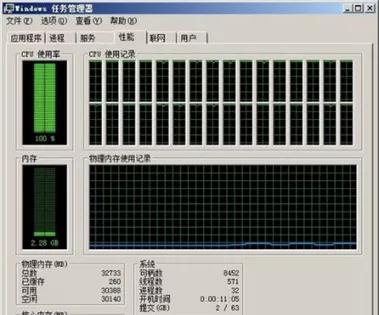

随机登陆其中一台业务主机后发现,主机CPU利用率达到了100%,内存利用率也明显偏高,通过对业务主机的历史进程进行匹配和查看,发现主机进程中存在多个异常进程。

使用病毒专杀工具强制停用系统进程后,主机CPU及内存利用率明细下降,网络流量分析设备和入侵检测告警设备关于该主机的告警日志也明显减少。通过查看进程位置,利用专杀工具删除了进程程序。以此方式操作,删除了其他四台主机的异常程序。程序删除完成后,设备告警日志减少,业务系统访问速度和网络速度恢复正常。

查看入侵检测设备历史告警记录发现,在1个小时前网络中存在大量的网络扫描告警;查看问题主机系统告警日志发现,40分钟前存在大量的登录认证失败告警;查看主机事故主机服务开启信息和端口开启信息发现,系统开启有3389、445、139、137等端口;查看出口防火墙设备安全策略信息发现,防火墙对事故主机开放了地址映射和端口映射策略,并对外开放了访问权限,外部人员可以直接通过互联网侧进入到该主机。

随即关闭事故主机的远程桌面服务,取消出口防火墙映射策略和开放的访问控制规则。

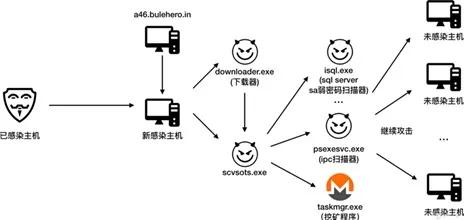

通过对异常程序的逆向分析发现,该程序为网络僵尸程序,程序存在一定的复制性和感染性,程序内还嵌套有网络挖矿程序。通过感染大量感染主机形成僵尸网络,实现网络挖矿。

通过对告警日志的关联分析,回溯了该黑客的攻击手法,具体攻击方法如下所示:

一、通过扫描器扫描网络中可能存在安全漏洞的主机(扫描告警日志),如是否存在可利用的系统漏洞,是否开放了远程连接服务等。本次被感染主机对公网开放了远程连接服务(防火墙安全策略设置了该IP地址和服务映射)。

二、使用暴力破解工具对开放了远程连接服务的主机进行口令暴力破解(主机系统存在的大量用户登陆认证失败告警信息)。

三、使用破解的用户名和密码远程连接了该主机,上传僵尸程序和挖矿程序。

四、利用程序的可复制性和感染性,感染网络中的其他主机,形成庞大的僵尸网络系统,实施网络挖矿。

五、通过时间设定,隐藏挖矿程序和僵尸程序,以免被发现(通过病毒程序解析发现,程序设定启动时间为凌晨1点到凌晨7点,其他时间段为休眠状态)。

事后总结分析发现,该事故发生的原因主要有以下几点:

一、业务系统管理员缺乏必要的安全意识。为方便对业务系统进行调整,对互联网开放了不安全协议和不安全端口。而且为了方便记忆设置了安全指数较低的系统口令。

二、因缺乏有效的安全检测手段,未定期对网络安全漏洞进行检测和修复,导致黑客利用系统漏洞大量攻击网络中其他服务器。

三、缺乏主动的安全防护手段。网络中虽然部署了流量监测设备、入侵检测设备及其他网络安全边界防护设备,但未形成有效关联分析、告警、响应和处置机制,对安全事件的防护处于相对被动的局面。

通过上述网络安全事件不难发现,传统依靠单一产品或单一安全服务项目已无法解决现有网络安全难题,需要一个集安全检测、告警、分析、响应、处置、安全培训于一体的安全运营体系来帮助用户防护网络安全,打破被动防御局面。

启明星辰开启的城市级安全运营中心运营模式,正是围绕“保障业务系统安全”,以“解决安全风险”为诉求,从管理、技术、制度、流程、人员等多方面进行优化及改进安全建设,从而实现业务动态安全的建设目标,有别于传统的解决单一或局部问题的方式和理念,它不仅要解决现有问题,还要帮助客户提高安全能力和业务抗风险能力。

经实践检验这种模式是切实有效的,截至目前,启明星辰已陆续在全国20多个省市建立了安全运营中心,助力政企客户安全能力建设,赋能智慧城市建设。

Copyright © 启明星辰 版权所有 京ICP备05032414号  京公网安备11010802024551号

京公网安备11010802024551号