案例概述

2017年7月7日Apache最新安全公告报出了CVE-2017-9791(S2-048)高危漏洞。根据获悉的漏洞信息,启明星辰泰合北斗团队迅速响应并定制了针对利用“struts2-048漏洞”进行攻击的关联分析规则场景,及时对部分已部署泰合安管平台的用户的关联分析规则进行更新。

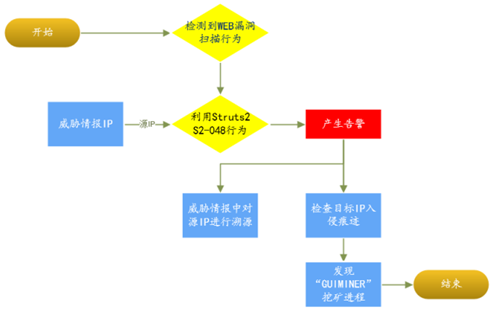

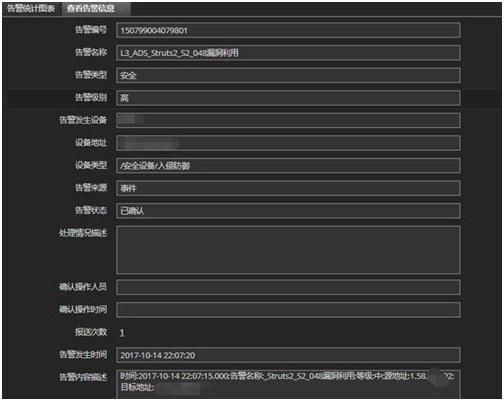

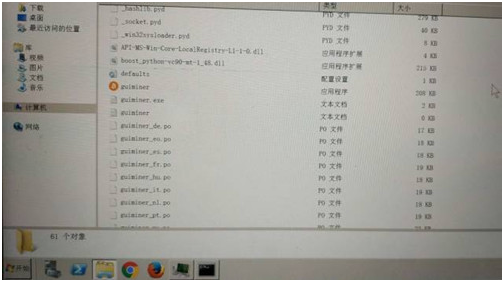

2017年10月14日22时,在某企业安管平台发现了“L3_ADS_Struts2_S2_048漏洞利用”告警事件,该告警由之前定义的“L3_ADS_Struts2_S2_048漏洞利用”关联规则触发。北斗服务人员依托泰合安管平台并结合威胁情报信息,迅速对攻击告警过程进行追溯和分析,发现其WEB应用系统被攻击后植入GUIMINER恶意程序。

泰合北斗团队分析过程:

安全事件发现

2017年10月14日 22时,该企业用户收到安全管理平台产生的 L3_ADS_Struts2_S2_048漏洞利用”告警。

在运维人员的配合下,查实该企业WEB应用服务器上确实被植入了挖矿程序并执行。

安管平台事件分析过程

泰合安全管理平台的核心功能是收集用户业务环境中各类设备的安全日志,在采集层对日志进行过滤、归并、范式化、补全等一系列ETL数据处理过程,对日志数据进行降噪,保留有效数据;然后在平台分析处理层进行自动化、智能化的关联分析,发现真实的安全威胁,并协助运维人员对安全告警进行处置。

安全日志的采集

用户在网络环境中构建了纵深的安全防御体系,包括入侵防护系统(IPS)、抗拒绝服务攻击、WEB应用防火墙(WAF)和状态检测防火墙。泰合安全管理平台收集了用户网络环境中重要业务服务器、核心网络设备、全部安全设备和主要应用系统的安全相关的日志数据。

安全日志ETL处理

泰合安全管理平台对接收到的日志进行范式化解析,对原始日志中的重要字段进行提取,对日志中缺少的关键信息进行了补全。

对原始日志内容进行提取:对原始日志中的源地址、源端口、目的地址、目的端口、目的对象、操作、结果、响应信息进行了提取。

对事件属性进行自动补全:根据泰合北斗服务人员对现场业务的了解,对日志中没有体现出来的信息进行了补全,如对事件分类、报送日志的设备地址、设备类型、设备厂商、设备型号、网络区域、网络位置等日志中缺失的信息在日志范化过程中进行自动补全。

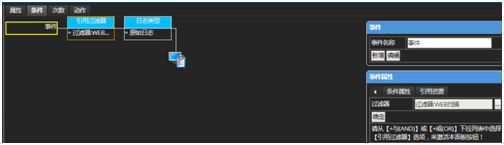

事件关联分析

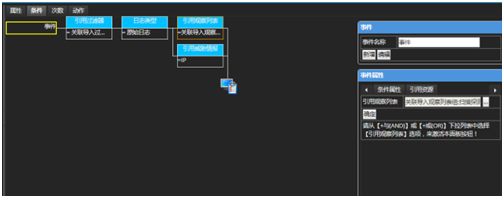

北斗服务人员根据S2-48的特征完善了之前针对Strusts2漏洞监控的规则 “L3_ADS_Struts2_S2_048漏洞利用”,关联规则分析场景的可视化编辑界面,如图所示:

网络扫描检测规则

Struts2 S2-048检测规则

生成告警与追溯

采集到的日志经过ETL处理后,将事件流转发至安全管理平台内存中进行实时分析,当事件条件匹配关联规则,就会触发对应的告警。

告警响应与处置

北斗服务人员协助安全管理员确定告警的真实性,详细处置如下:

告警真实性确认

泰合北斗服务人员通过以下过程协助安全管理员确认了告警的真实性。

通过泰合安管平台威胁情报功能对攻击源IP地址进行追溯发现, 此IP地址的信誉类别为扫描类型,且该IP长期对互联网进行恶意扫描(目前“泰合计划”已与天际友盟建立合作伙伴关系,可以自动从天际友盟获取恶意IP、URL、域名、Mail等情报信息,大大提升了安全事件分析的精准度)。

协助用户对攻击目标WEB应用服务器进行检查,发现该系统使用了Struts2框架,版本为Struts2.3.15,存在Struts2-048漏洞。同时检查发现该服务器系统目录下已被植入guiminer挖矿程序。

告警响应与处置

安全管理员通过告警功能生成工单,指派给对应的资产负责人进行处理。完成派单后,系统会给工单处理人发送邮件和短信提醒。

本案例中,针对平台产生的“L3_ADS_Struts2_S2_048漏洞利用”告警,泰合北斗服务人员给用户告警的处置方案如下:

● 在互联网边界防护设备上,启用防护策略。对利于Struts2-048漏洞进行攻击的事件进行阻断;

● 对受影响的系统进行漏洞修复;

● 对受影响的系统进行全面的安全评估;

(来源:启明星辰)

Copyright © 启明星辰 版权所有 京ICP备05032414号  京公网安备11010802024551号

京公网安备11010802024551号