【复现】OpenClaw远程代码执行漏洞(CVE-2026-28466)

发布时间 2026-03-13OpenClaw凭借其丰富的功能和灵活性,在2026年成为开源人工智能代理生态系统中的明星项目。作为一个聊天机器人平台,OpenClaw允许用户通过Web界面或即时通讯平台下达自然语言指令,完成邮件管理、日历调度、浏览器自动化、文件操作以及shell命令执行等高权限任务。

近日,OpenClaw修复了一个CVSS评分为9.4的严重漏洞CVE-2026-28466,该漏洞是在Gateway转发node.invoke请求时,未对用户传入的参数做任何过滤,导致经过认证的客户端可以绕过执行审批机制。拥有有效网关凭证的攻击者可以注入审批控制字段,在连接的节点主机上执行任意命令,成功利用将导致完全控制节点主机。根据网络空间测绘引擎FOFA的数据,截至2026年3月13日,互联网上存在116,672个潜在的易受攻击OpenClaw实例。

漏洞描述

Gateway是OpenClaw的核心服务,负责管理所有消息通道、会话调度和Agent编排,对外提供WebSocket API。Node是连接到Gateway的终端设备(如:macOS/iOS/Android 应用或命令行进程),为系统提供本地执行能力,包括运行Shell命令、操控浏览器、访问摄像头等设备功能。Gateway通过node.invoke将执行请求发送到目标Node,Node在本地完成执行后将结果回传给Gateway,整个过程通过WebSocket的请求-响应机制完成。

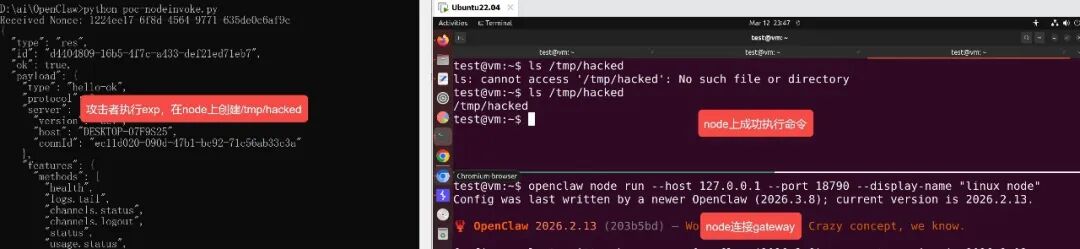

2026.2.14之前版本的OpenClaw中,Gateway在转发node.invoke请求时未对params参数进行过滤,经过身份认证的用户可以在调用参数中注入approved内部控制字段,绕过Node主机的执行审批机制,通过system.run在Node上执行任意shell命令。

影响版本

OpenClaw<2026.2.14

漏洞原理

该漏洞的根因在于从Gateway到Node的整条调用链路上,均未对用户可控的参数字段进行校验或过滤。

(1)Gateway端:原样转发,不过滤内部字段

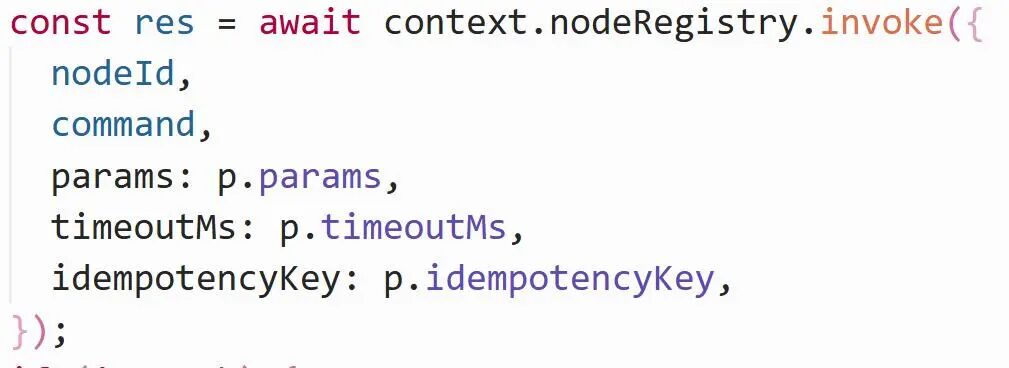

Gateway的node.invoke处理函数将客户端传入的params直接传递给nodeRegistry.invoke(),未做任何字段剥离。

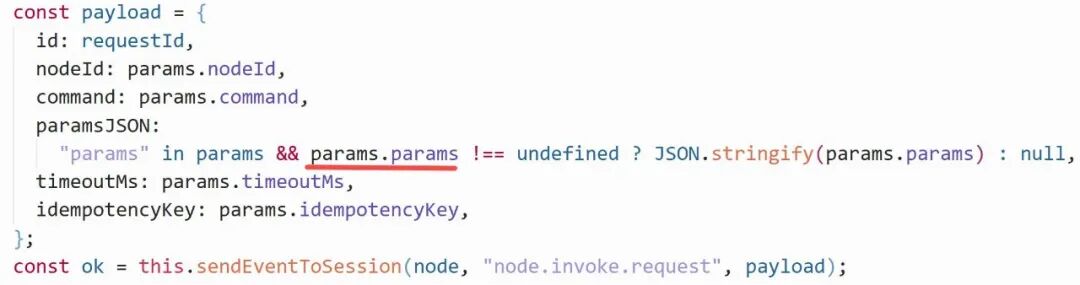

(2)Node Registry:序列化后直接发送

params被序列化为paramsJSON后直接通过WebSocket发送给Node,同样没有过滤。

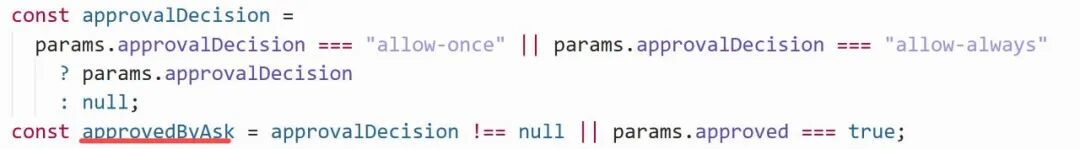

(3)Node端:直接信任params中的审批字段

Node反序列化后的参数中包含审批控制字段,审批判断逻辑直接读取该字段且无任何来源验证。当该字段被设为通过状态时,审批检查和白名单校验均被跳过,命令直接执行,用户不会看到任何审批提示。

漏洞危害

该漏洞允许任何经过Gateway身份认证的用户在未经Node主机所有者批准的情况下,远程执行任意Shell命令。攻击者可借此:

• 完全控制Node设备:读取、篡改或删除 Node 主机上的任意文件。

• 窃取敏感数据:获取Node设备上的凭据、密钥、隐私文件等。

• 横向移动:以Node主机为跳板,进一步渗透所在网络的其他系统。

• 持久化驻留:植入后门程序或定时任务,维持对Node设备的长期访问。

漏洞复现

安全建议

(1)立即升级

OpenClaw官方已发布安全通告并发布了修复版本,请尽快升级至最新版本。

(2)临时缓解措施

• 确认Gateway未暴露到公网:Gateway默认仅监听本机(127.0.0.1),确认启动参数中未使用将端口暴露至外部网络的配置。

• 审查历史执行记录:排查Node主机上是否存在异常的system.run调用,重点关注未经正常审批流程、直接携带approved: true的请求。

• 最小权限运行:以最低必要权限运行Node进程,避免使用root或管理员账户,降低命令执行后的影响范围。

截至目前,OpenClaw项目中已累计发现283个安全漏洞。本文分析的审批绕过漏洞是一个典型案例:功能逻辑完整,但未验证"审批结果是否真实来自用户"。这也反映了AI Agent在安全设计上存在短板:系统往往倾向于信任输入,优先实现功能而忽视了边界条件和安全校验。特别是在涉及权限校验、信任边界等安全关键路径时,忽视这些细节可能带来严重的安全风险。因此,用户在使用AI Agent时应保持审慎,确保对潜在的安全威胁和漏洞进行充分的识别与防范。

参考链接:

[1]https://github.com/advisories/GHSA-gv46-4xfq-jv58

[2]https://nvd.nist.gov/vuln/detail/CVE-2026-28466

京公网安备11010802024551号

京公网安备11010802024551号