Pdf阅读器数字签名伪造漏洞安全通告

发布时间 2019-03-01漏洞编号和级别

CVE编号:暂无,危险级别:高危, CVSS分值:官方未评定

影响范围

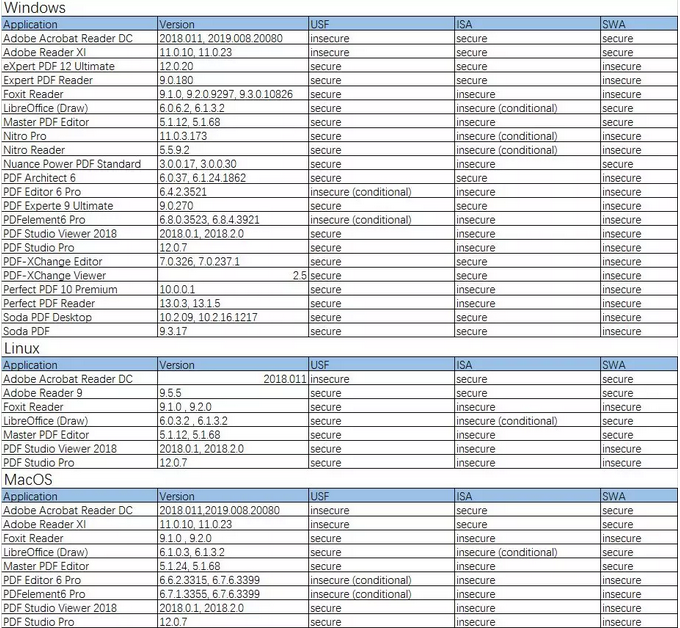

受影响软件以及版本:

漏洞概述

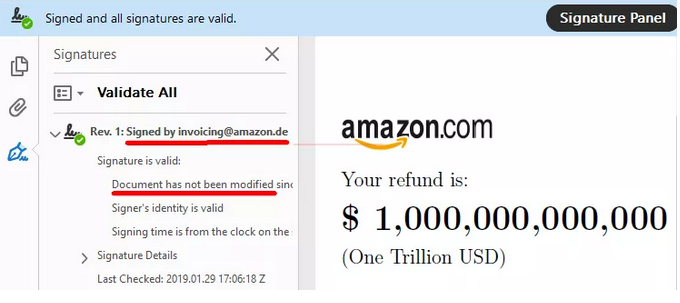

德国波鸿鲁尔大学的学者研究发现,在22个PDF阅读器应用程序和7个在线验证服务中存在PDF签名伪造漏洞,这些漏洞可被利用来对PDF文档的数字签名进行未经授权的更改,但不会使其无效。

带数字签名的PDF文件在企业和政府组织中被作为具有法律效应的正式文件广泛使用,其中,数字签名是辨别文件真实性的重要环节,签名伪造漏洞一旦被恶意利用,则可能给企业和政府带来商业机密或经济上的损失。

易受这些攻击的软件列表中包括多款较为流行的PDF文档阅读器软件,如Adobe Reader,Foxit Reader,LibreOffice,Nitro Reader,PDF-XChange和Soda PDF等。有缺陷的验证服务包括DocuSign,eTR验证服务,DSS演示WebApp,Evotrust和VEP.si等。

目前,所有提供PDF阅读器应用程序的公司都已发布安全补丁来解决这个问题,而一些在线服务尚未解决这些问题。

学者设计了三种PDF签名欺骗攻击技术,并分别命名为通用签名伪造(USF),增量保存攻击(ISA)和签名包装攻击(SWA)。

在USF(Universal Signature Forgery)攻击中,攻击者可以操纵签名中的元信息,这样PDF阅读器在验证签名时就无法访问验证所需的数据,却始终认为签名有效,例如Acrobat Reader DC和Reader XI。

ISA(Incremental Saving Attack)攻击利用PDF规范中的合法功能,允许通过附加更改来更新文件,例如保存注释或向文档添加新页面。该攻击方案通过更改不属于签名完整性保护的元素来修改文档。

SWA(Signature Wrapping Attack)攻击强制签名验证逻辑分析与原始文档不同的文档部分。这是通过“将原始签名的内容重新定位到文档中的不同位置并在分配的位置插入新内容来完成的。”SWA 影响了许多PDF阅读器和一些在线验证服务。

修复建议

尽快更新工作设备所使用的PDF阅读器应用程序至官方最新版。

参考链接

https://www.nds.ruhr-uni-bochum.de/media/ei/veroeffentlichungen/2019/02/12/report.pdf

京公网安备11010802024551号

京公网安备11010802024551号