思科修复严重的IOx漏洞安全通告

发布时间 2019-09-27漏洞编号和级别

CVE编号:CVE-2019-12648,危险级别:严重,CVSS分值:厂商自评:9.9,官方未评定

影响版本

思科1000系列Connected Grid Routers (CGR 1000)和思科800系列Industrial Integrated Services Routers,安装了客户机操作系统的IOS Software易受攻击版本

漏洞概述

思科发布安全更新,解决了思科IOS Software IOx应用程序环境中的一个严重漏洞。该漏洞可导致经验证的远程攻击者以根用户身份访问客户机操作系统 (Guest OS)。

当低权限用户请求访问本应被限制为管理员账户才能访问的客户机操作系统时,会引发错误的基于角色的访问控制(RBAC)评估。攻击者能够使用低权限用户凭证验证客户机操作系统,从而利用该漏洞。

客户机操作系统是包含Hypervisor、IOS和Guest OS映像的捆绑IOS映像的一部分。通过思科IOS Software映像包执行初始安装或软件升级的客户将在软件映像包安装过程中自动安装客户机操作系统。

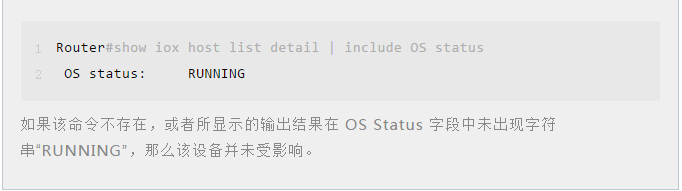

管理员可在设备CLI中使用命令show iox host list detail查看设备上是否启用了客户机操作系统。思科在安全公告中提供了如下示例,说明了启用了客户机操作系统的命令输出结果:

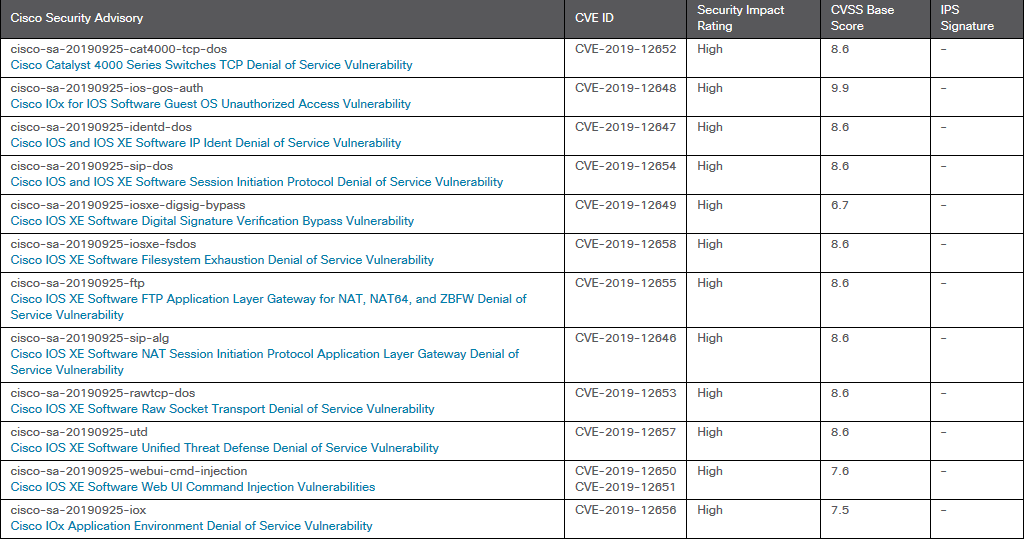

此外,思科发布了半年度Cisco IOS和IOS XE软件安全公告(补丁日):https://tools.cisco.com/security/center/viewErp.x?alertId=ERP-72547,其中包含说明了13个安全缺陷的12个思科安全公告,所有的这13个漏洞均未高危漏洞,CVSS评分为7.5到9.9。本文提到的漏洞也是其中的组成部分。思科已发布解决所有这些漏洞的安全更新,以阻止攻击者利用未修复设备“获取越权访问权限、进行命令注入攻击或引发拒绝服务条件”。

漏洞验证

暂无POC/EXP。

修复建议

目前厂商已发布升级补丁以修复漏洞,补丁获取链接:https://tools.cisco.com/security/center/content/CiscoSecurityAdvisory/cisco-sa-20190925-ios-gos-auth 。

参考链接

https://tools.cisco.com/security/center/content/CiscoSecurityAdvisory/cisco-sa-20190925-ios-gos-auth

京公网安备11010802024551号

京公网安备11010802024551号